什么是IPV6?

其實,IPv6并不是一個新鮮事物。早在上個世紀90年代,它就已經(jīng)誕生了。我相信,從事IT或通信相關(guān)工作的人,或多或少聽說過它。

IPv6的全稱是Internet Protocol version 6。其中,Internet Protocol譯為“互聯(lián)網(wǎng)協(xié)議”。所以,IPv6就是互聯(lián)網(wǎng)協(xié)議第6版。

眾所周知,互聯(lián)網(wǎng)上的每一臺電腦,必須有一個地址,才能被其他互聯(lián)網(wǎng)上的計算機訪問,之前唱衰IPv4的原因,就是因為IPv4的數(shù)量早就不夠了。

IPv4到底一共有多少個IP地址呢?答案是2的32次方,也就是約42.9億個。

根據(jù)互聯(lián)網(wǎng)數(shù)據(jù)研究機構(gòu)(2018年1月)的統(tǒng)計,全世界76億人口,網(wǎng)民總數(shù)已經(jīng)超過了40億。

IPv6網(wǎng)絡(luò)真的安全嗎?

一、IPv6的信息安全隱患

當(dāng)前,“線上”網(wǎng)絡(luò)和“線下”生活正在深度融合,虛擬網(wǎng)絡(luò)世界和現(xiàn)實社會生活相互交織。人們在互聯(lián)網(wǎng)上變成了“透明人”,個人的一舉一動都被互聯(lián)網(wǎng)“記錄在案”,試想一下如果這些信息被非法使用,是不是很恐怖?

構(gòu)建基于IPv6的可信任下一代互聯(lián)網(wǎng),是一項長期而艱巨的任務(wù)。雖然IPv6與IPv4相比,在安全性方面進行了預(yù)先設(shè)計和充分考慮,但仍然存在一些難以解決的安全隱患。

一是難以應(yīng)對拒絕服務(wù)攻擊。拒絕服務(wù)攻擊仍然是IPv6面臨的最嚴重的一種攻擊,它可能導(dǎo)致計算機硬盤、物理設(shè)備毀壞和所有可用內(nèi)存耗盡的危險。IPv6支持動態(tài)自動尋址,雖然給合法網(wǎng)絡(luò)用戶使用帶來了方便,但非授權(quán)的用戶可以更容易地接入和使用網(wǎng)絡(luò),埋下了拒絕服務(wù)攻擊的隱患。拒絕服務(wù)攻擊主要包括兩種方式:一種是通過向服務(wù)器或主機發(fā)送大量數(shù)據(jù)包,使得主機忙于處理這些無用的數(shù)據(jù)包而無法響應(yīng)有用的信息;另一種是對網(wǎng)絡(luò)上兩個節(jié)點之間的通信直接進行干擾,攻擊者可以冒充通信節(jié)點向目標(biāo)通信節(jié)點發(fā)送錯誤消息,從而造成路由迂回,導(dǎo)致網(wǎng)絡(luò)帶寬浪費及時延增加。對這兩種方式,IPv6從技術(shù)上都沒有很好地解決。

二是難以彌補整個網(wǎng)絡(luò)協(xié)議族的安全缺陷。根據(jù)國際標(biāo)準化組織提出的各種計算機在世界范圍內(nèi)互聯(lián)成網(wǎng)的標(biāo)準框架,即開放系統(tǒng)互聯(lián)參考模型,計算機網(wǎng)絡(luò)分為物理層、數(shù)據(jù)鏈路層、網(wǎng)絡(luò)層、傳輸層、會話層、表示層和應(yīng)用層等七個功能層。IP協(xié)議只是網(wǎng)絡(luò)層的協(xié)議,其安全性設(shè)計得再好,也只能保證本功能層的安全,其他功能層如應(yīng)用層的網(wǎng)頁服務(wù)、郵件服務(wù)及文件傳輸?shù)确?wù)的安全仍然難以保證。

二、繼承自IPv4的安全威脅

1.IPv6中協(xié)議和報文結(jié)構(gòu)雖有變化,但一些存在于IPv4網(wǎng)絡(luò)中的攻擊類型仍然存在。

2.過渡機制存在的安全風(fēng)險

當(dāng)前我國IPv6規(guī)模部署工作呈現(xiàn)加速發(fā)展態(tài)勢,在從IPv4向IPv6過渡的過程中,“雙棧”、“隧道”、“翻譯”是三種采用的方案,均可能引入新的安全威脅。

雙棧機制安全風(fēng)險

IPv4/IPv6雙棧技術(shù)是指在網(wǎng)絡(luò)節(jié)點上同時運行IPv4和IPv6兩種協(xié)議,在IP網(wǎng)絡(luò)中形成邏輯上相互獨立的兩張網(wǎng)絡(luò):IPv4網(wǎng)絡(luò)和IPv6網(wǎng)絡(luò)。

過渡期間同時運行著IPv4、IPv6兩個邏輯網(wǎng)絡(luò),增加了設(shè)備及系統(tǒng)的暴露面,也意味著防火墻、安全網(wǎng)關(guān)等防護設(shè)備需同時配置雙棧策略,導(dǎo)致策略管理復(fù)雜度加倍,防護被穿透的機會加倍。

在IPv4網(wǎng)絡(luò)中,部分操作系統(tǒng)缺省啟動了IPv6自動地址配置功能,使得IPv4網(wǎng)絡(luò)中存在隱蔽的IPv6通道,但由于該IPv6通道并沒有進行防護配置,攻擊者可能利用IPv6通道實施攻擊。

雙棧系統(tǒng)同時運行IPv4協(xié)議、IPv6協(xié)議,會增加網(wǎng)絡(luò)節(jié)點協(xié)議處理復(fù)雜性和數(shù)據(jù)轉(zhuǎn)發(fā)負擔(dān),導(dǎo)致網(wǎng)絡(luò)節(jié)點的故障率增加。

隧道機制安全風(fēng)險

一些隧道機制對任何來源的數(shù)據(jù)包只進行簡單的封裝和解封,所以各種隧道機制的引入,為網(wǎng)絡(luò)環(huán)境增添了安全隱患。

不對IPv4和IPv6地址的關(guān)系做檢查。攻擊者利用隧道機制,可將IPv6報文封裝成IPv4報文進行傳輸,由于IPv4網(wǎng)絡(luò)無法驗證源地址的真實性,攻擊者可以偽造隧道報文注入到目的網(wǎng)絡(luò)中。

不對隧道封裝的內(nèi)容進行檢查,通過隧道封裝攻擊報文。對于以隧道形式傳輸?shù)腎Pv6流量,很多網(wǎng)絡(luò)設(shè)備直接轉(zhuǎn)發(fā)或者只做簡單的檢查。攻擊者可以配置IPv4 over IPv6,將IPv4流量封裝在IPv6報文中,導(dǎo)致原來IPv4網(wǎng)絡(luò)的攻擊流量經(jīng)由IPv6的“掩護”后穿越防護造成威脅。

翻譯機制安全風(fēng)險

翻譯機制(即協(xié)議轉(zhuǎn)換)通過IPv6與IPv4的網(wǎng)絡(luò)地址與協(xié)議轉(zhuǎn)換,實現(xiàn)了IPv6網(wǎng)絡(luò)與IPv4網(wǎng)絡(luò)的雙向互訪。翻譯設(shè)備作為IPv6網(wǎng)絡(luò)與IPv4網(wǎng)路的互連節(jié)點,易成為安全瓶頸,一旦被攻擊可能導(dǎo)致網(wǎng)絡(luò)癱瘓。

三、IPv6特有的安全威脅

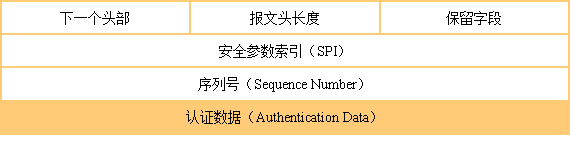

IPv6報文結(jié)構(gòu)中引入的新字段(如流標(biāo)簽、RH0、路由頭等)、IPv6協(xié)議族中引入的新協(xié)議(如NDP鄰居發(fā)現(xiàn)協(xié)議等)可能存在漏洞,被用于發(fā)起嗅探、DoS等攻擊。

IPv6新的應(yīng)用也可能帶來安全風(fēng)險。IPv6使用IPSec,使得防火墻過濾變得困難,防火墻需要解析隧道信息。如果使用ESP加密,三層以上的信息都是不可見的,控制難度大大增加,需要安全設(shè)備能夠識別出攻擊報文新方法和措施。

寫在最后

IPv6并不能解決所有的網(wǎng)絡(luò)安全問題。

所以仍然需要專業(yè)的信息風(fēng)險管理人員進行把控,報名加入中國注冊風(fēng)險管理師協(xié)會,學(xué)習(xí)風(fēng)險管理實操內(nèi)容,從最基礎(chǔ)開始教會你如何做好信息風(fēng)險管理。

責(zé)任編輯:pj

-

互聯(lián)網(wǎng)

+關(guān)注

關(guān)注

54文章

11108瀏覽量

103019 -

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

10文章

3129瀏覽量

59607 -

IPv6

+關(guān)注

關(guān)注

6文章

683瀏覽量

59327

發(fā)布評論請先 登錄

相關(guān)推薦

從 IPv4 到 IPv6,網(wǎng)絡(luò)世界的進化之路

常見的IPv6網(wǎng)絡(luò)問題與解決

IPv6網(wǎng)絡(luò)的最佳實踐

什么是IPv6隧道技術(shù)

IPv6對網(wǎng)絡(luò)速度的影響

如何配置IPv6網(wǎng)絡(luò)

IPv6與IPv4的區(qū)別

什么是IPV4?什么是IPV6?

IPv6 Sec機制的深度解析與優(yōu)勢探討

IPv4與IPv6的定義和主要區(qū)別

請問esp idf支持配置靜態(tài)IPv6嗎?

明陽 IPv4/IPv6 協(xié)議交換平臺產(chǎn)品白皮書

流量首超IPv4,IPv6主導(dǎo)的互聯(lián)網(wǎng)時代已開啟

通過翻譯設(shè)備可以實現(xiàn)IPv6網(wǎng)絡(luò)與IPv4網(wǎng)絡(luò)的雙向互訪?

通過翻譯設(shè)備可以實現(xiàn)IPv6網(wǎng)絡(luò)與IPv4網(wǎng)絡(luò)的雙向互訪?

評論