谷歌 Project Zero 團隊近日披露了存在于高通 Adreno GPU 的“高危”安全漏洞,不過目前高通已經發布補丁完成了修復。這個漏洞和 GPU 共享映射的處理方式有關,有關于該漏洞的詳細代碼細節可以訪問谷歌提供的列表。

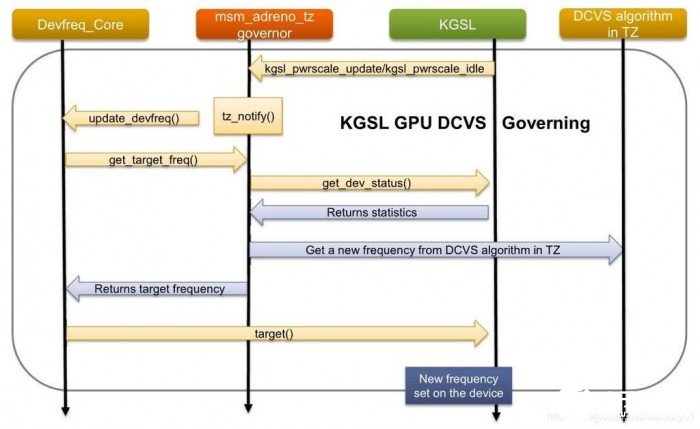

根據博文描述,Adreno GPU 驅動程序為每個內核圖形支持層(KGSL)描述符鏈接了一個私有設備結構,而描述符包含上下文切換所需的頁表。此結構與 process ID (PID) 相關聯,但同一流程中可以被其他 KGSL 描述符重用,可能會提高性能。

當調用進程派生創建一個子進程時,后者也繼承了最初為父進程創建的KGSL描述符的私有結構,而不是創建一個新的子進程。本質上,這給子進程(可能是攻擊者)提供了對父進程將創建的后續GPU映射的讀取訪問權,而父進程卻不知道。

可以看出,這是一個相當復雜的攻擊。Google Project Zero 團隊表示,在實際情況下,要想要成功利用該漏洞將要求攻擊者循環 PID,然后通過崩潰 BUG 來觸發 well-timed 或者系統服務重啟。該漏洞可能會嘗試回復受感染者 GPU 渲染的內容或者其他 GPU 操作的結果。

該漏洞已經于 9 月 15 日報告給了高通,并提出了修復建議。在 90 天的標準期限(截至 12 月 14 日)之前,高通在 12 月 7 日完成了修復并和 OEM 廠商私下共享了信息。高通表示將會在 2021 年 1 月公開該漏洞的相關細節。

責任編輯:haq

-

高通

+關注

關注

76文章

7445瀏覽量

190389 -

谷歌

+關注

關注

27文章

6142瀏覽量

105118 -

gpu

+關注

關注

28文章

4704瀏覽量

128729

發布評論請先 登錄

相關推薦

高通推出第三代驍龍7s移動平臺

AMD光線追蹤專家加盟高通,共筑Adreno GPU性能新高度

小天才Z10旗艦新品發布,搭載驍龍W5可穿戴平臺

三星Galaxy Z Flip 6搭載驍龍8G跑分曝光

OPPO A60入駐Google Play Console,搭載驍龍680芯片

高通驍龍665_SM6125安卓核心板參數_高通智能模塊方案

谷歌披露存高通驍龍Adreno GPU的高危漏洞

谷歌披露存高通驍龍Adreno GPU的高危漏洞

評論