不言而喻,醫療設備應該受到保護,免受網絡犯罪分子的窺探。即便如此,Wired 仍將醫療設備稱為 “下一個安全噩夢”。盡管可能會產生毀滅性的后果,但仍有很多令人擔憂的理由——以及設計工程師采取更多行動的理由。例如,去年秋天,強生公司就其胰島素泵的一個安全漏洞發出警告。St. Jude 不得不解決其一些除顫器、起搏器和其他醫療電子設備的安全風險。有證據表明,今年春天的 WannaCry 勒索軟件攻擊影響了醫療設備和醫療設施。

雖然無線連接、遠程監控和近場通信使醫療保健專業人員能夠輕松監控他們的患者,但這些功能也意味著這些設備有更多的漏洞點。通過入侵設備,網絡犯罪分子可能會控制它,從而引導設備運行不正確。更重要的是,設備泄露可能會打開整個網絡以進行進一步的攻擊,從敏感數據的盜竊到勒索軟件事件。

同樣面臨風險的是,包括工具、傳感器和耗材在內的醫療端點的安全需求分為三種風險場景:

偽造,涉及偽造設備和/或傳感器端點,其中設備或端點產生偽造或更改的數據

有害的,涉及引入病毒或有害的配置數據

不安全,涉及重復使用壽命有限的端點外設

使用 IC 的加密安全

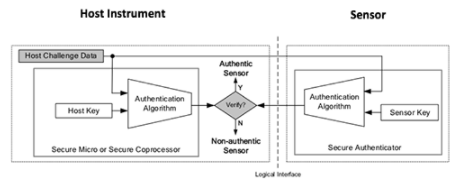

安全認證器 IC 是提供醫療設備所需的經濟高效的加密保護的理想解決方案。通過將這些 IC 集成到他們的設計中,設備制造商可以加密證明其設備中的傳感器是真實的。在操作上,只有真正的傳感器才能安裝正確的加密密鑰并能夠成功證明其真實性。有關概述傳感器驗證流程的圖表,請參見圖 1。

圖 1:確定設備端點中的傳感器真實性。

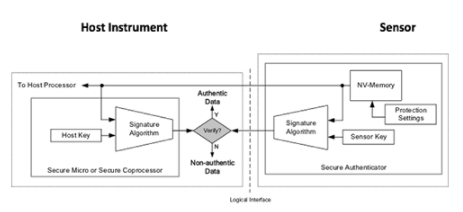

安全認證器還提供校準數據存儲,保護非易失性存儲器不被修改,并證明校準數據來自真正的傳感器。來自端點的數據經過加密簽名,以便主機儀器可以驗證完整性和來源。圖 2 顯示了校準數據存儲的驗證流程。使用合規性是安全身份驗證器的另一個好處,因為它們可以安全地管理有限的生命/使用工具,只允許真實的主機修改使用數據。

圖 2:校準數據存儲驗證流程。

交鑰匙、低成本的安全性

在評估安全 IC 時,您應該尋求三個安全支柱:

真實性以證明信息來自真實和授權的來源

完整性以確保信息未被修改并且接收到的消息與發送的消息相同

保密以防止未經授權的信息訪問

安全認證器通過提供基于硬件的加密、固定功能操作來應對威脅;安全存儲;和攻擊對策。借助這些 IC 提供的功能,安全性不難實現、不昂貴或耗時。

Maxim 的DeepCover 安全認證器為低成本 IP 保護、克隆預防和外圍認證提供高級物理安全性。它們選擇性地支持多種加密算法:SHA-256 MAC、SHA-256 HMAC、ECDSA-P256 和 ECDH-P256。您可以通過我們的MAXREFDES155# IoT 嵌入式安全參考設計評估我們的安全驗證器,該設計具有我們的 DS28C36 DeepCover ECDSA/SHA-2 驗證器。該參考設計使用基于橢圓曲線的公鑰密碼術,演示了 Web 服務器和聯網傳感節點之間的各種身份驗證和控制功能。

審核編輯:郭婷

-

嵌入式

+關注

關注

5072文章

19026瀏覽量

303534 -

存儲器

+關注

關注

38文章

7455瀏覽量

163624 -

服務器

+關注

關注

12文章

9029瀏覽量

85209

發布評論請先 登錄

相關推薦

醫療設備濾波器:守護生命安全的科技衛士

深度識別人臉識別有什么重要作用嗎

IP地址安全與隱私保護

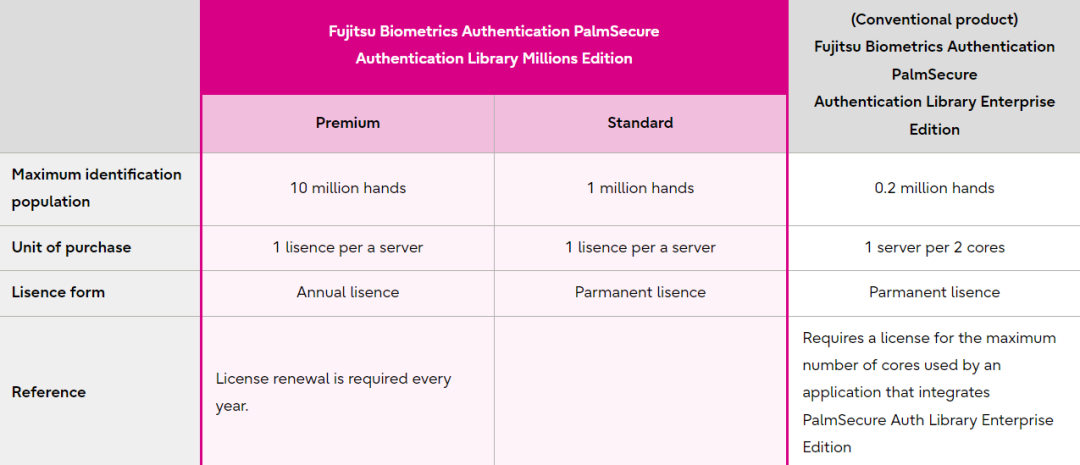

富士通生物識別身份驗證PalmSecure重塑安全邊界

Apple設備為什么無法連接到AP?

ESP8266使用命令AT CWJAP_CUR連接wifi,如何增加身份驗證時間?

芯科科技領先提供CBAP解決方案支持基于證書的身份驗證和配對

求助,關于TRAVEO? II MCU安全調試的幾個問題求解

OpenAI啟用多重身份驗證,ChatGPT用戶可自行開啟

Splashtop:iPad上的遠程桌面軟件使用指南

30%企業對AI驅動的深度偽造攻擊質疑身份認證和驗證方案有效性

Azentio Software 和 Regula 合作強化數字化入職的身份驗證

AtomGit教程 | 使用AtomGit雙因素驗證保障您的賬戶安全

Ventana推出全新數據中心處理器設計——Ventana Veyron V2

使用安全身份驗證器保護您的醫療設備端點

使用安全身份驗證器保護您的醫療設備端點

評論