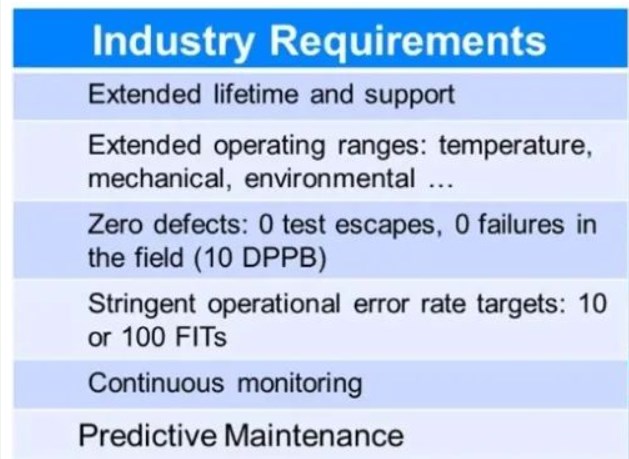

隨著物聯網繼續快速發展,黑客竊取數據和利用物聯網應用程序進行惡意攻擊的機會也在增加。

加密進出物聯網設備的流量似乎很明顯,但物聯網設備的安全性不是一次性的,網絡越大,需要考慮的設備就越多,這意味著更多的攻擊載體。

在本文中,我們將討論身份驗證和加密在物聯網安全中的重要性,以及如何通過數字證書管理將中間人攻擊的風險降至最低。你可能不需要加密來完成工作,但你真的能負擔得起沒有它的生活嗎?可能不是。

物聯網平臺需要信任

在構建物聯網應用程序時,從 A 到 B 獲取數據并確保一切正常是優先事項,而安全性最終可能會成為事后的想法。但是,在連接到 Microsoft Azure、Amazon IoT 和 Google Cloud IoT Core 等企業 IoT 平臺時,您將需要與該平臺的安全連接。為了實現這一點,這些平臺使用數字證書,也稱為公鑰證書,由平臺生成并安裝在設備上,以確保其真實性并保持安全的加密連接。

中間人攻擊

無論您的設備或應用程序如何防彈,您的數據仍可能被盜,或者惡意消息仍可能通過中間人攻擊發送到網絡。當惡意方以原始發送者的身份攔截、修改和發送數據時,就會發生中間人攻擊,從而使他們能夠從網絡中竊取信息或發送惡意數據。

例如,黑客可以截獲來自重型設備上的溫度傳感器的數據,并發送虛假數據導致機器關閉。

加密和數字證書使黑客更難攔截數據,沒有它們,設備就無法驗證或與平臺通信。此外,使用有時間限制的證書意味著即使加密被破壞并且密鑰落入壞人之手,也可以向設備頒發新證書,并且合法所有者可以重新獲得控制權。

通過物聯網安全自動化節省時間并避免麻煩

使用數字證書對設備進行身份驗證非常好,但是當它們過期時會發生什么,或者如果設備確實受到威脅?用最簡單的術語來說,您將需要獲得一個新證書。

雖然生成密鑰并使用連接到設備的筆記本電腦或臺式計算機來提供該證書非常簡單,但這可能會給設備不易訪問或分布在大范圍內的企業帶來問題。

使用具有零接觸配置的數字證書管理系統(例如 u-blox證書生命周期控制)意味著網絡管理員不再需要擔心數字證書失效或必須手動更新它們。旨在與領先的物聯網云平臺無縫集成,包括 AWS IoT Core、Azure IoT Hub 和自定義平臺,這些服務可以輕松擴展到使用基于 X.509 證書的設備身份驗證的所有物聯網平臺。

確保信任和放松

u-blox證書生命周期控制與零接觸配置相結合,無需擔心證書即可節省時間。

審核編輯:郭婷

-

筆記本電腦

+關注

關注

9文章

1397瀏覽量

48090 -

物聯網

+關注

關注

2903文章

44296瀏覽量

371386 -

u-blox

+關注

關注

3文章

129瀏覽量

31678

發布評論請先 登錄

相關推薦

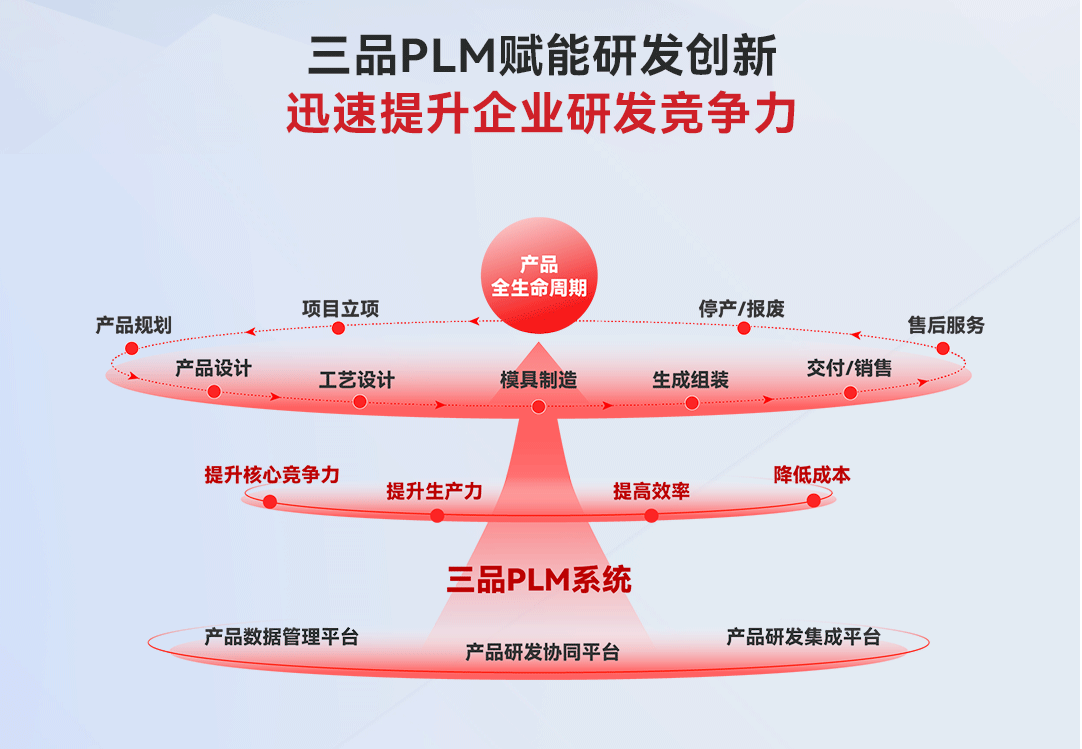

什么是PLM產品生命周期管理系統?

在電氣安裝中通過負載箱實現最大效率和安全性

重磅發布!猿古EAM資產全生命周期管理平臺,集成工單流管理、IoT管理、備品備件管理、庫存管理等多模塊

半導體產業背后的“守護者”:全生命周期測試設備解析

半導體全生命周期測試:哪些設備在默默守護你的電子產品?

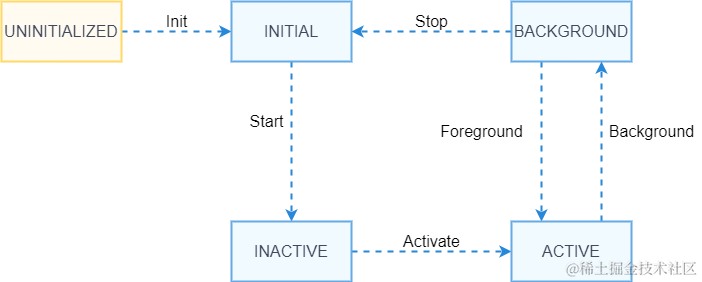

鴻蒙開發組件:DataAbility的生命周期

鴻蒙開發:【PageAbility的生命周期】

鴻蒙Ability Kit(程序框架服務)【UIAbility組件生命周期】實例

如何保護電子元器件以延長生命周期

HarmonyOS開發案例:【UIAbility和自定義組件生命周期】

IBM推出IBM Storage Assurance這一全新的IT生命周期管理模式

半導體測試設備大盤點:全生命周期無死角檢測

通過證書生命周期控制提高IoT設備安全性

通過證書生命周期控制提高IoT設備安全性

評論