自從1958年第一個心臟起搏器被植入人體后,植入式醫療設備一直致力于挽救生命的使用。這已經應用了有半個多世紀事情,幾乎每天都有著新的突破。目前正在使用的植入式醫療設備的幾個例子包括用于癲癇或帕金森病患者的腦深部刺激器、使用輸液泵和各種傳感器收集和處理生命體征的藥物輸送系統。

越來越多的醫療植入物與互聯網相連。該連接允許醫療服務提供商下載數據,程序員更新軟件。這種連接可能使它們容易受到攻擊,而設備本身的限制可能會加劇這種攻擊:有限的計算能力和電池容量。

IEEE會員Rebecca Herold說:“我們不希望任何人能夠“劫持”或捕獲傳輸來獲取數據或干擾正在發生的事情。”

微型加密通信

植入式設備與其連接的筆記本電腦、手機、平板電腦或設備之間的通信通常不加密。這些設備本身很小,可能沒有足夠的計算能力來采用某些類型的加密。

但隨著人們對潛在安全風險的認識不斷提高,這種情況可能正在發生變化。

研究人員目前正在積極探索使用人體自身的數據來形成加密密鑰,這兩種設備將用于建立安全通信。例如,在IEEE Access上的一篇文章中,研究人員討論了將心電圖數據用作醫療傳感器之間通信的基準。使用來自身體的信號(生物識別的一種形式)可以與有限的計算資源建立安全連接。

電池攻擊

植入物也容易受到攻擊而影響電池,可能存在兩種形式。

攻擊者可以使用不正確的憑據請求植入物建立安全通道,這會導致植入物運行能耗驗證協議的一部分 —— 將會耗盡電池電量。在另一次攻擊中,攻擊者產生電磁噪聲,以便在植入收發器上造成高錯誤率。由于自由傳輸的數量增加,這增加了其能量消耗。增加的噪音也可能迫使植入物增加其傳輸功率,從而縮短電池壽命。

IEEE會員Jéferson Nobre說:“主要風險是植入手術的中斷。由于這些攻擊可以使用合法任務執行,因此可以使用超時或行為異常檢測進行防御。”

雖然這些類型的攻擊在很大程度上是理論上的,但安全研究人員的幾次演示表明它們是可行的。在某些情況下,個人甚至嘗試禁用了植入物的無線連接以防止攻擊。

IEEE研究生會員Shally Gupta說:“這是最容易發動高效攻擊的方法之一。”

Gupta表示,為了防御這些攻擊,設備制造商正越來越多地轉向零功率防御策略,即不依賴設備電池功率的防御。其中一個例子使攻擊發生了逆轉。

該策略最近在IEEE Access上發表的一篇文章中進行了描述:“植入式醫療設備(IMD)首先從外部實體接收的無線消息中獲取能量,然后使用該自由能量執行身份驗證操作。除非外部實體經過身份驗證,否則IMD不會切換到其主電池進行后續操作。”

Gupta說:“這確保了IMD不會在響應來自實體的虛假消息時耗盡電池。”

-

數據

+關注

關注

8文章

6892瀏覽量

88828 -

互聯網

+關注

關注

54文章

11105瀏覽量

103017 -

醫療設備

+關注

關注

12文章

944瀏覽量

66812 -

軟件

+關注

關注

69文章

4774瀏覽量

87162

原文標題:從起搏器到輸液泵——醫療植入需要新的網絡安全解決方案

文章出處:【微信號:IEEE_China,微信公眾號:IEEE電氣電子工程師】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

微靈醫療:用三大核心技術推動植入式腦機接口醫療器械發展

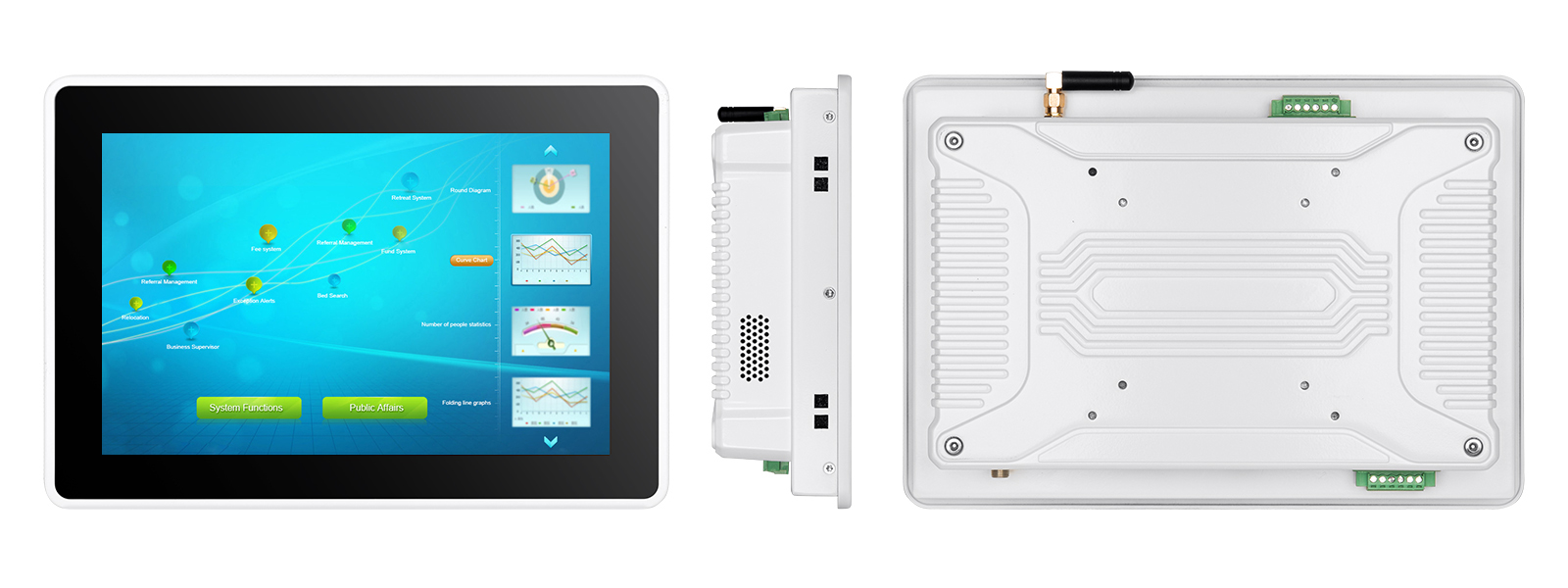

串口屏在醫療設備領域的應用

蔡司工業CT檢測設備用于檢測醫療植入物的質量

NeuraLink植入式系統解讀

光纖在植入式腦機接口中的應用

醫療可穿戴設備的設計需求和解決方案

植入式醫療設備的方案

植入式醫療設備的方案

評論