網絡安全正成為一個關鍵問題,因為我們的生活越來越多地由數字設備和云服務器調解。物聯網(IoT)部門認識到網絡安全對我們的福祉及其增長的重要性,因此已開始制定安全標準,測試和認證策略來解決這個問題。世界各地的監管機構也在加緊努力,制定和頒布立法,要求物聯網開發商和生態系統運營商對其實施的系統的影響負責,有時對安全故障處以嚴厲的懲罰。

對于開發物聯網芯片、設備并使用它們創建物聯網生態系統的公司來說,一個關鍵挑戰是確保其大規模實施時的安全性。雖然包含少量設備的桌面演示可能表明物聯網安全策略是有效的,但大規模實施該策略需要許多組織尚未獲得的技能和工具。問題的核心是尋找一種方法來保護物聯網芯片、設備和生態系統所需的唯一身份和加密密鑰所涉及的復雜性。好消息是,硬件和軟件解決方案正在興起,使非安全專家的設計人員現在更容易將尖端的安全技術和策略應用于他們的物聯網生態系統,并對其進行長期管理。

網絡安全的根源:身份和信任

信任是網絡安全戰略的核心,身份是信任的核心。想想與一群陌生人的對話:在我們知道我們在和誰說話之前,我們不能相信我們的貢獻不會被濫用,誤解或歪曲。網絡安全也是如此:要信任具有有價值信息的設備,您首先需要知道它是物聯網生態系統的合法成員,而不是偽裝成一個不受信任的設備,或者是濫用被盜身份的合法設備的克隆。

在物聯網中建立信任的一種方法是為每個合法設備提供一個唯一的標識符,該標識符可用于驗證其在目標生態系統中的合法性。標識符還可以作為生成加密密鑰的密鑰構建塊,可用于證明身份,保護秘密信息的存儲,確保通信的隱私,并提供登錄物聯網云服務所需的設施。反過來,這些功能有助于確保存儲在物聯網設備上并在物聯網設備之間共享的數據的完整性,這對于避免涉及欺騙數據的惡意攻擊至關重要。

重申一下,身份支持身份驗證,從而建立信任,從而允許機密性(隱私),從而確保所存儲或傳輸信息的完整性。那么,我們如何在物聯網芯片、設備和生態系統中建立強大而安全的身份呢?

實現唯一標識符

有兩種主要方法可以確保設備具有唯一標識。第一種是在片外系統中創建可證明的加密身份,然后找到一種安全的方式讓設備能夠訪問它,這個過程通常被稱為“密鑰注入”。這種方法被廣泛使用,但要求使用它的人信任密鑰注入過程的安全性。如果鑰匙注入是在內部完成的,這可能很簡單,但如果必須在合同制造工廠或地球另一端的晶圓廠完成,則必要的信任可能更難建立和維持。

這些標識符通常被注入到保護它們的安全元素中,使用加密存儲和硬件設計等功能,使物理和電氣黑客攻擊更加困難。作為其更廣泛的安全基礎架構的一部分,安全元件通常與其他專業功能(如加密加速器)一起集成到片上系統(SoC)中。安全元件也可作為獨立器件提供,例如意法半導體的STSAFE-A110,它可以提供強大的身份驗證功能,幫助建立安全的通信通道,保護數據,并幫助驗證數字簽名。

按鍵注入的一個缺點是其成本。它既需要硬件資源,如片上存儲器或安全的板外存儲,也需要高度專業化的服務,以極其嚴格的實施方式處理密鑰注入。

噴碼工藝

鑰匙注入的挑戰在于,這是一個復雜的過程,客戶必須相信設備制造商可以在整個物理設施和ICT基礎設施中以及長期內保持其每一步完全安全。如果在其生產線上進行注入的公司允許其服務器在幾年后被黑客入侵,那么現在應用復雜的密鑰注入策略來保護您的物聯網生態系統設備是沒有用的。維持這種紀律是昂貴的。

為了說明所涉及的復雜性,讓我們看一下意法半導體為其STM32MP1系列安全微控制器開發的密鑰注入工藝,其中包括保護關鍵操作(加密算法)的功能,并且可以在芯片的一次性可編程區域中存儲關鍵數據(密鑰)。

意法半導體表示,其安全秘密配置(SSP)策略和工具鏈使秘密數據能夠安全地注入(即機密性、身份驗證和完整性檢查)到設備中,即使在合同制造站點等不受信任的環境中也是如此。

意法半導體SSP流程圖

根據意法半導體應用筆記中的高層觀點,SSP流程包括以下內容:

SSP 映像(已加密)可從 STM32 受信任的包創建者工具獲得

使用 AES 密鑰對硬件安全模塊進行編程

使用STM32MP1簽名工具對SSP安全固件進行簽名

啟動 SSP 流程

ROM 代碼加載 SSP 安全固件

設備證書

STM32MP1 系列設備認證

提供與 SSP 映像串聯的許可證(已加密)

檢索 AES 解密密鑰并解密機密

驗證安全固件

從解密的機密對 OTP 進行編程

確切的細節不如它們說明安全連接到生產線上的設備并使用數據對其進行編程所涉及的復雜性的方式重要,這些數據的真實性,機密性和完整性一直保持到將其解壓縮在設備的安全區域中。

Rambus還提供了一個安全的芯片配置平臺,用于將秘密值注入硬件模塊或SoC,但它適用于更廣泛的設備。該公司表示,它是世界上最大的第三方定制芯片配置商,已經在多條生產線上運行,并擁有60多家客戶。

該平臺允許直接安裝在模塊或SoC生產線上的設備生成和跟蹤安全證書,以最大限度地降低最終設備受到損害的風險。

Rambus 安全芯片配置平臺使用安裝在 SoC 生產線上的設備來注入密鑰

Rambus認為,其服務在13個SoC合作伙伴的晶圓廠內運行,使啟用嵌入式安全功能并將機密加載到生產線上的設備中的能力更容易獲得。它說,這種編程服務只有大批量設備和已經開發了自己的鑰匙注入基礎設施的設備制造商才能真正使用。Rambus還認為,由于它與多個SoC供應商合作,因此它可以充當來自多個供應商的設備中包含的各種安全功能的通用接口。

物理不可克隆函數的價值

為設備提供唯一標識的第二種方法是在其中包含物理不可克隆功能 (PUF)。這使用戶能夠在無可爭議的事實之上構建他們的物聯網生態系統安全架構 - 其中的每個設備都可以由于其物理硬件的某些原因而被唯一識別。

PUF通常由可尋址的設備或電路元件陣列組成,其特性受到IC制造過程中隨機變化的強烈影響。通過良好的設計,這意味著盡管資源豐富的黑客理論上可以逐層探測甚至復制SoC,但他們仍然無法復制其唯一身份,因為它源于制造過程的設備到設備可變性產生的特征。

目前有兩種主要形式的PUF在使用。第一種通過讀取SRAM單元陣列在打開時沉降到的邏輯狀態來推導出唯一的恒等式。這種方法的挑戰是確保電池在器件的整個生命周期內繼續以相同的狀態啟動。這種方法也可能不能在未來的深亞微米制造工藝上很好地擴展。

第二種方法,如Crypto Quantique的QDID產品所使用的那樣,比較由量子效應引起的通過兩個器件絕緣勢壘的泄漏電流,并根據哪個電流更大來設置二進制值。這種方法生成高度隨機但穩健可重復的輸出狀態源。它還具有區域效率,使設計人員能夠包含豐富的隨機值源,這些隨機值可以用作唯一標識符和多個新加密密鑰的基礎,這些值在器件的整個生命周期內都可用作基礎。

一些示例安全設備

宏力士在其 ArmorFlash 產品中使用 PUF,這是一種獨立的存儲設備,可為 NOR、SLC NAND 或 e.MMC 閃存提供安全的身份、身份驗證和加密鏈路。該產品還使用安全協議,確保它與主機之間的每個數據傳輸都是唯一的,即使重復讀出其安全內存的相同位置也是如此。這可以防止攻擊者收集有關設備讀取特定數據位置的頻率的信息。nVidia在2019年宣布,它將使用ArmorFlash來保護其自動駕駛平臺中使用的數據的安全性,利用其加密功能,完整性檢查以及創建安全通信通道和協議的能力。

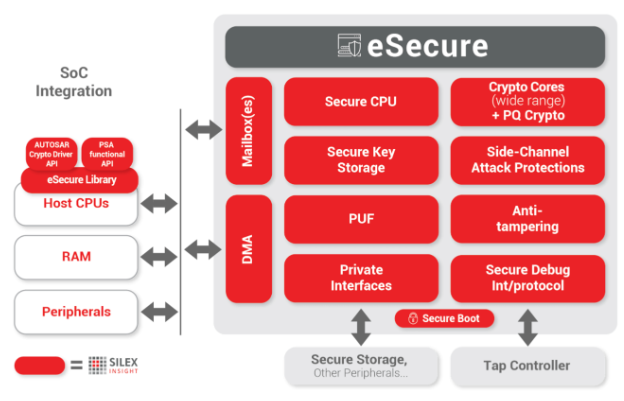

Silex Insight 提供的是用于 SoC 安全的單個模塊,作為半導體 IP 模塊提供,以整合到 SoC 中。

芯展的電子安全模塊依賴于PUF

該塊圍繞PUF構建其安全性,并包括安全密鑰存儲,安全CPU和加密加速內核的選擇。它還具有安全啟動、通過專用接口訪問安全存儲、安全地處理無線軟件更新以及啟用安全調試等功能。

瑞薩電子提供32位微控制器、RX系列(專有CPU內核)和RA系列(ARM內核),其中包括瑞薩安全IP(RSIP)、用于保護數字身份和加密密鑰的專有硬件。它還具有保護身份驗證程序不被篡改的功能。瑞薩電子表示,其具有RSIP保護的RX / RA系列可用于構建具有信任根的系統,從而提供自我維持的安全性。

瑞薩電子還強調了RX/RA部件在有效的“數字生命周期管理”中可以發揮的作用,即在整個運行生命周期內維護物聯網設備和生態系統的安全性。

瑞薩電子對物聯網設備數字生命周期管理的看法

該圖概述了數字生命周期管理的主要階段:設計過程中的密鑰生成:

在制造過程中安全上傳密鑰和固件

每個設備的密鑰管理可防止偽造

在現場安全操作,防止竊聽通信

現場安全固件更新

使設備部署更輕松的解決方案

報廢管理

招生問題

瑞薩電子強調管理物聯網設備的部署,這揭示了大規模部署物聯網設備時的另一個關鍵問題:許多物聯網設備開發人員將通過第三方物聯網中心服務(如Microsoft Azure或亞馬遜網絡服務)運行其物聯網生態系統。通過這些服務注冊設備涉及一系列復雜的交換,以對每個設備進行身份驗證,檢查它是否未被篡改,創建證書,然后使用它們建立安全通信。

瑞薩電子、意法半導體、麥宏力士和Silex Insight選擇了加密匡迪克的QuarkLink平臺,幫助客戶在沒有專業加密知識的情況下,從芯片到云端配置、載入和管理設備。下圖顯示了使用 Silex Insight 的 eSecure IP 連接到物聯網中心服務并由其管理的設備所涉及的過程。

QuarkLink 如何處理在 IoT 中心注冊 IoT 設備的復雜過程

隨著物聯網的發展,保護物聯網設備的重要性也在增加。實現這一目標的挑戰是確保在任意位置運行并通過任意鏈路進行通信的任意設備仍然可以保持安全。

好消息是,半導體行業正在通過推出各種標準產品來應對這一挑戰,這些產品包括安全功能,以及用于在SoC中包含安全功能的半導體IP模塊。該行業還在開發各種策略,為設備配備支持這些安全功能所需的唯一標識符和加密密鑰。

更好的消息是,工具和服務正在出現,可以幫助沒有內部安全經驗的開發人員使用尖端的安全技術保護和管理他們的物聯網設備和生態系統。

審核編輯:郭婷

-

芯片

+關注

關注

454文章

50444瀏覽量

421922 -

服務器

+關注

關注

12文章

9028瀏覽量

85194 -

IOT

+關注

關注

186文章

4181瀏覽量

196253

發布評論請先 登錄

相關推薦

云平臺在大規模設備管理和數據分析中的作用

谷歌云部門進行大規模裁員

國資委推動央企設備大規模更新與綠色化改造

專用集成電路都是大規模的嗎為什么呢

專用集成電路都是大規模的嗎

NB-IoT設備天線靜電浪涌保護方案解析

NB-IoT設備天線靜電浪涌保護方案

大規模保護IoT設備

大規模保護IoT設備

評論