傳統的供應鏈安全解決方案缺乏復雜性和范圍,無法在鏈中的每個層和環節上解決此類威脅,從而留下了一個巨大的漏洞來保護供應鏈免受日益嚴重的網絡威脅。

供應鏈的領導者和提供商需要了解他們當前的安全漏洞所在,以及他們需要投資的地方,以避免網絡攻擊,以及潛在的永久性安全和聲譽風險。

鏈條中的薄弱環節

供應鏈是一個自然而然的目標,因為它包含許多不同的活動、人員、實體、信息和資源。鏈中的鏈接越多,攻擊的機會就越多,特別是如果這些鏈接仍然容易受到攻擊。

僅在過去一年中,我們就目睹了上述SolarWinds軟件開發攻擊,多次APT41(雙龍)攻擊竊取憑據并將惡意軟件插入制造產品,甚至對富士康墨西哥工廠的勒索軟件攻擊。這涉及被盜的未加密文件,受損的加密服務器和已刪除的備份數據。

安全性不當的供應鏈是一個非常脆弱的弱點,其中軟件和其他數字信息(例如設備身份)可能會受到損害,替換或復制,以進行欺詐,損害用戶隱私,或者在某些情況下甚至危及國家安全。

保護證書、憑據和代碼

一個非常脆弱的安全問題領域是個人消費電子產品。其中許多產品(包括手機、平板電腦、電纜調制解調器、路由器、IoT 設備和數字娛樂設備)都預安裝了用于保護私人用戶信息的數字證書。除了數字交易中的內容和服務提供商信息之外,所有這一切都是如此。但是,即使在部署產品之后,這些證書中的任何一個的單個妥協都可能構成整個供應鏈的妥協。

這些設備的生產過程特別容易受到數字證書的大規模利用,并且隨著許多供應鏈的徹底全球化,制造商可以從多個方向預測這些攻擊。傳統的工廠環境往往受到自然界的嚴格控制,可能無法充分保護加密材料。

此外,制造過程中的簡單安全程序可能容易受到攻擊。一個常見示例是復制和備份數據和代碼。無論是有意還是無意,這都可能導致復制獨特的數字身份 - 這是一個非常嚴重的安全違規行為。

憑據交付系統必須確保安全憑據不容易受到網絡攻擊,并且不會安裝到多個設備或應用程序中。管理設備證書和憑據是供應鏈安全的關鍵要素。

確定安全配置的優先級

為了安全地管理數字證書和憑據,供應鏈配置架構必須全面,涉及多層加密和完整性檢查,以確保整個供應鏈保持安全 - 即使特定網絡節點或加密層受到損害。

安全團隊必須整合一個框架,其中包括廣泛使用硬件安全模塊、加密令牌、多層加密和端到端反克隆措施,這些措施可以擴展到整個全球基礎架構。

尋找合適的解決方案

康普已經建立了一個托管解決方案。安全憑證配置的系統體系結構考慮到了這些元素,優先將密鑰生成、PKI 服務器(具有硬件安全性的關鍵服務器)以及將軟件開發工具包 (SDK) 直接集成到制造設備的軟件和固件中。

在這樣的架構中,需要注意的關鍵要素是將多層安全作為縱深防御策略的一部分,確保在任何一層發生故障時提供故障保護。在設置自己的系統或與供應商合作時,請確保解決方案包含此多層策略,無論是反克隆措施,還是在短時間內擴展到數百萬個新數字標識的靈活性(或者理想情況下,兩者兼而有之)。

憑借正確的意識,以及正確的技術、托管服務和經驗豐富的安全專家團隊,服務提供商可以確保其固有的易受攻擊的供應鏈不會成為網絡犯罪的受害者。

審核編輯:郭婷

-

服務器

+關注

關注

12文章

9017瀏覽量

85182

發布評論請先 登錄

相關推薦

純凈IP:守護網絡安全的重要道防線

國產網絡安全主板在防御網絡攻擊中的實際應用

IP風險畫像如何維護網絡安全

海外高防服務器對網絡安全保護的影響

如何保護SCADA免受網絡攻擊

“五一假期將至:您的企業網絡準備好抵御黑客攻擊了嗎?”

艾體寶觀察 | 2024,如何開展網絡安全風險分析

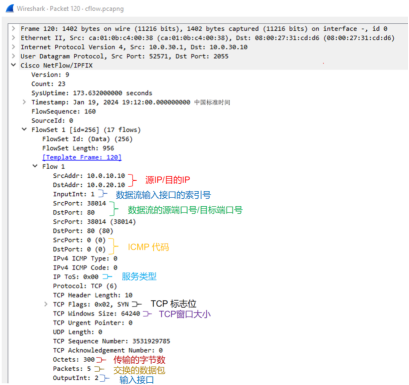

虹科干貨 | 長文預警!使用ntopng和NetFlow/IPFIX檢測Dos攻擊(上)

勒索病毒的崛起與企業網絡安全的挑戰

選擇國內高防服務器租賃,幫助您輕松應對網絡攻擊

工業交換機與供應鏈網絡的融合,優化智能供應鏈管理

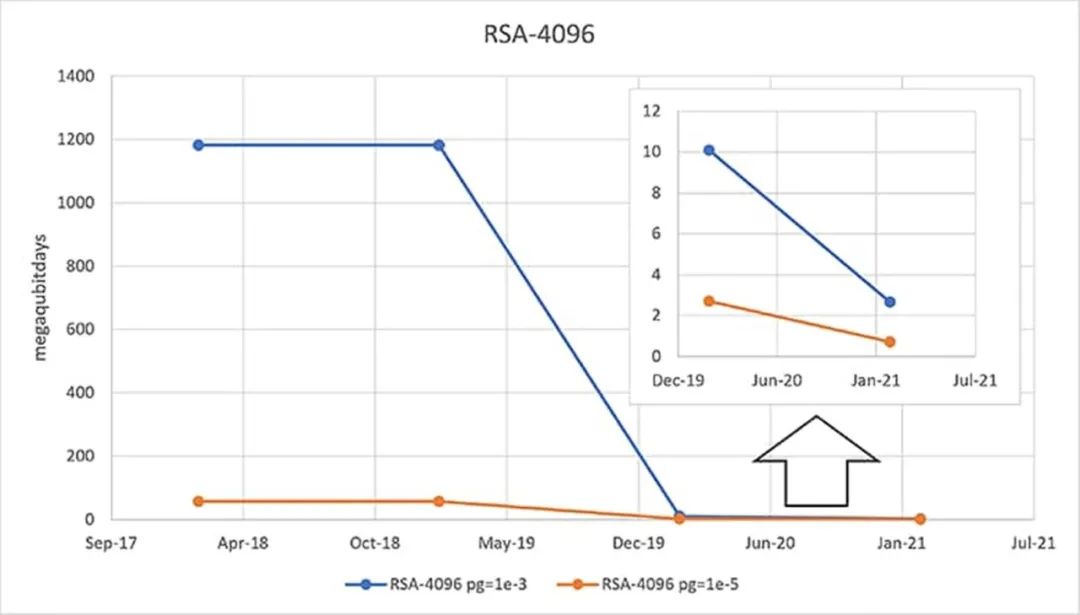

博文《在后量子計算時代,是否能縮短暴力攻擊攻破系統所需的時間?》

如何保護您的易受攻擊的供應鏈免受網絡安全風險和攻擊

如何保護您的易受攻擊的供應鏈免受網絡安全風險和攻擊

評論