SSD作為一種數據存儲設備,其數據存儲的安全性至關重要,為保障數據不被竊取或篡改,往往會對數據進行加密處理,本文將對數據加密技術展開討論。

數據加密的實現方式主要分為主機端加密與盤內加密。

一、主機端加密

1、軟件加密一般有微軟的Bitlocker和Chinasec,Bitlocker是VISTA操作系統自帶的計算機本地磁盤加密工具,通過加密硬盤上的所有內容來增強安全性(數據、程序甚至Windows本身);Chinasec則是基于網絡和數據的安全管理產品,通過認證、加密、監控和追蹤等手段在傳統PC終端和移動終端提供系統數據保護、文檔加密等整體解決方案。

2、安全認證最常見的就是用戶設置Windows登錄密碼,系統通過密碼來辨認用戶的身份,從而保障電腦內數據的安全性。

3、硬件加密則是TPM,屬于硬加密模板,通過在設備中集成的專用安全硬件來處理設備中的加密密鑰,RSA/AES/SHA等加密算法在里面,不少筆記本都會帶一個TPM貼片模塊,可實現數據加密、密碼保護等安全功能,應用性能優于以上兩種。

二、盤內加密技術

盤內加密技術分為:對稱加密與非對稱加密、ATA security、TCG、隱藏分區5種加密方法。

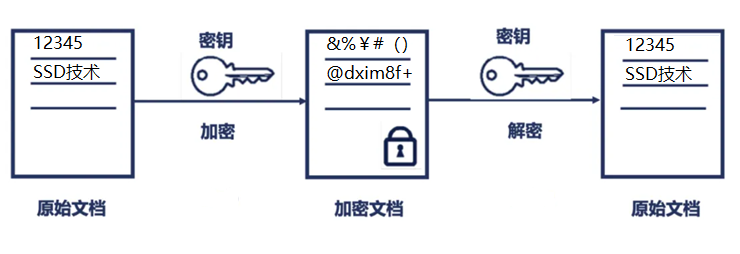

1、對稱加密:是指在加密和解密時使用同一密鑰,是一種可逆的加密方式。

目前主流的對稱加密算法有以下幾種:

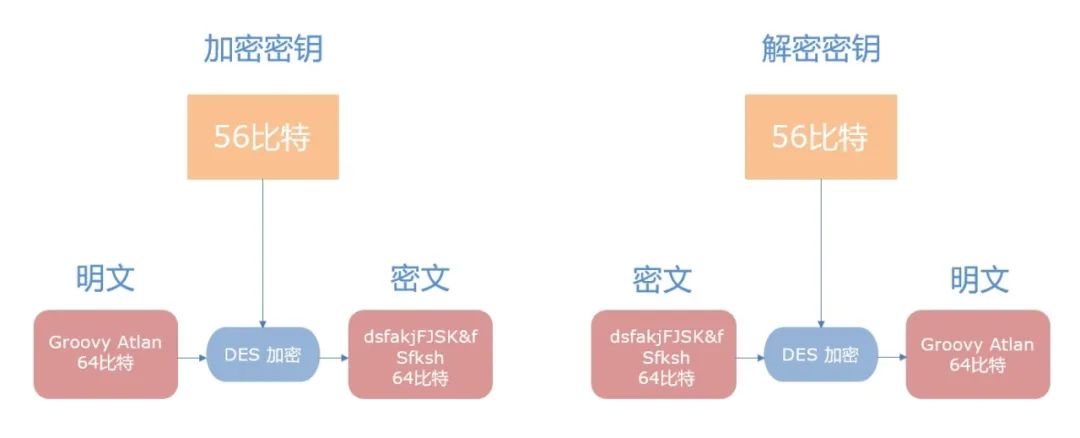

·DES算法加密流程:整個過程就是將明文按照64比特為一組經過DES加密生成密文,同樣將密文按照64比特為一組,連續多組的密文可以通過解密密鑰再還原對應的明文。

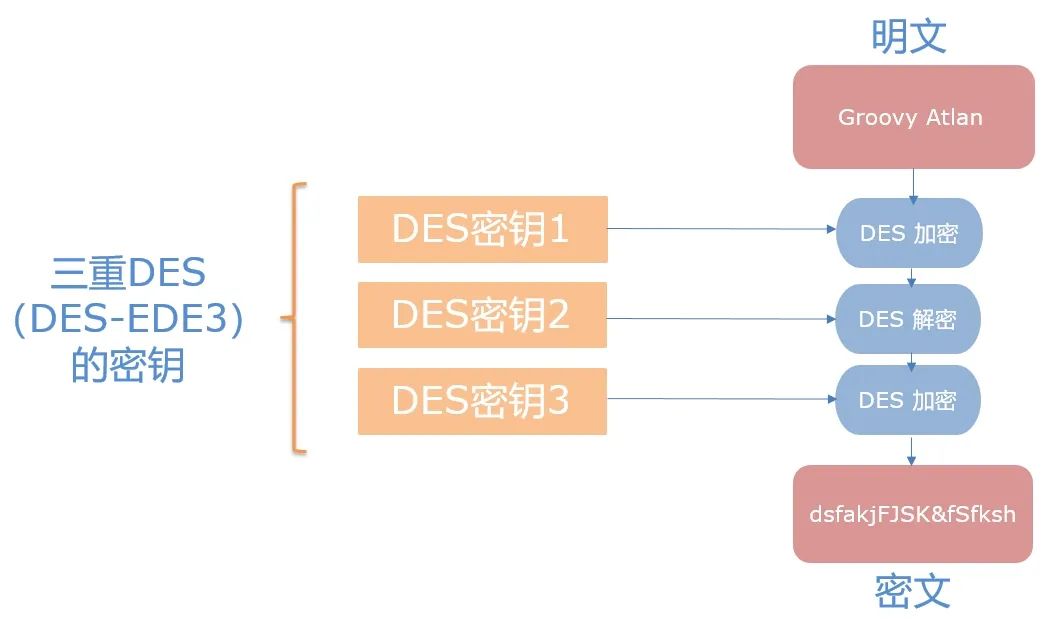

·3DES算法加密流程:字面上看就是經過三次DES加密的過程,是DES的加強版。

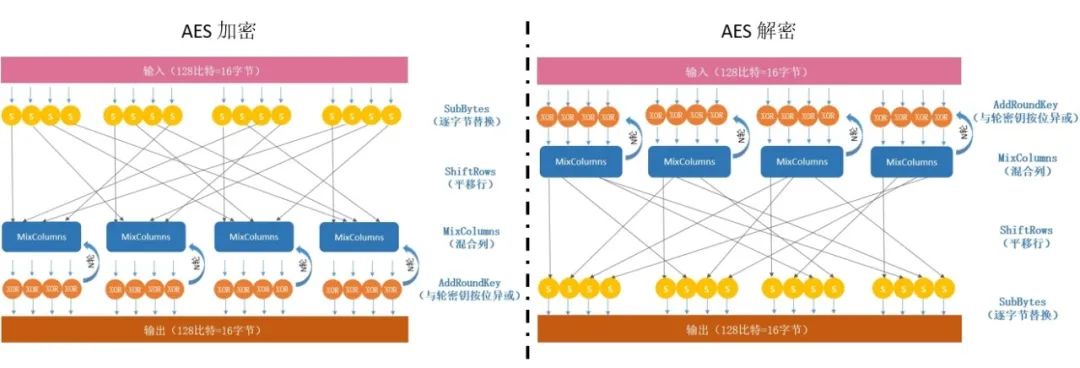

·AES算法加密流程:因此流程較為復雜不做過多展開,大致流程為輸入的明文數據會逐字節的去替換,替換完成后再平移,平移完成后再做混合列的N輪迭代,最后進行異或運算生成密文。解密則是反向操作。

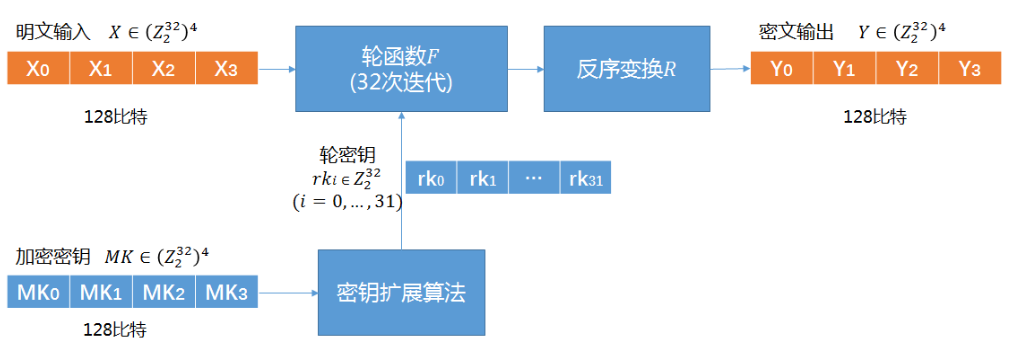

·SM4算法加密流程:SM4是一種分組密碼算法,其分組長度為128位(即16字節,4字),密鑰長度也為128位(即16字節,4字)。其加解密過程采用了32輪迭代機制(與DES、AES類似),每一輪需要一個輪密鑰(與DES、AES類似),以及1次反序變換。

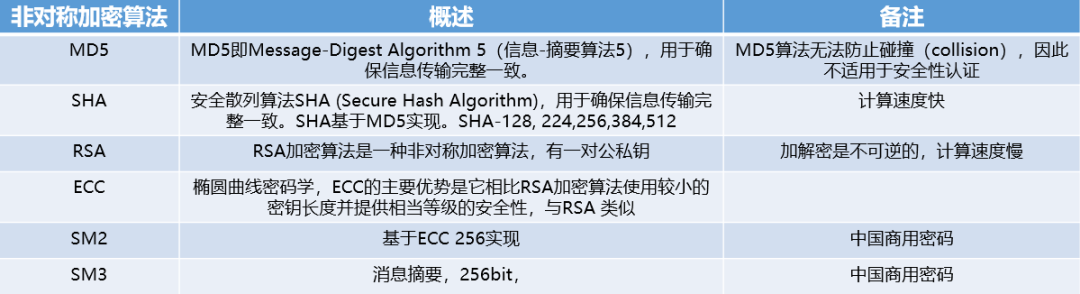

2、非對稱加密:特點為密文無法反推倒出明文,屬于不可逆的流程。

主流非對稱加密算法:

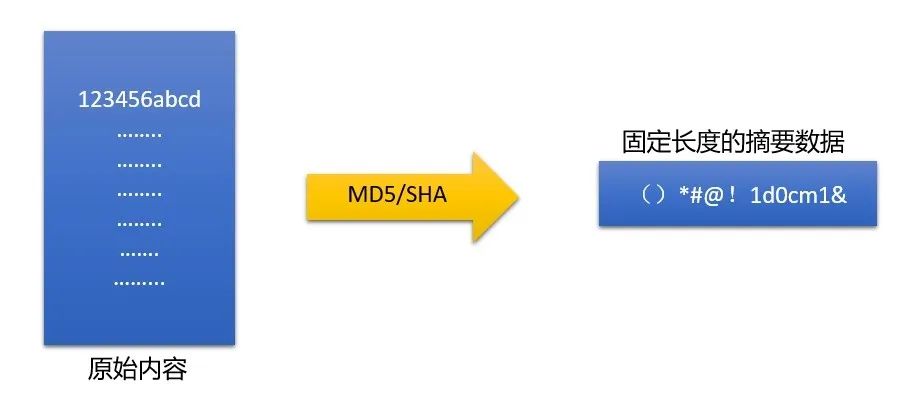

·非對稱加密算法(消息摘要)-MD5/SHA:用于文件校驗、文件的數字簽名(保障原始明文在數據傳輸與明文傳輸過程中的正確性),文件內容可以是明文。如圖所示是無法從摘要推倒出原文的,經常用于網絡上的文件傳輸校驗。

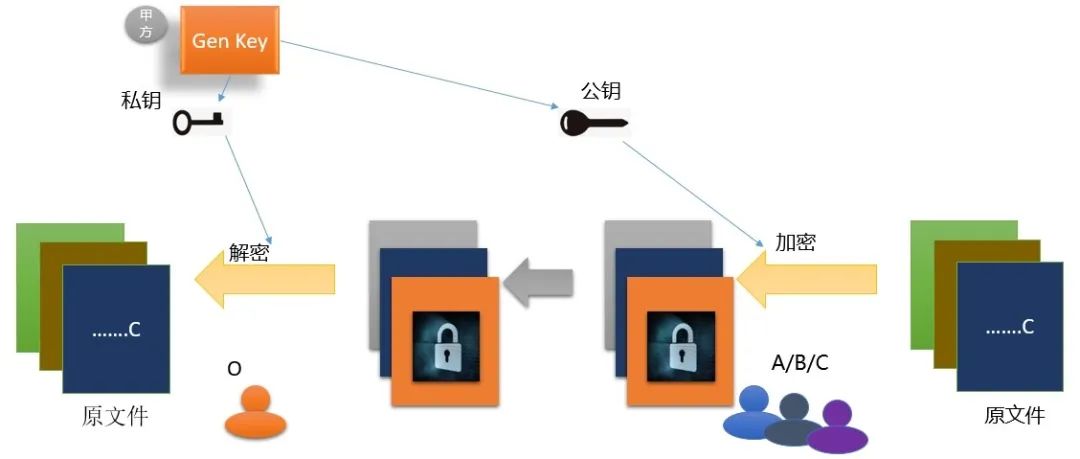

·非對稱加密算法-RSA:分兩個例子來說明。

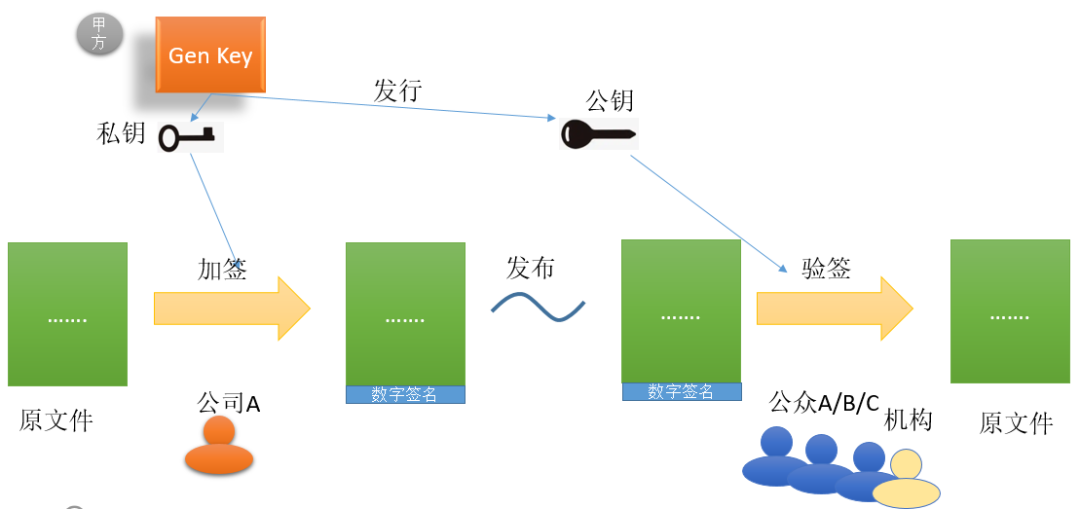

舉例1:公司A要發布一個公眾文件(如驅動),生成了公鑰和私鑰,首先用私鑰進行加密簽名,以此來證明產品歸公司A所有并以此證明產品安全合法,用戶下載驅動文件后可用公鑰解驗簽后(類似微軟會提示這是一個驅動是否是合法的簽名驅動)進行正常使用。

私鑰用于簽名、公鑰用于驗簽

實際上微軟應用程序的數字簽名,比圖示中的流程更為復雜,因為公私鑰的生成證書需要第三方機構頒發以做證明,自己不得隨便生成。

舉例2:A/B/C要各自發私信給O,但又不想各自的信息給其它兩人看見,就用O給他們的公鑰加密,由于其它兩人沒有私鑰無法解密,只能O看見A的高密。

公鑰用于加密、私鑰用于解密,可起到加密的作用

3、加密算法的應用

在非對稱加密算法中可以正向的用私鑰去發布簽名,然后讓大家驗證,反過來每個人也可以用公鑰來對文件進行加密,但在SSD應用過程中沒有可以反向操作的過程。

·SSD中加密算法的應用

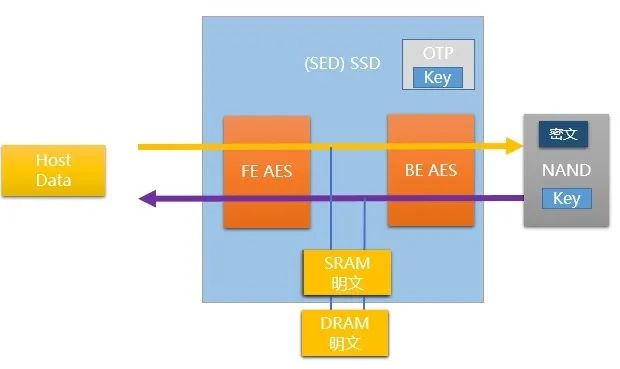

在SSD內部有一個AES硬件模塊,用于主機數據或內部數據的加解密,它的Key由SSD的固件來管理,保存在NAND上或SOC內部的OTP區域,根據IEEE 1667規范,這種SSD內部有加密模塊稱之為SED(Self-encrypting) SSD,其它的則非Non-SED SSD。

在不同的實現情況下,有的SOC會把AES模塊放在前端進行加密,有的會把AES放在后端進行加密。

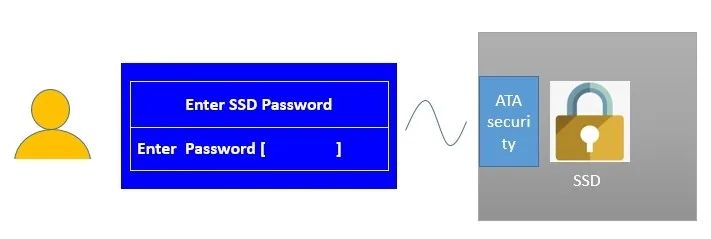

4、ATA security(安全認證)

前文描述的都是加密算法,在更上一層如系統應用層則需要密鑰管理、賬號登錄等安全機制來認證。

ATA(AT Attachment),是一個很久遠的標準,定義了一組存儲命令接口,用于存儲設備(SSD/HDD)的訪問。

ATA security feature:它類似Windows訪問密碼的概念,訪問密碼輸入正確后整個SSD的空間都可以被讀寫,否則SSD會拒絕主機的讀寫請求或其他特殊的應用請求,以此保證SSD能在安全的環境下使用。

ATA Security有兩個密碼:

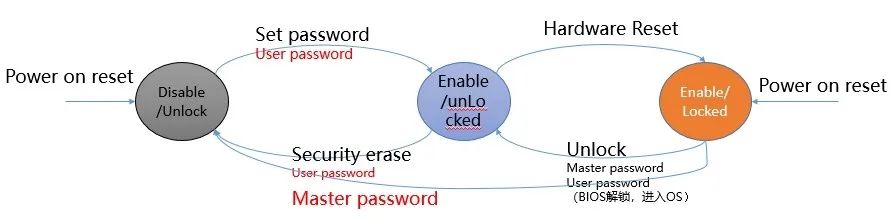

·User password:用于限制SSD的訪問,包括一些控制命令和數據讀寫命令,一般BIOS登錄解密要求輸入的密碼即User password來解鎖SSD。

·Master password:管理員密碼,僅用于解除User Password而并不會鎖住硬盤;Master password不會使能SSD的security。

Security state簡圖

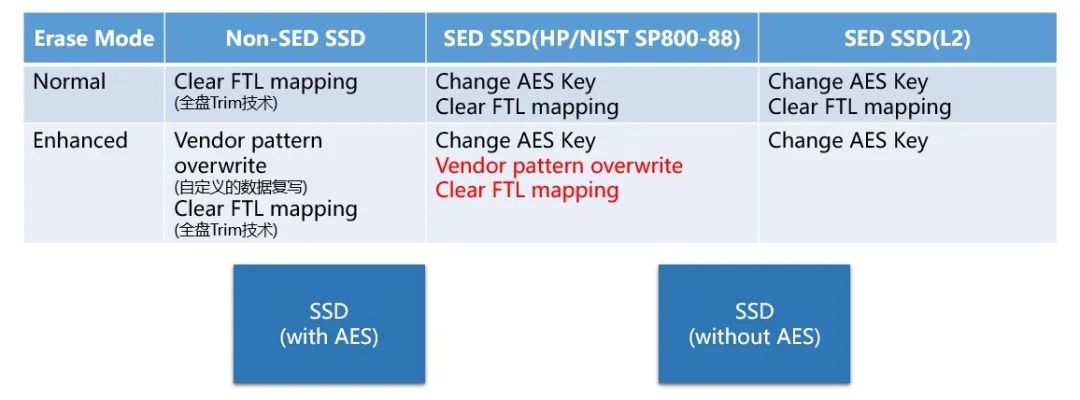

Security erase(安全擦除)方式:

1. Normal erase(普通擦除);

2. Enhance erase (增強擦除)。

有AES和沒有AES的差異

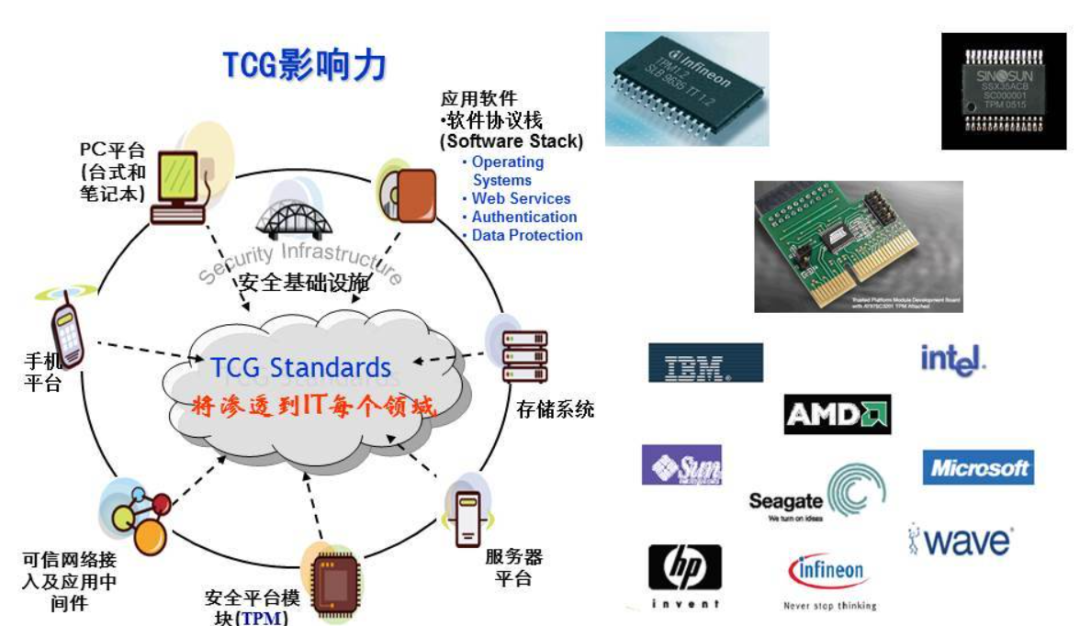

5、TCG(安全認證+數據加密)

TCG(Trusted Computing Group)中文名為可信計算組織,最初是由AMD、HP、IBM、Intel、Microsoft建立,旨在建立個人電腦的可信計算概念。它不僅是一個硬盤加密方式,更是一個IT生態,融合了網絡、存儲、加密硬件模塊、基礎平臺、軟件等。

涉及到信息安全,在中國同樣也有可信計算組織(TCMU)來保障國內的信息安全技術,由高等院校、知名廠商等建立。

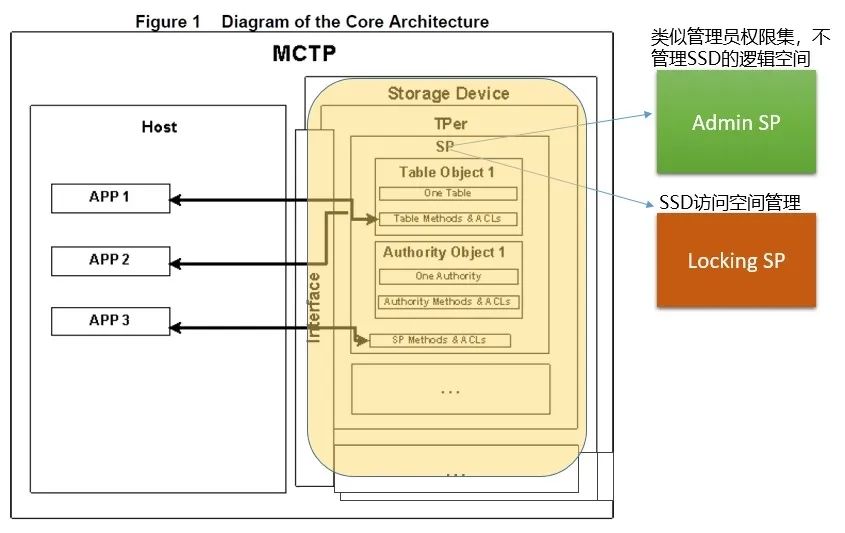

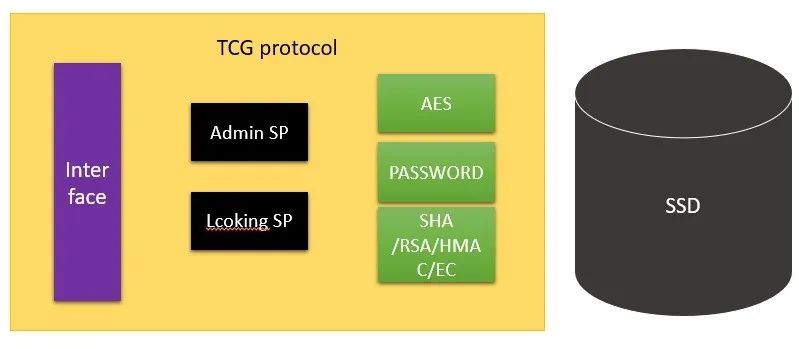

在TCG中與SSD相關的TCG部分則是TCG Storage協議。

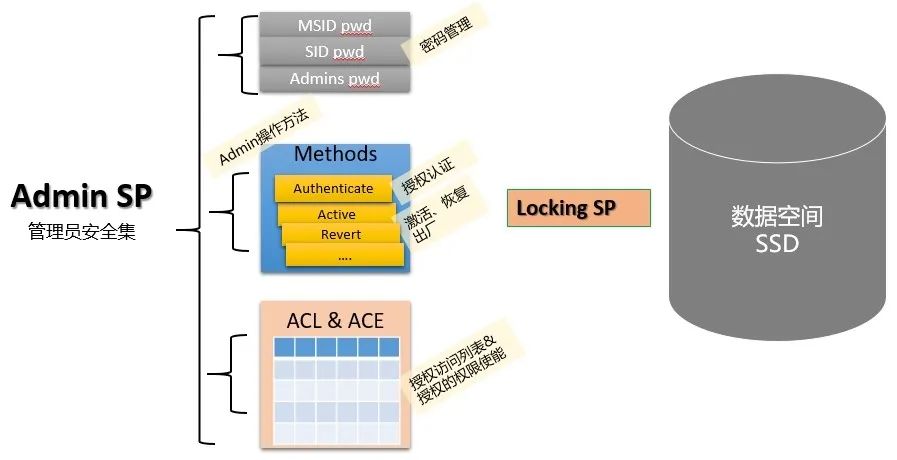

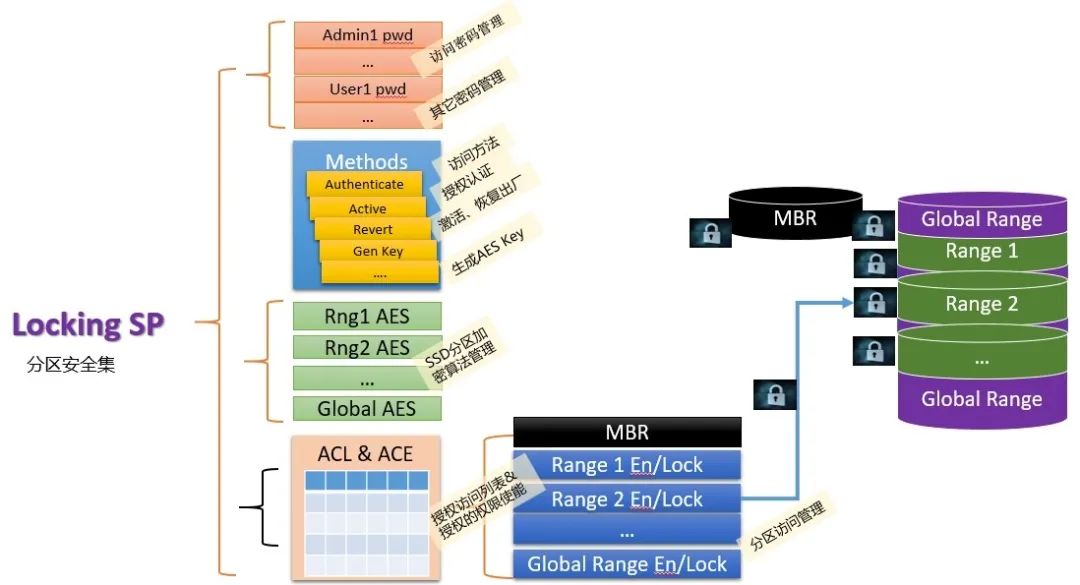

如圖中所示,在SSD上方有兩塊SP:Admin SP和Locking SP,Admin SP類似管理員權限集,只有一些管理功能,不負責SSD的邏輯空間的分配或決策;Locking SP即SSD訪問空間管理。

TCG Storage是把前面介紹的加密技術都融合了進來,對SSD進行授權管理以及數據安全管理。

其中最主要的是Admin SP,用于密碼管理,使能/禁止Locking SP,恢復出廠設置等,Admin SP不直接對SSD的數據空間進行管理,一般用于密碼管理,多達幾十種。

Locking SP除了基本管理之外,還對數據空間進行管理,如空間分區,每個分區的加密,分區獨立鎖等,同時也有訪問密碼的管理。

6、隱藏分區

·TCG MBR shadow

此MBR不是OS中的Master boot record,TCG中的MBR與User空間是重疊的,同一時間內只有一個對Host可見,在SSD沒有被完全授權前,真實的User數據空間是無法被訪問的,對Host顯示的僅為一小塊空間,這里面存放一些Preboot的認證程序、數據,認證通過后會切換到真實的User數據空間。

·Shadow area:

在SSD的物理空間里面額外開辟一塊區域,在沒有獲得授權認證時,Host不可見,反之對Host可見。通常用于存放主機廠商的一些數據,用于備份、恢復主機廠商所需的一些數據,相較于TCG會犧牲一些用戶的物理存儲容量。

Union Memory

隨著《中華人民共和國數據安全法》的正式實施,數據安全已上升至國家戰略高度,而數據存儲作為數據安全中的關鍵一環,對國家信息安全建設、數字化建設起著至關重要的作用。

作為領先的國產SSD廠商,憶聯SSD產品支持目前業界所有標準的加密算法,并包含國密。相關加密算法不僅僅包含了對用戶數據的加密,也涵蓋了產品固件包的簽名發布,以保障固件發布后不會被惡意篡改,從而進一步確保SSD產品安全性。目前,憶聯SSD產品使用的加密技術已處于業界領先水平,可為數據搭建起堅實的安全屏障。

審核編輯:郭婷

-

存儲

+關注

關注

13文章

4263瀏覽量

85674 -

SSD

+關注

關注

20文章

2851瀏覽量

117231 -

DES

+關注

關注

0文章

64瀏覽量

48199 -

加密算法

+關注

關注

0文章

211瀏覽量

25530 -

加密技術

+關注

關注

0文章

144瀏覽量

17354

原文標題:數據存儲|信息安全技術在SSD中的應用分享

文章出處:【微信號:UnionMemory憶聯,微信公眾號:UnionMemory憶聯】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

DVI接口在數字電視中的應用研究

物質特征加密技術的原理是什么?

軟件加密技術和注冊機制加密基礎

基于角色和加密技術的訪問控制研究

消息中間件在數據交換中的應用研究及其面臨的挑戰

同態加密技術及其在云計算隱私保護中應用研究進展

SSD在數據加密技術中的應用研究

SSD在數據加密技術中的應用研究

評論