轉載請注明以下內容:

來源:https://blog.csdn.net/CuckoosS/article/details/119171689

作者:熱心校友陸同學

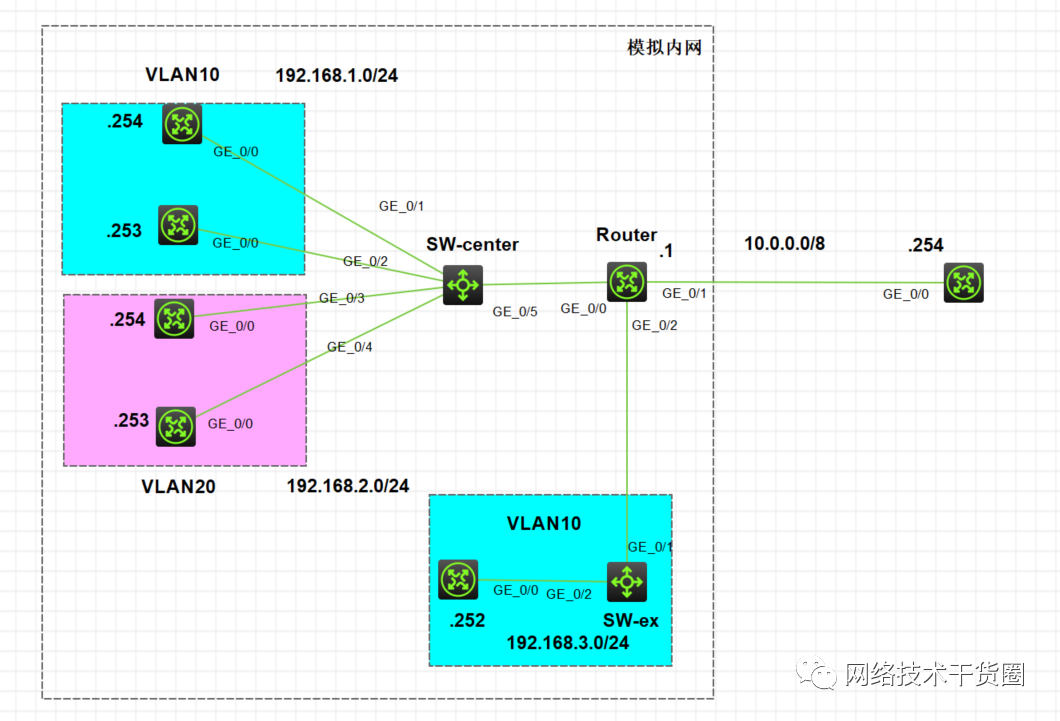

1.網絡拓撲圖

本次實驗需要構建模擬內外網,其中內網設置2個VLAN分別是VLAN10和VLAN20,最終連接到路由器,路由器作為內網出口連接外網,并且設計同在一個交換機下的兩個VLAN以及增加一個擴展交換機下的VLAN連到路由器,實現同個VLAN的互通以及對外網10.0.0.254的互通,拓撲圖如下:

網絡拓撲圖

網絡拓撲圖配置靜態IP這里就不贅述了,拓撲圖中已經標識出來,當然可以在實現的時候擴展使用DHCP來實現自動獲取IP和自動配置網關,使用DHCP的話在路由器Router上開啟DHCP、配置相關地址池即可,當然前提是要保證下面的主機能夠ping通路由器。

2.VLAN配置

注:HCL有一個對于新人的小坑,對于交換機,開啟了顯示接口名,明明顯示的是GE_0/1,但是在實際配置中是需要寫成 gi 1/0/1,少了一個1/,在剛開始使用的時候經常發現進去的接口不對或者根本沒有這個接口,而路由器確實就是gi 0/0沒有問題。

還有,如果在HCL中加入了PC虛擬主機,是需要在右鍵配置里邊打開"接口管理"選項,否則接口時打不開的,剛開始使用HCL也踩了坑。

交換機SW-center

從主機到交換機,這里用的access鏈路,使用比較簡便的配置方法,直接創建VLAN,在VLAN視圖里加入指定的端口即可,當然,也可以進各自的interface下配置_port link-type access_,直接加入指定端口的鏈路類型也是access。

[SW-center]vlan 10

[SW-center-vlan10]port GigabitEthernet 1/0/1

[SW-center-vlan10]port GigabitEthernet 1/0/2

同樣VLAN 20 也這樣配置,不再贅述。

對于交換機連到路由器,這里用的是trunk鏈路,我們需要指定鏈路類型,配置允許指定VLAN通過這個端口,配置如下

[SW-center-GigabitEthernet1/0/5]port link-type trunk

[SW-center-GigabitEthernet1/0/5]port trunk permit vlan 10 20

在實驗時也可以模擬需求來擴展加入設置缺省VLAN,通過_port trunk pvid vlan vlan-id_可以實現。

交換機SW-ex

配置方法是一樣的,從主機到交換機也是配置的access鏈路,從交換機到路由器也是配置的trunk鏈路,并且方法一樣,讀者可以自行舉一反三。

路由器Router

配置路由器我們需要把路由器上的interface的一個大的分成小的,例如:_int gi 0/0.10_ ,根據設置的VLAN數量來決定要用幾個子接口,這里劃分了VLAN 10和 VLAN 20 ,所以使用了0/0.10和0/0.20,通過dot1q來指定映射的VLAN,這個叫做用802.1Q和子接口實現VLAN間路由,具體協議可以自行擴展,這里還是著重用法和經驗,具體配置如下:

[R1]int gi 0/2.10

[R1-GigabitEthernet0/2.10]vlan-type dot1q vid 10

[R1-GigabitEthernet0/2.10]ip add 192.168.3.1 24

大概就是遵循配置子接口對相應VLAN的映射,配置IP(這里作為網關)

VLAN 10 和VLAN 20的配置都是一樣的做法,對于擴展的路由器SW-ex也是需要在和路由器連接的那條路的路由器端的接口的子接口配置,不再贅述

至此已經能做到拓撲圖中小方塊之間的互通了,但是上面的VLAN10還是無法ping到下面的VLAN10,因為上面的VLAN10的主機和下面VLAN10的主機并不處在同一個網段(192.168.1.0/24和192.168.3.0/24),并且沒有指定網關,192.168.1.254主機不知道發送給192.168.3.252的包要發到哪里去,那干脆就不發了,抓包發現只有ARP請求,并且沒有響應,所以沒有后續,需要我們指定網關,或者指定靜態路由把主機不知道發去哪里的包指一條路,這里因為選用的路由器充當主機,配置靜態路由把他不認識的目的地址扔給我們的路由器,就像網關一樣:

[net1]ip route-static 0.0.0.0 0 192.168.1.1

講白話就是你不認識他,你交給上級,上級認識,讓上級給你轉發,配置這條靜態路由就像當于只要是我不認識的我都給上級轉發。

至此已經能夠實現內網中相應VLAN的通信了,上面的VLAN 10 已經可以ping到下面的VLAN 10

擴展一下,如果要實現不同VLAN間的相互通信,可以通過設置ARP broadcast或者VLAN聚合,當然這些還需要進一步研究

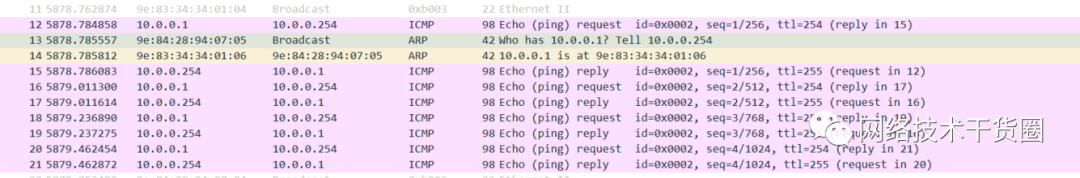

3.NAT配置

在配置好內網之后,開始配置NAT,此時可以通過抓包看到內網主機是可以向外網主機發送數據包的,但是沒有回應,因為外網主機不知道你這個內網IP是從哪里來的,此時需要地址轉換來保證通信,將私網IP轉換成公網IP,這樣才在同一個網段上進行通信。

NAT配置有EASY NAT和BASIC NAT,還有NAPT,這里使用的是EAST NAT,主要是為了分享配置思路,BASIC NAT其實思路也是一樣,不過要配置地址池。

如果之前配置了其他類型的NAT,可以使用_undo nat outbound_這個命令取消之前的NAT配置,然后再使用nat outbound命令重新配置即可

大概思路就是配置acl策略,然后啟用nat是指定策略(BASIC和NAPT還要制定地址池)就可以了

[R1]acl basic 2000

[R1-acl-ipv4-basic-2000]rule 5 permit source 192.168.1.0 0.0.0.255

[R1-GigabitEthernet0/1]nat outbound 2000

如果做BASIC或NAPT,參考命令如:

nat address-group 1

address 10.0.0.1 10.0.0.10 //配置地址范圍,每發送一個包都換一個,默認遞增,會自行重置

...

nat outbound 2000 address-group 1 //指定使用group 1設置的地址范圍

nat outbound 2000 address-group 1 no-pat //如果用的BASIC NAT要加上no-pat

至此,已經可以抓包看到地址轉換了

文章最后

本次實驗是新手使用HCL進行組網配置的上手實驗,對于每一步都寫上了自己的理解和一些原理和思路,日后可能會發現錯漏和不足,希望高手能指出錯誤,對學習進步有更多幫助。

-

路由器

+關注

關注

22文章

3709瀏覽量

113569 -

VLAN

+關注

關注

1文章

273瀏覽量

35583 -

NAT

+關注

關注

0文章

141瀏覽量

16226

原文標題:HCL實驗-配置VLAN+NAT模擬內外網

文章出處:【微信號:網絡技術干貨圈,微信公眾號:網絡技術干貨圈】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

nat的類型有哪些

如何遙開內外網穿透的問題

如何遙開內外網穿透的問題 --- MCU做簡單外網代理

一文搞懂室內外網線不同

外網用戶通過外網地址訪問內網服務器實驗配置

一文搞懂室內外網線不同

華為ensp模擬器vlan配置命令

TSMaster VLAN配置方法

NAT設備實現內外網設備訪問的優勢

HCL實驗-配置VLAN+NAT模擬內外網

HCL實驗-配置VLAN+NAT模擬內外網

評論