本文介紹了基于OpenVPN對RAK工業LPWAN網關的遠程管理。在部署的服務器上創建虛擬專用網絡(VPN),網關和任意數量的客戶設備(比如:PC和電話)都可以通過公共IP地址連接到此虛擬專用網絡。這樣可以實現使用網關所支持的任意回程連接選項(以太網、Wi-Fi、LTE)。

RAK系列網關引用了開源的OpenVPN協議,支持將LoRaWAN網關通過加密的OpenVPN隧道接入到OpenVPN網絡中,同時解決了通信加密和網關維護管理問題。對于支持VPN功能的LoRaWAN網關,我們就可以利用VPN來對LoRaWAN網關進行遠程的管理和維護,并且,由于VPN本身的保密特性,對網關的這種遠程管理和維護過程可以是加密和安全的。

- OpenVPN 服務器部署

- OpenVPN 管理客戶端的設置

- OpenVPN 客戶端在LoRa網關上的設置

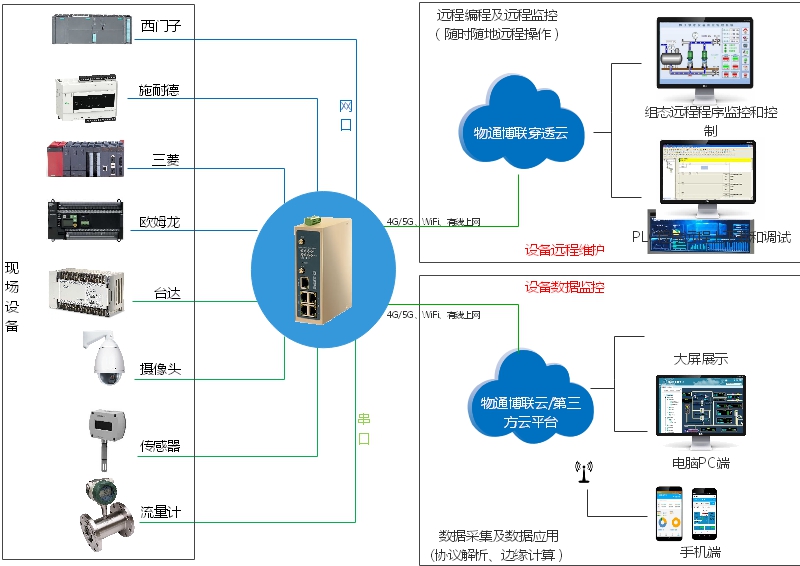

#網絡拓撲

下面為虛擬局域網的網絡拓撲。

Figure 1: 網絡拓撲

Figure 1: 網絡拓撲在實際應用中,需要使用到多個LoRa網關(圖中僅以4個網關示例),并且每個網關布置在不同的位置,相隔可能比較遠。這就需要一臺必須滿足可使用公共IP訪問的Linux主機作為OpenVPN服務器。

另外還需要有一臺LoRa網絡服務器,LoRa網絡服務器承擔的是正常的LoRa網絡中用于接收網關發送的數據和用于給網關下發指令的角色。網絡維護PC則是用戶的電腦,用于基于VPN功能來對散布到各地的LoRa網關進行管理和維護。

#OpenVPN 服務器部署

在OpenVPN 服務器部署前,請確保已創建運行Ubuntu Server 18.04 LTS系統的AWS EC2實例。如果為未創建,請參考Amazon Web服務配置章節。

若已完成上述實例配置操作,請執行以下命令:

1、安裝OpenVPN。

sudo apt install openvpn -ywget https://github.com/OpenVPN/easy-rsa/archive/v3.0.6.tar.gz -O easyrsa.tar.gz3、初始化Easy RSA,生成CA證書和服務器證書。

- 解壓easyrsa并將其復制到文件夾“/etc/openvpn/easyrsa/”

sudo mkdir -p /etc/openvpn/easyrsa

tar zxvf easyrsa.tar.gz

sudo cp -rf easy-rsa-3.0.6/easyrsa3/* /etc/openvpn/easyrsa/- 初始化pki。

cd /etc/openvpn/easyrsa

sudo ./easyrsa init-pki- 生成CA證書。

sudo ./easyrsa build-ca注意:此過程需要設置密碼,請妥善保存此密碼。

- 生成服務器證書。

sudo ./easyrsa build-server-full server nopass- 生成DH(Diffie-Hellman)參數文件。

sudo ./easyrsa gen-dh- 生成crl.pem文件。

sudo ./easyrsa gen-crl4、生成OpenVPN服務器配置文件并啟動OpenVPN服務器。

- 創建OpenVPN服務器配置文件路徑,文件路徑必須為:

sudo mkdir -p /etc/openvpn/server- 創建并編輯配置文件:

sudo nano /etc/openvpn/server/config.ovpn配置信息:

# OpenVPN服務器

cd /etc/openvpn/server

daemon

dev tap

proto udp

#要綁定的本地私有IP地址。

local private_address

port 1194

server-bridge 10.0.8.1 255.255.255.0 10.0.8.11 10.0.8.100

ifconfig-pool-persist ip_pool.txt

up interface-up.sh

client-to-client

keepalive 10 120

comp-lzo

user root

group root

persist-key

persist-tun

cipher AES-256-CBC

ca /etc/openvpn/easyrsa/pki/ca.crt

cert /etc/openvpn/easyrsa/pki/issued/server.crt

key /etc/openvpn/easyrsa/pki/private/server.key

dh /etc/openvpn/easyrsa/pki/dh.pem

crl-verify /etc/openvpn/easyrsa/pki/crl.pem

status /var/log/openvpn-status-server.log

log /var/log/openvpn-server.log

verb 3

script-security 2注意:將本地私有IP地址(配置信息中的private_address)更改為AWS實例的私有IP地址。

Figure 2: AWS實例私有IP

Figure 2: AWS實例私有IP注意:在AWS安全組中為UDP端口1194添加入站規則。

Figure 3: 安全組入站規則

Figure 3: 安全組入站規則編輯完成后,“Ctrl+X”退出編輯,在彈出的詢問信息中,鍵入字母“Y”保存編輯信息,然后按“Enter”鍵退出編輯界面。

- 創建虛擬TAP接口,并編輯interface-up.sh。

sudo nano /etc/openvpn/server/interface-up.sh- 將以下內容編輯到interface-up.sh文件中。

#!/bin/sh

/sbin/ifconfig $1 10.0.8.1 netmask 255.255.255.0 broadcast 10.0.8.0- 執行以下命令使腳本文件可執行。

sudo chmod +x /etc/openvpn/server/interface-up.sh5、啟動OpenVPN。

- 啟動運行在實例上的OpenVPN,請執行以下命令。

sudo systemctl start openvpn- 執行以下命令以啟動TAP接口。

sudo openvpn --config /etc/openvpn/server/config.ovpn注意:如果需要OpenVPN自動執行配置文件,將config.ovpn重新命名為config.conf并放置在文件夾“/etc/openvpn”下。

cd /etc/openvpn/server

sudo mv config.ovpn /etc/openvpn/config.conf這樣,如果操作系統重啟,OpenVPN將自動加載TAP接口。

查看OpenVPN服務是否啟動,可執行如下命令。

service openvpn status6、檢查TAP0接口是否啟動,執行以下命令。

ifconfig tap0如果TAP0接口已啟動并正在運行,可看到如下輸出。

tap0: flags=4163 mtu 1500

inet 10.0.8.1 netmask 255.255.255.0 broadcast 10.0.8.0

ether 3a:37:f6:5a:bb:32 txqueuelen 100 (Ethernet)

RX packets 45125 bytes 8292906 (7.9 MiB)

RX errors 0 dropped 0 overruns 0 frame 0

TX packets 16611 bytes 2205218 (2.1 MiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0#OpenVPN 管理客戶端設置

1、生成OpenVPN服務器客戶端認證。

cd /etc/openvpn/easyrsa

# ./easyrsa build-client-full <客戶端名稱> nopass

sudo ./easyrsa build-client-full managment nopass

# 更新認證控制文件

sudo ./easyrsa gen-crl注意:上述代碼中的“managment”為客戶端PC的名稱,請根據實際需求修改。

2、OpenVPN客戶端配置文件路徑。

注意:

以下列表是配置文件及其對應的名稱。

- = CA 認證

- = 客戶端認證

- =客戶端密鑰

認證配置文件位置

- CA認證:

/etc/openvpn/easyrsa/pki/ca.crt- 客戶端認證:

/etc/openvpn/easyrsa/pki/issued/{client_name}.crt- 客戶端密鑰:

/etc/openvpn/easyrsa/pki/private/{client_name}.key3、在PC上打開文本編輯器,將以下模板內容復制到文本中。

dev tap

client

remote public_address 1194

proto udp

nobind

auth-nocache

cipher AES-256-CBC

resolv-retry infinite

persist-key

persist-tun

remote-cert-tls server

comp-lzo

verb 3

#從OpenVPN服務器的/etc/openvpn/easyrsa/pki/ca.crt中復制

-----BEGIN CERTIFICATE-----

MIIDNTCCAh2gAwIBAgIJANYEjCM+cqsxMA0GCSqGSIb3DQEBCwUAMBYxFDASBgNV

BAMMC1JBS1dpcmVsZXNzMB4XDTE5MTEyNTAxMzIyOVoXDTI5MTEyMjAxMzIyOVow

FjEUMBIGA1UEAwwLUkFLV2lyZWxlc3MwggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAw

ggEKAoIBAQDZS/8PCehr3TSTvidQLFVYT5EydKDVidEUm6/yOE0BZs99kZKGn6eF

mFQnBfve4mAHzPnC3amiuCh+01kf97P7MDpS/cYTdR9RB9Xng/jyBQqMVVHLbwoG

IS7mQmBpV0NdU8RYKsLCARPn50eRGiL2AS6cPDSjrrj2xsBEydTsjE/95gJ7AvWQ

RPRoVTI9S31mY6tLrs16zydtEXWicDVaRFkvultijCmCiUhfaDE8lt1dQxd5jkvw

cHtm1EBdHjyce7oXa+Og0p2c5EmTb1K2pjHZHG0jINv9lErC049g/ey7CcddDd+Q

Bm7fqArIaov7kk+U7zKhBrTVH3dmPWEHAgMBAAGjgYUwgYIwHQYDVR0OBBYEFLd+

eVD4IqyA84ABBeFupjEV0+bOMEYGA1UdIwQ/MD2AFLd+eVD4IqyA84ABBeFupjEV

0+bOoRqkGDAWMRQwEgYDVQQDDAtSQUtXaXJlbGVzc4IJANYEjCM+cqsxMAwGA1Ud

EwQFMAMBAf8wCwYDVR0PBAQDAgEGMA0GCSqGSIb3DQEBCwUAA4IBAQABFT6ZgK7Y

tM5tZEfEKSCMUxfESJ+4pPN2lryZVskXtD6BfjvKkQpj3A+R6MRNloOPvZ4spAvH

5fFvfI97Ts40rQjWpgPLQDEBcgBi6dzzmMSap/iw9wLtgqWFVm+LXPMHQnqBKfs2

HksTlKOhiKZlvtGYfxay6kbMU35LX8WdRxx8JNvRNIDL68lLdreXB7vTKQYAvcKP

o1GuZFqKV2KFxpjxzLg1BeM3U4X5k4xDQDaOHENKJO4pdWBfMLP3AAyC9wq481PO

hgA1R8ZAt+psYxOAB6O3A1SzDJ/df5ciPdsp1Kia0HCB2cGIZ7ZwfzPDNivH8/bT

n7UOb+khvmsD

-----END CERTIFICATE-----

# 客戶端認證PEM

# 從OpenVPN服務器的/etc/openvpn/easyrsa/pki/issued/managment.crt中復制

-----BEGIN CERTIFICATE-----

MIIDTzCCAjegAwIBAgIQVm22YDcNRRzycbFHSEkkFjANBgkqhkiG9w0BAQsFADAW

MRQwEgYDVQQDDAtSQUtXaXJlbGVzczAeFw0yMDAyMDUwMjI5MzZaFw0yMzAxMjAw

MjI5MzZaMBcxFTATBgNVBAMMDFJBSzcyNThfNjY2NjCCASIwDQYJKoZIhvcNAQEB

BQADggEPADCCAQoCggEBAK53T6vlbm4xVgM5z8fC6ul5WsdT3gfEGEOKu0MWcxq4

YP0jrhXAwJV20EdUXYiFIOdf9woYvv8ANTFYHIBAT+jZrGhbhph7QSzmb1xzc3g/

nGJVJAW7L10EmQ0mSsi64NTv/8Ou7wZQpqd8+FuIjDbMFJMP24GbqswG6nnhJCST

1b1hfAgijK/dagRFJTcYhJcutwJrpUjhdAwVBG/GuXQwyI82WXzpqvVyfPgCb4Ek

9ehHuA1Zsmgp68ChGFM+WrEZ1sETDlxlNAfsON7hihf3xYZ2iZ/6rq5RpUczJm3P

9dxO74I8/dxe9TnNcIvqasxGg3jZW4UvQyATqnb+z5kCAwEAAaOBlzCBlDAJBgNV

HRMEAjAAMB0GA1UdDgQWBBRQkqjMkMV4u8R0EKDDG08qjxJb4TBGBgNVHSMEPzA9

gBS3fnlQ+CKsgPOAAQXhbqYxFdPmzqEapBgwFjEUMBIGA1UEAwwLUkFLV2lyZWxl

c3OCCQDWBIwjPnK67dATBgNVHSUEDDAKBggrBgEFBQcDAjALBgNVHQ8EBAMCB4Aw

DQYJKoZIhvcNAQELBQADggEBAGDGH6+b1EGkVj//EDyJUBISWWcXC8EwmrT25Tga

WDid21QQatQahriVOFHu0B7DGSJb6kw4Om8Mz+kef1v529VIip56wP4I7aVQdcTg

SoVBCc0ToXxGO+EXPWc0jBwPReofMzYeaZ+hZcSHeFOYAso5aFSMfk5Z7qwYQfaj

ZQ7AdTj2NcxH92bIv7JUzW6Xh8OcTuTzQd4J2dtJr4ObnRkYrqg27dzlV1dz73hJ

JIs7AXUH4wivehV3VGd95am6ejs4Hedhaw23h+pV91LmG4gdb6EPHm0JPCHbaQAb

JzF75JEh0CLOlDFBK419Dgg10n0gqLkSTcp+CzNlCx7k+24=

-----END CERTIFICATE-----

# 客戶端密鑰PEM

# 從OpenVPN服務器的/etc/openvpn/easyrsa/pki/private/managment.key中復制

-----BEGIN PRIVATE KEY-----

MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQCvGn7m5bOmoZE6

/xuZmRFoa3TqD/MXp19TQAuYGBQlLmaygxKfZWZAMny+zONgM0wmRAdDPvuNxeQ4

4XEwuW6uEPMEpPlPlUCOvSXUqx6WQL/83je5gxihUusl83iIjStFDStUfyEu+t6F

arSsmuUsRb6GFd/uhG8HS4j374Zd+WF+lD946XIdCIZ25DrTaYy7mEqUCC1aXDat

XLgwREv18aLLypJPctEkLhNKgdCnHyp9hDwKQSX1CFsMY9W0AMnFaxNhgHKIDN9V

Fi9rZCD5MrRAn88h7cP1widVZxDKFJUwN0We39tDP5zlGC+h+k35u2bVCHTi8DYh

qILDUZu1AgMBAAECggEBAJEcvB5OLlvheaIS2KSqHasTooh3P1ZS9sTfRrx89/T4

R1OZHE3MkriRHqBg2+5VlL4BkqNABuivHzukWVGv2vGWSk+HCLXTUvT3++oLBgYv

EuxUnIm5Ayhut0F0TGed1kYba9VSpgVxEggvLhv9If9WrVYhurrINdst1gzjC8/E

BEgOx3ygXucUyUTi94AvLqNIqxJkjgsnb6LOTxM1dneqDP3165wr24E5aBQInNS6

vpWhNJ8xj1sF3OjqI347Su2Wpff880c6rOVedP816+Md2EZd5Fvtur4tLW9OV7LG

UbznARegWIOecZQ9Tl3M+gQe5Pu6rgLt7dM4VXADOQECgYEA4djOOY5CJWC4yW3X

g0sGeR2ATB4tlBU2GHmeOk9ZQHZn6Rf5oGiyyHt7Z2tUMuxl0KFWRkCEr1XQbYVQ

6Vfj68zBTyWu4JpEf/Qcc7q2HAu/pSAbCdKn32/0nNEWnxVXZ7VzDfpgTh31v2Xt

dUsSfg/ThJMED9wYYukrwixySb0CgYEAxntWaM8NSI11714jBPhi2x6H2AV8U5ZF

U7yr99tkMWiInCOlAfSEHgP3Szz0clcGowy19mO07bhYW2ooBN5JZRM9ah4qlVcv

tf53XYGk4RmY8JBLQMuC33ONdUQeCH7JwDlgkH08xQxLAnnHqBL6QJSHzGmcuht9

Dug3LYa67VkCgYEArRj0hpyICgnl10y+3zxDi9SWnsCKgnL3cS7VnS9v4r5dygO8

KbvVO1+ZJ5zVfeo95vehHlsY1yHYi/igGRhp8jKO/tCNBkx2r/MzU2gJZ9mBW1gO

ISs5y0ENpJuE0Q0UXsJtmosKARVpYvcGVt3hIImUvonHlThF4JmCFmLmfakCgYBM

9JFCPdVGpiJt1q/5Q10A3EuLREU6G29x0htTFGs6hO9CqsdVhLqc8Ki3MUEN/BQE

r+71Qx9pdCo992Dg0lbeq6EKPfwAvzcudyVMyfFlnYkg7LFgxAdQH/te1jRW0uHi

d9yq6QPg2q1Snmj9D66bz3r/lItB1VqdpweNzUk4sQKBgHNniy9Ygm1H5mswsOfw

wogfHxko+sJFPHquBAH2A01MdVnHkLekQ6jAQhOIByRQLatc0eug9g/YZJTbYE7A

GvuFUaQioCog5xHSukNJxR0jrIJeb1r7asgEI07dfN3a8OoaX5leoDqoKF1u1emI

G1C1WpE9JTWEQd2hlcIAC4Ot

-----END PRIVATE KEY-----

注意

- 將遠程IP地址(public_address)修改為AWS實例公用IP。

- 將上述認證配置文件路徑中的認證文件內容復制到模板對應的認證內容位置。

Figure 4: AWS實例公用IP

Figure 4: AWS實例公用IP4、將文件保存命名為management_client.ovpn。

5、OpenVPN PC客戶端。

- 下載并安裝OpenVPN客戶端 。

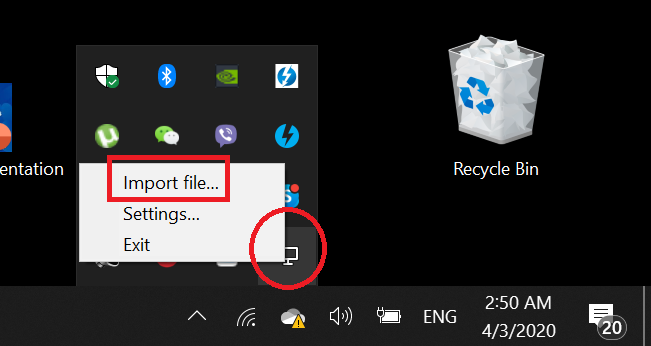

- 啟動OpenVPN GUI客戶端。可在任務欄中看到如下圖標。

Figure 5: Open VPN任務圖標

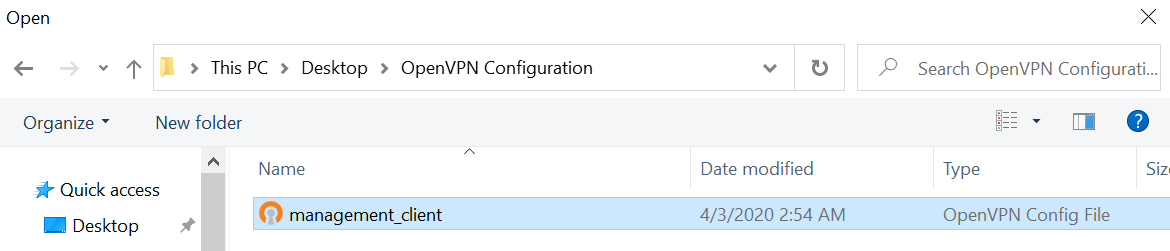

Figure 5: Open VPN任務圖標- 右擊“Import file”,選擇導入配置文件并打開“management_client.ovpn”文件。

Figure 6: 導入OpenVPN客戶端文件

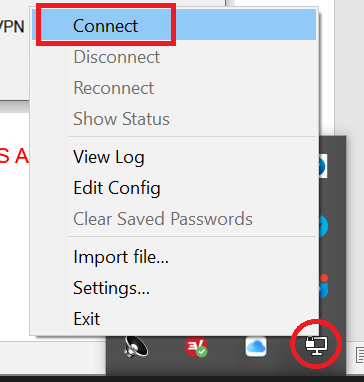

Figure 6: 導入OpenVPN客戶端文件- 再次右擊圖標進入OpenVPN菜單,單擊“Connect” (它不會自動啟動)。

Figure 7: 打開VPN連接啟動

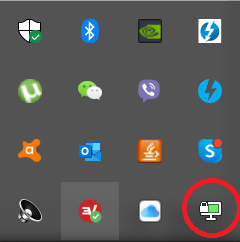

Figure 7: 打開VPN連接啟動 Figure 8: Open VPN已連接

Figure 8: Open VPN已連接圖中OpenVPN客戶端圖標變為綠色,表示已成功連接。在Ubuntu控制臺執行以下命令可以查看當前連接到OpenVPN服務器的客戶端及其對應的IP地址。

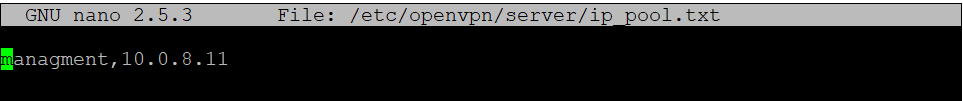

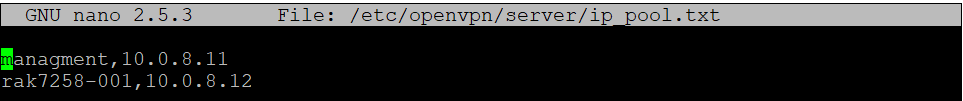

sudo nano /etc/openvpn/server/ip_pool.txt  Figure 9: OpenVPN已連接的客戶端1

Figure 9: OpenVPN已連接的客戶端1

圖中只顯示了一個客戶端及其IP地址。此客戶端是連接到OpenVPN服務器的PC。如果配置好網關,網關也會顯示在其中。

#OpenVPN 客戶端在LoRa網關上的設置

網關密鑰生成的步驟和管理客戶端密鑰生成步驟除了客戶端名稱(client-name)這一參數不同,其他均相同。

生成網關OpenVPN客戶端認證及認證配置文件,可參考OpenVPN 管理客戶端設置中的步驟1~2。

注意:

切記將客戶端名稱“management”修改為網關名稱,比如rak7258-001。

認證生成單獨的文件后,將文件內容導入到網關的OpenVPN客戶端部分。

1、通過Web UI在本地登錄網關 。

- 訪問Web UI,須確保本地網絡可以訪問并連接到網關

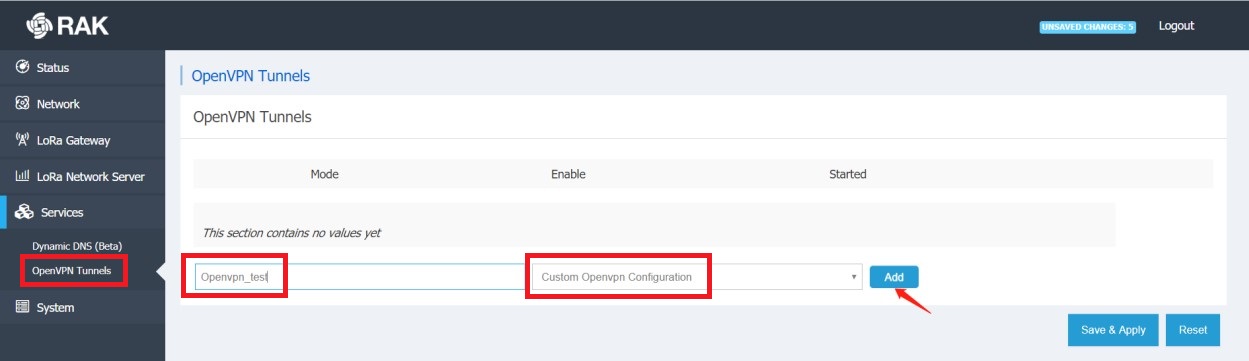

- 在左側導航樹中,進入“Services> OpenVPN Tunnels”。在參數配置框中,輸入OpenVPN Tunnels的名稱。在下拉菜單中選擇“Custom Openvpn Configuration”。

Figure 10: 創建OpenVPN隧道

Figure 10: 創建OpenVPN隧道- 完成后單擊“Add”。

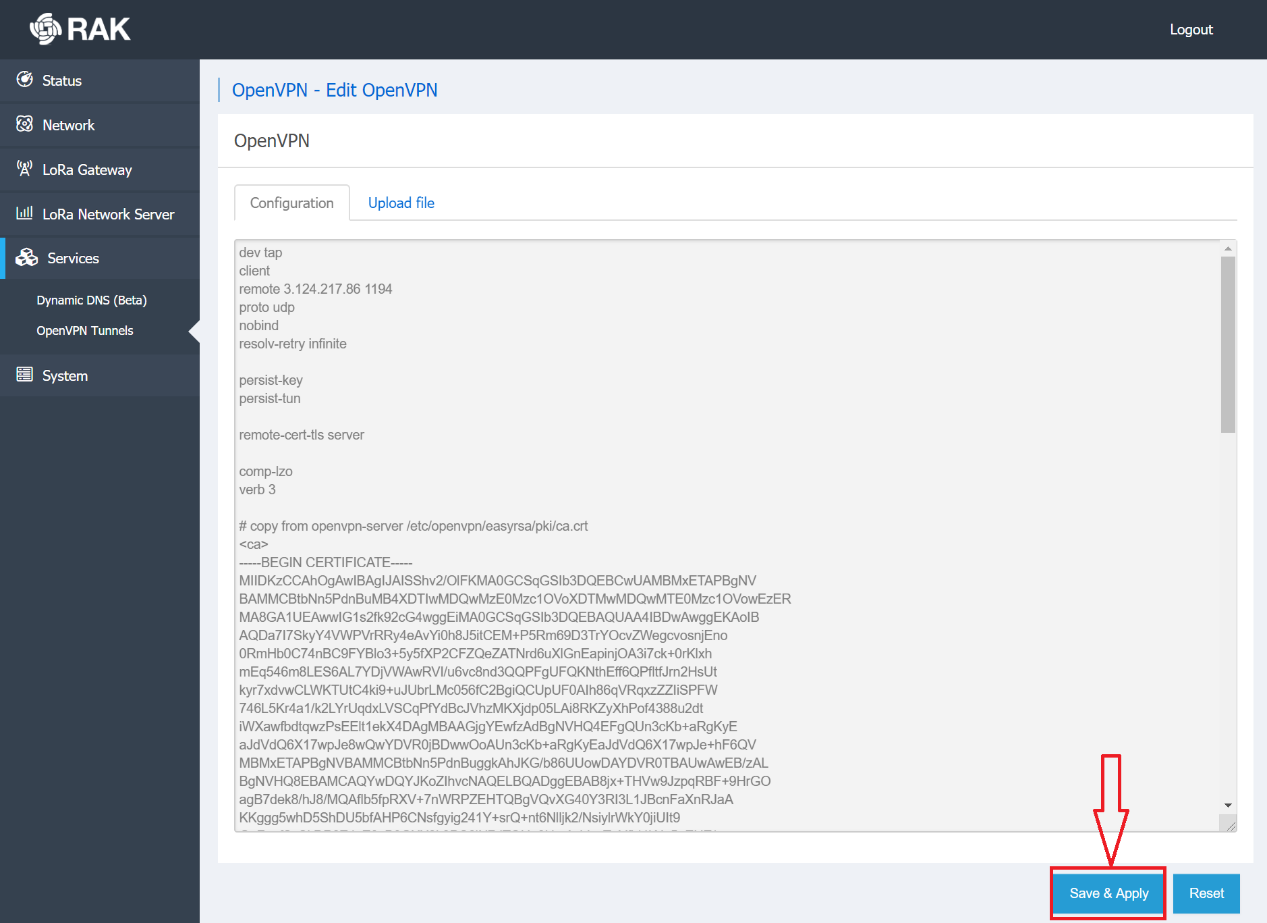

- 在“Configuration”窗口中,將上述已創建客戶端配置文件中的內容復制到此窗口中,單擊“Save 和 Apply”。如下圖所示:

Figure 11: 導入OpenVPN認證數據

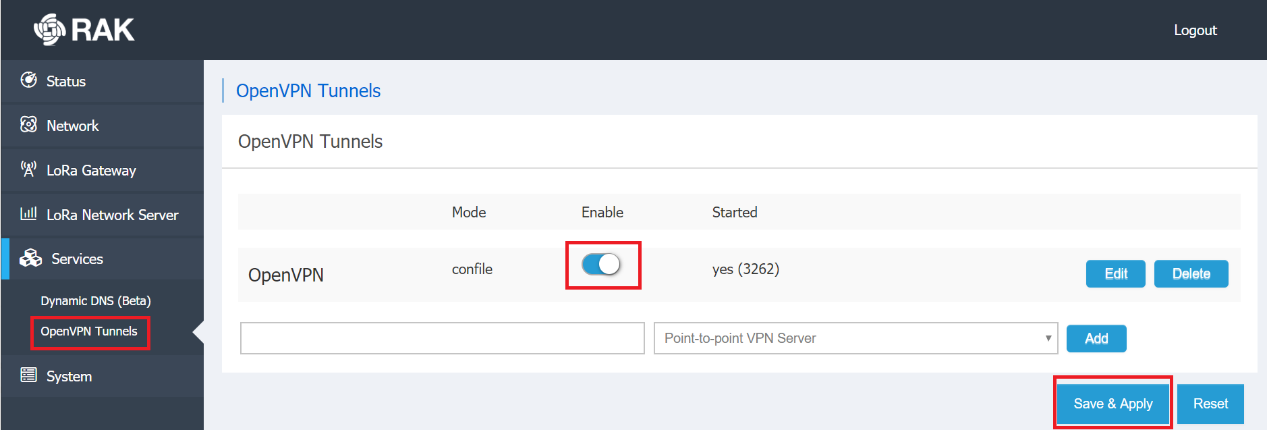

Figure 11: 導入OpenVPN認證數據- 在“OpenVPN Tunnels”窗口中,將“Enable”開關打開,單擊“Save & Apply”。完成網關側的配置,此過程可能需要幾分鐘才能完成。

Figure 12: 使能OpenVPN

Figure 12: 使能OpenVPN- 在OpenVPN服務器上的客戶端列表文件中再次檢查網關的IP地址。

sudo nano /etc/openvpn/server/ip_pool.txt  Figure 13: OpenVPN已連接的客戶端2

Figure 13: OpenVPN已連接的客戶端2如上圖,網關的IP地址已顯示在文件中的第二行。

2、遠程登錄網關。

現在可使用OpenVPN服務器分配的IP地址(如上圖中的IP地址10.0.8.12)遠程登錄網關。這可用于SSH2連接、Web UI(通過瀏覽器),以及許多其他應用程序。

-

RAK

+關注

關注

0文章

48瀏覽量

2066

發布評論請先 登錄

相關推薦

InRouter路由器與中心端OpenVPN服務器構建OpenVPN的方法

IR615如何實現VPN鏈路備份?

IR915作為OpenVPN服務器實現客戶端子網互聯的過程

基于OpenVPN技術實現InRouter與SINEMA Remote Connect建立連接

安卓手機OpenVPN連接ics.inhandiot.com具體流程

OpenVPN下載、安裝、配置及使用詳解

如何通過路由器連接ICS平臺訪問遠端設備

通過InConnect平臺實現終端設備遠程訪問

環境實時監控遠程管理平臺解決方案

藍牙網關是什么?具有哪些功能?

如何實現西門子SMART200 PLC遠程物聯/遠程監控/遠程管理?

沒有WiFi,戶外設備如何實現遠程管理?

RAK工業LPWAN網關的遠程管理-OpenVPN

RAK工業LPWAN網關的遠程管理-OpenVPN

評論