?

勒索軟件成功地創造了大規模的破壞。隨之而來的是無數的受害者,一團糟的受損IT環境,以及數十億美元的損失。讓壞消息雪上加霜的是,這一全球現象并未顯示出放緩的跡象。那么,是什么讓勒索軟件如此難以阻止呢?

答案很簡單--進化。

?

就在安全專家似乎掌握了解決方案的時候,一個新的威脅出現了,以利用整個IT環境中的新漏洞。這種激增在很大程度上是由勒索軟件即服務(RAAS)實現的,它借鑒了云的基于訂閱的模式,使有抱負的黑客能夠利用現有工具執行強大的攻擊。

?

勒索軟件有多種形式,沒有兩種變體是相同的。這篇文章將通過探索一些最新的野生威脅,讓你了解我們面臨的是什么。

Couti

Conti于2020年5月首次被發現,它通常通過鏈接到受感染的Google Drive文件的釣魚電子郵件來攻擊系統。點擊鏈接后,收件人被告知無法在瀏覽器中預覽該文件,建議改為下載該文件。按照已建立的惡意軟件做法,此操作會將惡意可執行文件邀請到用戶的系統上。一旦被執行,Conti就會安裝一個后門,該后門聯系控制與命令(C2)服務器,然后后者會安裝其他惡意軟件工具。

Conti可能是Ryuk變體的一個分支,通過與各種其他工具(包括合法和惡意工具)協同工作,從勒索軟件包中脫穎而出。例如,Windows重新啟動管理器可用于關閉原本會阻止文件加密的程序,從而使惡意軟件能夠在該過程中擴大其影響范圍。眾所周知,Conti還使用臭名昭著的TrickBot特洛伊木馬在最初感染后造成進一步破壞。

Hive(蜂巢)

勒索軟件命名約定通常受到部署它們的組織的啟發。蜂巢就是一個典型的例子,它是一種相對較新的變種,對醫療保健行業造成了嚴重破壞。據報道,所謂的“蜂巢幫”是2021年8月針對紀念健康系統的勒索軟件攻擊的幕后黑手,在那次攻擊中,它泄露了大量敏感的患者數據,包括他們的姓名、社保號碼、家庭地址和病史。雖然最初2.4億美元的贖金似乎不太可能,但紀念碑首席執行官證實,確實支付了一筆錢來解鎖數據。

HIVE是勒索軟件的另一個例子,它使用經過試驗和驗證的網絡釣魚策略來攻擊目標系統。為了規避現有的防御機制,該惡意軟件會禁用反病毒軟件以及文件復制、備份和恢復功能。贖金筆記被投放在每個受感染的目錄中,參考受害者如何購買解密密鑰并取回他們的信息。如果沒有支付贖金,蜂巢會在HiveLeaks上發布被盜數據,HiveLeaks是一個基于TOR的網站,黑客社區很容易訪問。

?

LockBit 2.0

部分由于被納入RAAS市場,LockBit成為網絡犯罪分子的首選武器。這款勒索軟件通過更新的網絡安全變體LockBit 2.0增強了它在社區中的光澤。與新改進的變體相關的一個顯著特征是,該組織采用了開箱即用的方法來入侵訪問權限。眾所周知,該團伙的成員賄賂能夠從組織內部滲透到目標中的個人。他們還通過利用VPN和其他可公開訪問的網絡服務器中的漏洞獲得了成功。

對于勒索軟件參與者來說,泄露數據與加密數據一樣重要。如果受害者拒絕支付,LockBit 2.0可以調用一些補充技術來實施自己扭曲的復仇品牌。LockBit的內部特洛伊木馬StealBit和合法的C2服務器Cobalt Strike都在已鏈接到勒索軟件的工具中。

閻羅王

一些黑客采取了一種更具哲理的方法來標記他們的勒索軟件攻擊。以閻羅王為例,受中國宗教傳說中對死者進行審判的神嚴洛·王的啟發,這種特殊的變體于2021年10月被發現,自那以來一直與美國幾家大公司遭受的襲擊有關。盡管它似乎有利于金融部門,但該勒索軟件也與針對咨詢、工程和IT服務行業的攻擊有關。

經過進一步的分析,網絡安全研究人員確定,閻羅王的文件是經過數字簽名的,這是威脅行為者最近采取的一種趨勢,他們繞過了反病毒掃描儀和內置的防御機制。一旦執行,它將終止各種系統進程,使勒索軟件能夠解鎖對虛擬機、數據庫和備份文件的訪問。最后,在提供贖金紙條之前,它會在加密文件上附加一個“閻羅王”擴展名,警告受害者在做出付款安排之前不要聯系當局。

DarkSide

大多數黑客更喜歡在幕后行動,限制了他們對網絡犯罪社區的可見性。其他人無法抗拒成為聚光燈下的機會。Darkside在2020年夏天聲名狼藉,甚至在一份專業撰寫的新聞稿中公布了勒索軟件的到來。這次襲擊的幕后黑手聲稱,他們的目標不是醫院、學校或非營利組織。相反,它更傾向于追查有能力支付高額贖金要求的大型高收入組織。

DarkSide以其對隱形的有效利用而聞名。勒索軟件是為個別目標量身定做的,配有定制代碼和連接主機,使得攻擊難以追蹤。此外,它會在文件加密之前保持耐心,花時間首先確定環境的范圍。這一過程需要劫持特權帳戶、獲取憑據和其他有價值的數據,以及刪除備份。襲擊的復雜性和高調的目標促使美國政府懸賞1000萬美元尋找逮捕黑暗勢力領導人的細節。

?

永久勒索軟件防御措施

隨著勒索軟件攻擊的名單持續增長,這些破壞性威脅的能力肯定會與它們一起發展。雖然每個變種都面臨著獨特的挑戰,但您可以遵循一些基本的指導原則來降低風險和潛在影響。

采取終端安全戰略:網絡犯罪分子將試圖利用每一個可能的入口點。通過將強大的安全技術從USB端口和系統登錄應用到應用程序和移動設備,保護您的網絡。

?

使系統保持最新:運行過時的軟件類似于敞開設施的大門。確保您的核心系統和應用程序穩定地接收更新以解決已知漏洞,并將安全工具配置為檢測最新威脅。

制定應急計劃:當整理數十個勒索軟件恐怖故事時,一個共同的主題脫穎而出--受害者做好了最壞的準備,能夠更好地從攻擊中恢復過來。備份您的系統數據,在多個位置保存多份副本,并定期測試這些備份,以確保它們可以在危機情況下恢復。

保持警惕:無論是好是壞,勒索軟件都嵌入了數字社會的結構中。花點時間確保您的員工接受了有關如何識別、避免和緩解潛在致命攻擊的培訓。有大量可用的資源可以幫助您提高對既有和新出現的威脅的認識。

虹科DataLocker的加密USB驅動器可以增強您抵御任何勒索軟件攻擊的能力。

擴展閱讀

Datalocker 數據加密解決方案

DataLocker 是高級加密解決方案的領先供應商。憑借一整套硬件加密產品、加密虛擬驅動器和中央管理平臺,DataLocker 為政府、軍隊和 70% 的財富 100 強公司保護敏感數據和知識產權。

DataLocker 產品將卓越的便利性和可用性與最先進的安全性相結合。從加密的外部驅動器和光學媒體到托管 DLP 解決方案,DataLocker 產品使控制、傳輸和共享敏感數據變得容易。

加密硬盤驅動器

?

H300是一款經濟實惠的加密硬盤,也可以遠程管理。

DataLocker(IronKey)H300硬盤可保護數據、文件和目錄,因此您可以放心地保護敏感數據。提供用于獨立實施的基本版或允許遠程管理的企業版。

特點:簡單安全,強大的密碼保護,多語言支持,USB 3.0 性能,多種容量選項,堅固耐用……

加密USB驅動器

?

K350是一款受密碼保護、經過FIPS 140-2 3級認證的加密USB驅動器,其屏幕可簡化設置和操作。滿足最嚴格的要求,在任何有USB大容量存儲的地方輕松工作。

K350是DataLocker完整的安全管理解決方案組合中輕薄而強大的補充,此外,它還擁有3年有限保修支持。

特點:FIPS 140-2 3 級認證,管理策略和數據恢復,無需安裝,完全可管理的設備,暴力破解密碼保護,防塵,防水,防震,抗震。

?

-

硬件加密

+關注

關注

0文章

5瀏覽量

9115

發布評論請先 登錄

相關推薦

虹科方案 | 精準零部件測試!多路汽車開關按鍵功能檢測系統

宜科電子亮相2024華南國際工業博覽會

虹科應用 當CANoe不是唯一選擇:發現虹科PCAN-Explorer 6

LMP91300 工業用感應式近距離傳感器模擬前端 (AFE) 數據表

CY8CMBR3102無法更改靈敏度怎么解決?

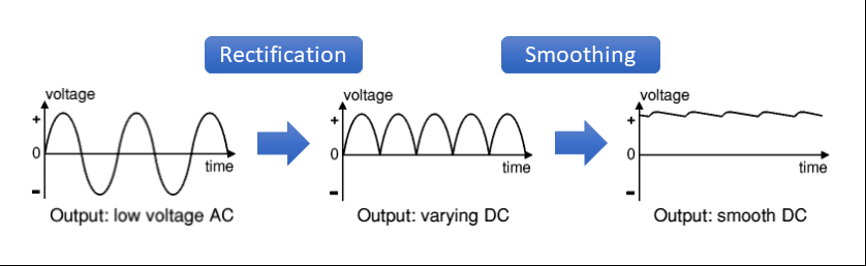

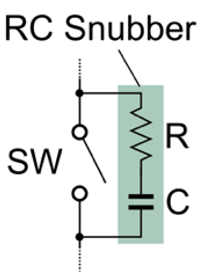

虹科案例|為什么PCAN MicroMod FD是數模信號轉換的首選方案?

虹科培訓 | CiA協會CAN總線實訓開班,新一代CAN網絡CAN XL

虹科新品 | E-Val Pro Plus有線驗證解決方案

意法半導體推出兩款近距離無線點對點收發器芯片

意法半導體新推出了兩款近距離無線點對點收發器芯片

施耐德電氣遭勒索軟件攻擊,大量機密數據泄露

近距離通信技術有哪些呢?分別有什么特點?

同星多通道CAN FD轉USB/WIFI設備,解決近距離無線通訊問題

虹科分享|硬件加密硬盤|與5個最新的勒索軟件的近距離接觸

虹科分享|硬件加密硬盤|與5個最新的勒索軟件的近距離接觸

評論