自2023年1月10日起,Windows 7、Windows 8、Windows 8.1及其衍生產(chǎn)品Windows Embedded以及Windows Server 2008 R2將不再收到微軟提供的補(bǔ)丁程序。數(shù)以百萬計(jì)的設(shè)備現(xiàn)在將成為“遺留”設(shè)備,并產(chǎn)生一系列新的遺留安全風(fēng)險。

Windows 7支持結(jié)束,8/8.1被切斷

微軟的2023年1月發(fā)行說明包括了針對微軟三種操作系統(tǒng)(OS)的最終補(bǔ)丁:7、8和8.1。這一舉動并不令人意外,但仍可能讓許多IT團(tuán)隊(duì)措手不及。

例如,盡管Windows 7在三年前就進(jìn)入了EOL (end-of-life)階段,微軟還是為企業(yè)用戶提供了一個名為擴(kuò)展安全更新(Extended Security Update, ESU)的擴(kuò)展支持包。

這種“付費(fèi)補(bǔ)丁”服務(wù)允許運(yùn)行Windows 7的組織在將系統(tǒng)遷移到較新的操作系統(tǒng)版本時接收關(guān)鍵補(bǔ)丁。

現(xiàn)在,這些操作系統(tǒng)的擴(kuò)展安全更新已經(jīng)正式消失,沒有擴(kuò)展支持的可能性。

隨著Windows 7、8和8.1及其嵌入式衍生產(chǎn)品失去支持,目前運(yùn)行的所有Windows計(jì)算機(jī)中另有15%(根據(jù)2022年11月的統(tǒng)計(jì))將不再接收操作系統(tǒng)補(bǔ)丁。

傳統(tǒng)操作系統(tǒng)增加了整個軟件供應(yīng)鏈的風(fēng)險

如果沒有供應(yīng)商的支持,運(yùn)行EOL和不受支持的操作系統(tǒng)的設(shè)備將成為可利用漏洞的持續(xù)來源。例如,在2021年,新發(fā)現(xiàn)的漏洞中超過17%是五年以上的漏洞。

威脅參與者還可以從當(dāng)前操作系統(tǒng)版本中發(fā)現(xiàn)的漏洞中恢復(fù)工作,以找到新的方法來危害較舊的計(jì)算機(jī)。但更多的攻擊者實(shí)際上在等待補(bǔ)丁發(fā)布,以開發(fā)N天漏洞。

由于OS開發(fā)的迭代性質(zhì),供應(yīng)商在較新版本的Windows OS系統(tǒng)中發(fā)現(xiàn)并修補(bǔ)的可利用漏洞有時會在較舊版本中發(fā)現(xiàn)-在較舊版本中,這些漏洞永遠(yuǎn)不會得到正式修復(fù)。

傳統(tǒng)的操作系統(tǒng)以及在其上運(yùn)行的應(yīng)用程序也缺乏現(xiàn)代的訪問控制。這是入侵風(fēng)險的一個重要來源。根據(jù)微軟的研究,97%的成功憑據(jù)填充攻擊涉及傳統(tǒng)身份驗(yàn)證。更糟糕的是,對于依賴Microsoft Defender來保護(hù)Windows 8和8.1的企業(yè)來說,從1月10日起,Defender將不再支持這些平臺。

CISA將依賴“不受支持的(或報(bào)廢的)軟件”排在安全不良做法的首位。

即使一個組織將其所有系統(tǒng)升級到Windows 10或更高版本,從統(tǒng)計(jì)上講,傳統(tǒng)設(shè)備仍有可能出現(xiàn)在供應(yīng)鏈的某個地方。因此,即使您的組織不運(yùn)行EOL系統(tǒng),您的第三方和第n方供應(yīng)商也可能運(yùn)行。

遺留的安全挑戰(zhàn)

微軟取消了對Windows 7、8和8.1的補(bǔ)丁支持,停止了對Windows Server 2008 R2的支持,預(yù)計(jì)將于2023年10月結(jié)束對Windows Server 2012的支持,這說明了下線設(shè)備帶來的令人頭疼的問題。

幾十年來,企業(yè)依賴過時的應(yīng)用程序和系統(tǒng)已經(jīng)成為現(xiàn)實(shí)。

像醫(yī)療保健這樣的行業(yè)因依賴過時的系統(tǒng)而臭名昭著。2019年,在XP補(bǔ)丁結(jié)束五年后,英國醫(yī)療保健系統(tǒng)仍在運(yùn)行數(shù)千個Windows XP終端的消息震驚了許多人,但很少有人感到意外。

在SANS研究所進(jìn)行的一項(xiàng)2022年的調(diào)查中,在OT和關(guān)鍵基礎(chǔ)設(shè)施組織(包括醫(yī)療保健)工作的IT專業(yè)人員中有54%表示,集成和升級舊系統(tǒng)是他們最大的安全挑戰(zhàn)。

對于制造業(yè)、醫(yī)療保健、金融和教育領(lǐng)域的許多組織來說,讓傳統(tǒng)設(shè)備離線進(jìn)行升級基本上是不可能的。

另一個熟悉的挑戰(zhàn)是,設(shè)備(如在過時的專有Windows版本上運(yùn)行的核磁共振機(jī)器工作站)可能會隱藏EOL應(yīng)用程序或阻止它們的替換。

移除對Windows 7、8、8.1和Windows Server 2008 R2的支持將更多的設(shè)備轉(zhuǎn)移到“永遠(yuǎn)不會被替換或打補(bǔ)丁”的類別中。

不幸的是,即使一個傳統(tǒng)設(shè)備有計(jì)算來運(yùn)行安全控制,如殺毒系統(tǒng)或EDR,你可以找到一個兼容的保護(hù)解決方案,它的掃描儀極不可能能夠發(fā)現(xiàn)或阻止現(xiàn)代規(guī)避惡意軟件。這意味著無數(shù)依賴遺留設(shè)備的組織都處于危險的不安全環(huán)境中,這極大地增加了他們遭受攻擊的風(fēng)險。

運(yùn)行遺留操作系統(tǒng)的機(jī)器通常是組織的核心運(yùn)營骨干的一部分,運(yùn)行web服務(wù)器、金融交易和其他關(guān)鍵業(yè)務(wù)應(yīng)用程序,從而放大了風(fēng)險。由于微軟的支持包括嵌入式操作系統(tǒng),關(guān)鍵的物聯(lián)網(wǎng)和OT設(shè)備,如銷售點(diǎn)(POS)系統(tǒng)、ATM、醫(yī)療設(shè)備和工業(yè)控制系統(tǒng)端點(diǎn)也暴露出來。

您能得到有效的遺留安全嗎?

任何網(wǎng)絡(luò)安全從業(yè)者都知道,保護(hù)遺留系統(tǒng)是一項(xiàng)艱巨的挑戰(zhàn)。與當(dāng)前系統(tǒng)相比,遺留系統(tǒng)缺乏能量,因此需要一個輕量級的安全解決方案。他們還需要與他們的軟件兼容——這兩個因素排除了當(dāng)今大多數(shù)業(yè)界領(lǐng)先的安全解決方案,如EPP、EDR和XDR/MDR。(遺留系統(tǒng)缺乏EDRs使用的基本機(jī)制,如通過AMSI的腳本掃描。)

Morphisec是一種提供超輕量級保護(hù)并兼容Windows 7、8、8.1和Windows 2008 R2設(shè)備和服務(wù)器的解決方案。Morphisec Guard和Keep分別為遺留環(huán)境提供端點(diǎn)和服務(wù)器保護(hù),并主動預(yù)防已知和未知的高級威脅。使用專利的移動目標(biāo)防御(MTD)技術(shù),Guard和Keep可以在樹莓派上運(yùn)行,同時防止最具破壞性的網(wǎng)絡(luò)攻擊,包括供應(yīng)鏈攻擊、零日、無文件/內(nèi)存攻擊、勒索軟件和其他隱形和規(guī)避攻擊。Gartner稱MTD是“變革性的”。

-

安全

+關(guān)注

關(guān)注

1文章

339瀏覽量

35676 -

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

10文章

3132瀏覽量

59612 -

系統(tǒng)

+關(guān)注

關(guān)注

1文章

1010瀏覽量

21320

發(fā)布評論請先 登錄

相關(guān)推薦

汽車制動系統(tǒng)對安全性的影響

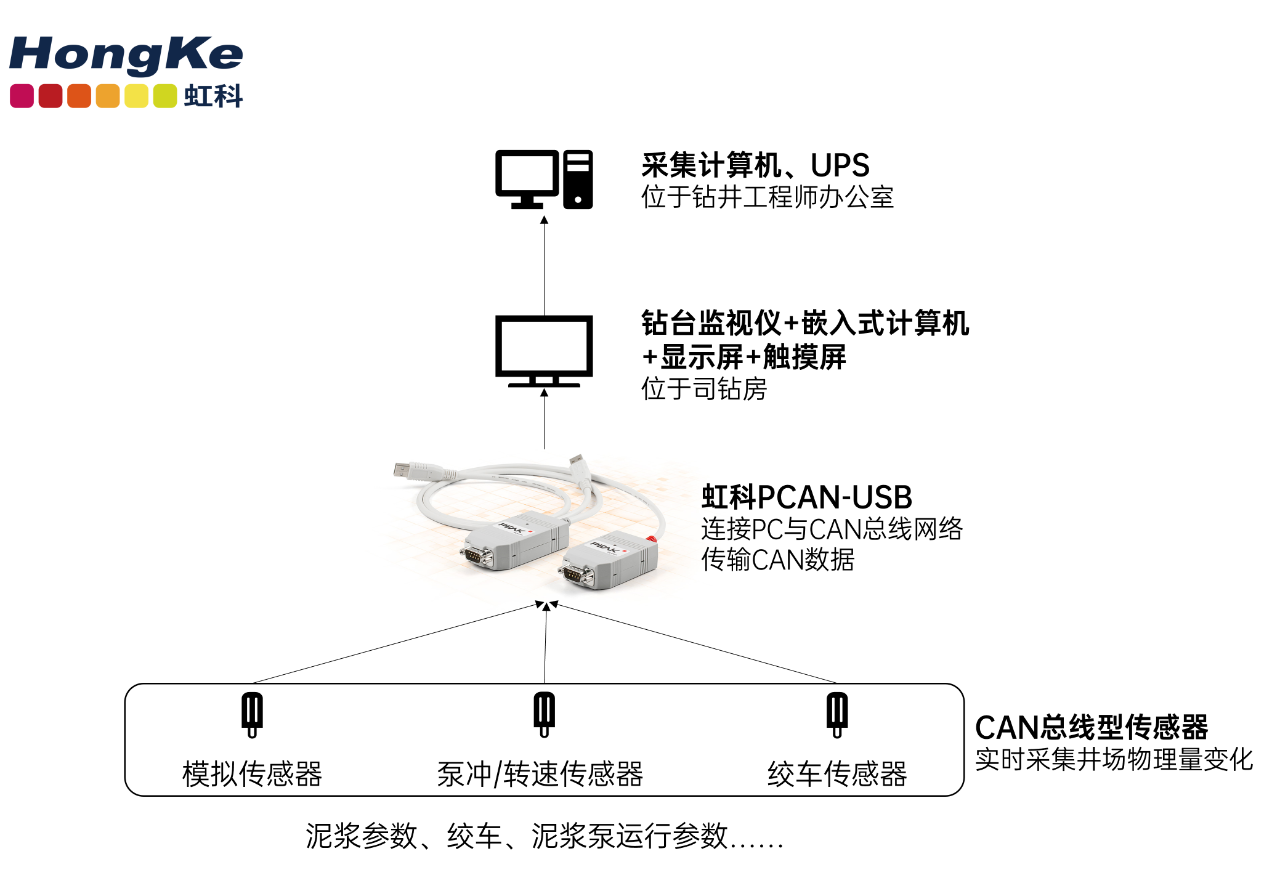

虹科應(yīng)用 為什么虹科PCAN方案能成為石油工程通訊的首選?

socket編程的安全性考慮

虹科方案 | 精準(zhǔn)零部件測試!多路汽車開關(guān)按鍵功能檢測系統(tǒng)

UWB模塊的安全性評估

智能系統(tǒng)的安全性分析

虹科應(yīng)用 | 煤礦機(jī)械數(shù)據(jù)傳輸監(jiān)測難?試試虹科PCAN優(yōu)選方案

固態(tài)電池安全性怎么樣

工業(yè)控制系統(tǒng)安全性分析與對策

藍(lán)牙模塊的安全性與隱私保護(hù)

E-Val Pro Plus有線驗(yàn)證解決方案,功能升級,優(yōu)化制藥流程,確保安全性和合規(guī)性!

虹科方案 | 符合醫(yī)藥行業(yè)規(guī)范的液氮罐運(yùn)輸和存儲溫度監(jiān)測解決方案

虹科分享|您的遺留系統(tǒng)的安全性如何?

虹科分享|您的遺留系統(tǒng)的安全性如何?

評論