6月底,Avast發(fā)布Akira解密工具。Akira出現(xiàn)于2023年3月,作者稱能入侵教育、金融、房產(chǎn)等各行業(yè)組織。

Akira是用 C++ 編寫的64 位 Windows 二進(jìn)制文件,并用Boost庫實(shí)現(xiàn)異步加密。該二進(jìn)制文件由 Microsoft Linker 14.35 版本鏈接。

2023 年 6 月,安全研究人員 rivitna 發(fā)布了一個針對 Linux 的樣本。

Akira的加密模式

Akira運(yùn)行后通過CryptGenRandom()生成對稱加密密鑰,CryptGenRandom() 是 Windows CryptoAPI 實(shí)現(xiàn)的隨機(jī)數(shù)生成器。文件由 Chacha 2008(D. J. Bernstein)加密。

對稱密鑰由 RSA-4096 加密并附加到加密文件末尾。公鑰被硬編碼在勒索軟件二進(jìn)制文件中,且每個樣本都不同。

文件排除列表

在觀察Akira加密文件時,我們發(fā)現(xiàn)Akira有一個不加密的文件列表(一般勒索軟件都有一個要加密的列表):

.exe

.dll

.lnk

.sys

.msi

akira_readme.txt

此外,還有一些文件夾會被 Akira 忽略:

winnt

temp

thumb

$Recycle.Bin

$RECYCLE.BIN

System Volume Information

Boot

Windows

Trend Micro

其中甚至有舊版的 winnt 文件夾(Windows 2000 安裝的默認(rèn)文件夾)。

小文件的加密方案

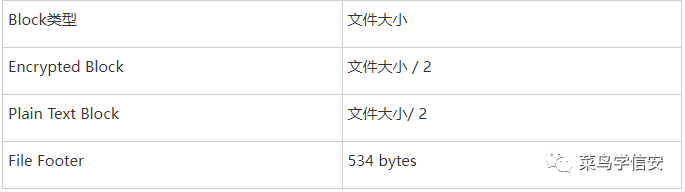

文件加密方式根據(jù)文件大小執(zhí)行。對于 2,000,000 字節(jié)及以下的文件,勒索軟件會加密文件的前半部分。結(jié)構(gòu)如下:

大文件的加密方案

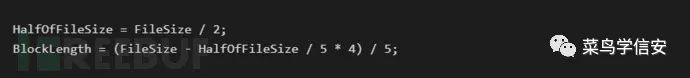

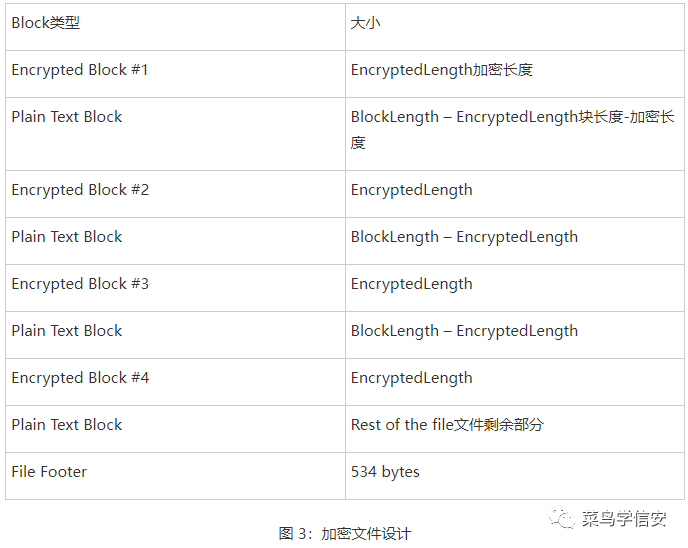

對于大于 2,000,000 字節(jié)的文件,Akira 會加密四個塊。首先,計(jì)算整個塊的大小(見圖 1)。

然后計(jì)算塊的加密部分的大小(參見圖 2)。

然后設(shè)計(jì)加密部分(參見圖 3)。

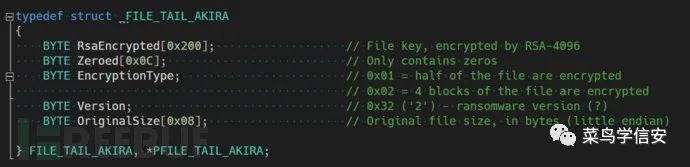

file footer的結(jié)構(gòu)用C語言描述如下:

圖 4:file footer加密結(jié)構(gòu)

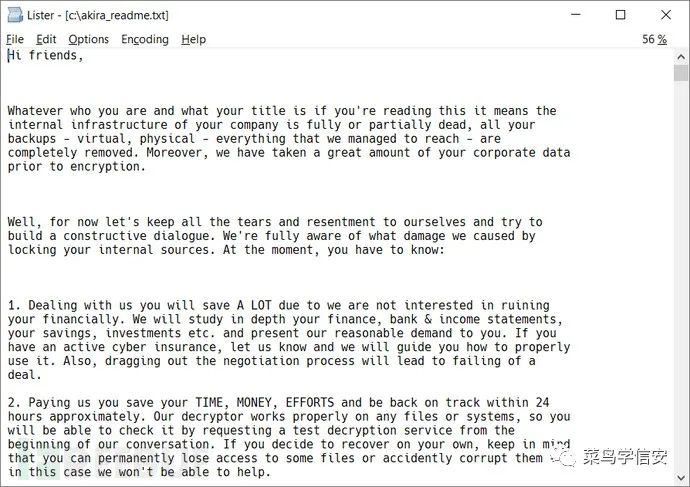

加密文件可以通過文件擴(kuò)展名 .akira 來識別。每個文件夾中都會放置一個名為 akira_readme.txt的文件(見圖 5)。

圖 5:Akira 勒索信

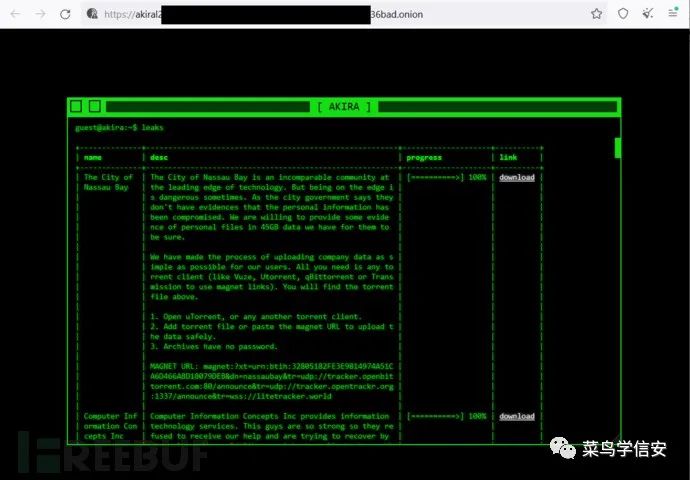

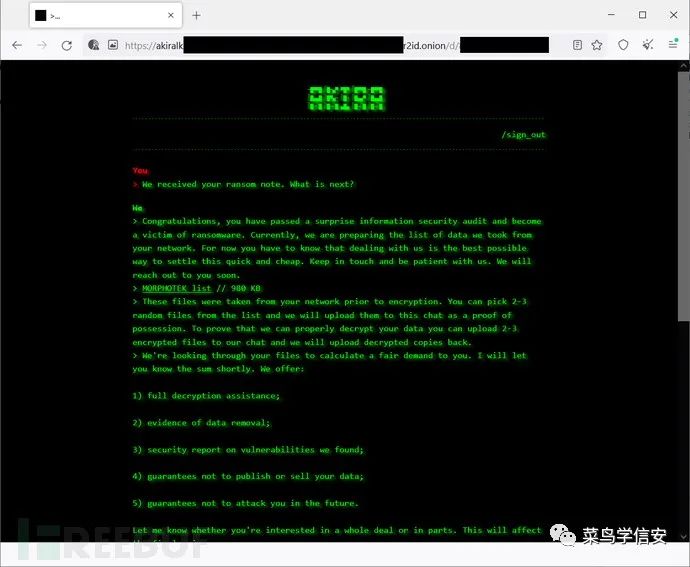

勒索信中提到了兩個 TOR 站點(diǎn)。第一個站點(diǎn)(圖6)羅列了已經(jīng)被黑的組織;第二個站點(diǎn)寫著如何付贖金(圖 7)。

圖 6:已受害公司

圖 7:贖金支付說明

Linux 版本的 Akira

Linux 版本的工作原理與 Windows 版本相同。加密文件具有相同的擴(kuò)展名和相同的加密模式,并用Crypto++庫來覆蓋Windows中CryptoAPI處理的部分。

Avast稱目前正在研發(fā)Linux 版本的解密工具。同時,Windows版本的解密器也可用于解密Linux版本加密的文件,需要使用WINE層在Linux中運(yùn)行解密器。

與Conti相似之處

Akira 與 Conti v2 有一些相似之處,說明Akira作者可能受到了泄露的 Conti 源代碼的啟發(fā)。共同點(diǎn)包括:

文件類型排除列表類似

目錄排除列表相似:Akira 會忽略與 Conti 相同的文件夾,包括 winnt 和 Trend Micro,因而Trend Micro 的默認(rèn)安裝文件夾對這兩種勒索軟件病毒天然免疫。

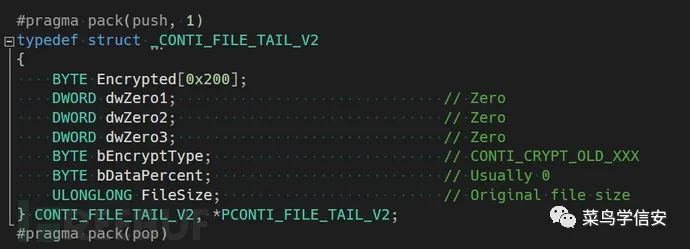

Akira文件尾部結(jié)構(gòu)等于Conti附加的文件尾部(見圖8)

圖 8:Conti 勒索軟件文件尾部

變量bEncryptType被Conti版本2設(shè)置為0x24、0x25、0x26,Akira使用0x32。

Akira采用的 ChaCha 2008 的實(shí)現(xiàn)與 Conti的實(shí)現(xiàn)相同。

密鑰生成代碼(兩次調(diào)用 CryptGenRandom,然后調(diào)用 CryptEncrypt)類似于 Conti 的密鑰生成函數(shù)。

如何使用Avast解密工具

工具下載鏈接:https://files.avast.com/files/decryptor/avast_decryptor_akira64.exe

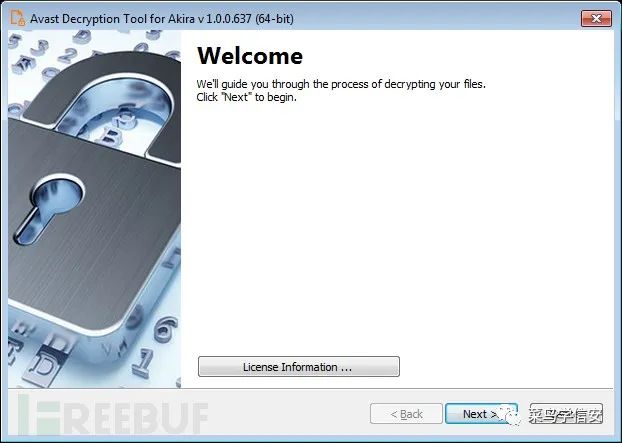

1. 下載解密器。Avast 提供了 64 位解密器,因?yàn)槔账鬈浖彩?64 位的,無法在 32 位 Windows 上運(yùn)行。

運(yùn)行可執(zhí)行文件,最好以管理員身份運(yùn)行。根據(jù)引導(dǎo)完成解密過程的配置。

2. 準(zhǔn)備好開始后,點(diǎn)擊“Next”。

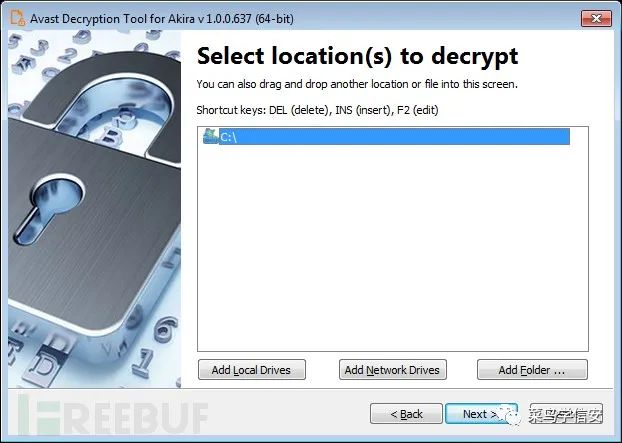

3. 選擇要搜索和解密的位置列表。默認(rèn)情況下,它會出現(xiàn)所有本地驅(qū)動列表。

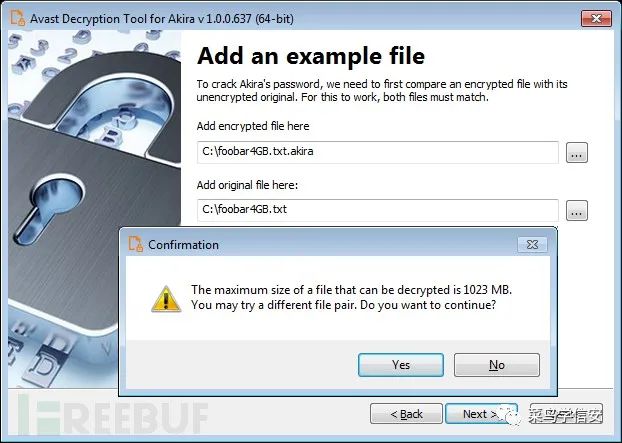

4. 提供原始形式的文件示例以及由 Akira 勒索軟件加密的文件示例。鍵入兩個文件名稱。也可以將文件從 Windows 資源管理器拖放到向?qū)ы撁妗?/p>

盡量選擇大文件。由于 Akira 塊大小計(jì)算方式,即使只差 1 個字節(jié)的兩個文件,大小限制也可能存在巨大差異。

點(diǎn)擊“Next”,解密工具會仔細(xì)檢查文件對并顯示最大的可解密文件是什么。一般來說,大小限制應(yīng)該與原始文件的大小相同。

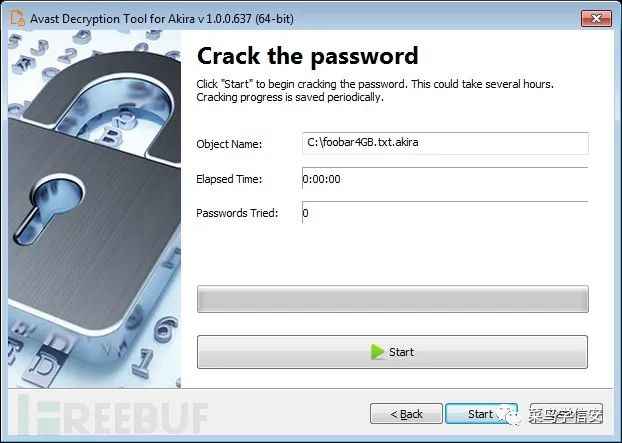

5. 下一頁是密碼破解。點(diǎn)擊“Start”,該過程通常只需要幾秒鐘,但需要大量的系統(tǒng)內(nèi)存。這就是為什么我們強(qiáng)烈建議使用64位版本的解密工具。

找到密碼后,點(diǎn)擊“Next”繼續(xù)解密 PC 上所有加密文件。

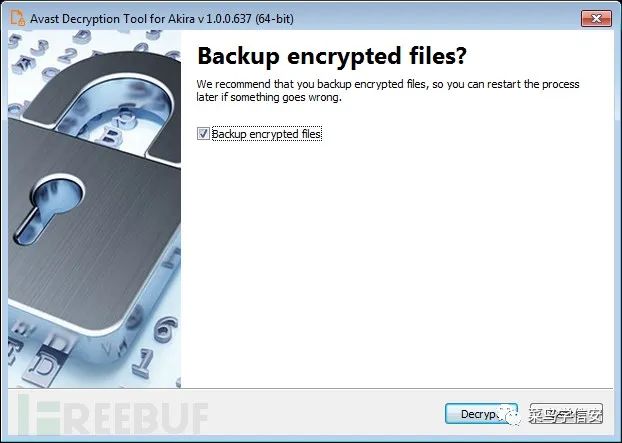

6. 最后,還可以選擇備份加密文件。如果解密過程中出現(xiàn)任何問題,這些備份可能會起到幫助。建議默認(rèn)選擇此選項(xiàng)。單擊“Decrypt”,等待解密完成即可。

IOCs(入侵指標(biāo))

Windows

3c92bfc71004340ebc00146ced294bc94f49f6a5e212016ac05e7d10fcb3312c

5c62626731856fb5e669473b39ac3deb0052b32981863f8cf697ae01c80512e5

678ec8734367c7547794a604cc65e74a0f42320d85a6dce20c214e3b4536bb33

7b295a10d54c870d59fab3a83a8b983282f6250a0be9df581334eb93d53f3488

8631ac37f605daacf47095955837ec5abbd5e98c540ffd58bb9bf873b1685a50

1b6af2fbbc636180dd7bae825486ccc45e42aefbb304d5f83fafca4d637c13cc

9ca333b2e88ab35f608e447b0e3b821a6e04c4b0c76545177890fb16adcab163

d0510e1d89640c9650782e882fe3b9afba00303b126ec38fdc5f1c1484341959

6cadab96185dbe6f3a7b95cf2f97d6ac395785607baa6ed7bf363deeb59cc360

Linux

1d3b5c650533d13c81e325972a912e3ff8776e36e18bca966dae50735f8ab296

責(zé)任編輯:彭菁

-

軟件

+關(guān)注

關(guān)注

69文章

4799瀏覽量

87173 -

編碼

+關(guān)注

關(guān)注

6文章

935瀏覽量

54771 -

文件

+關(guān)注

關(guān)注

1文章

561瀏覽量

24703

原文標(biāo)題:勒索軟件Akira解密工具

文章出處:【微信號:菜鳥學(xué)信安,微信公眾號:菜鳥學(xué)信安】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

相關(guān)推薦

怎樣解密(芯片解密IC解密)加密狗

詳細(xì)介紹Flash型單片機(jī)的加密解密方法

word的加密解密教程

labview加密解密文件

ZigBee的加密和解密介紹

RT1020總線加密引擎是否加密和解密?

數(shù)據(jù)加密和解密,數(shù)據(jù)加密和解密原理是什么?

怎樣解密(芯片解密IC解密)加密狗

如何設(shè)計(jì)網(wǎng)絡(luò)傳輸信息加密解密系統(tǒng)

一款十分強(qiáng)大的文件加密解密CLI工具toplip的詳細(xì)資料概述

Akira解密工具的加密模式

Akira解密工具的加密模式

評論