Acunetix一款商業(yè)的Web漏洞掃描程序,它可以檢查Web應(yīng)用程序中的漏洞,如SQL注入、跨站腳本攻擊、身份驗(yàn)證頁(yè)上的弱口令長(zhǎng)度等。它擁有一個(gè)操作方便的圖形用戶界面,并且能夠創(chuàng)建專業(yè)級(jí)的Web站點(diǎn)安全審核報(bào)告。新版本集成了漏洞管理功能來(lái)擴(kuò)展企業(yè)全面管理、優(yōu)先級(jí)和控制漏洞威脅的能力。

Xray:

Xray是從長(zhǎng)亭洞鑒核心引擎中提取出的社區(qū)版漏洞掃描神器,支持主動(dòng)、被動(dòng)多種掃描方式,自備盲打平臺(tái)、可以靈活定義 POC,功能豐富,調(diào)用簡(jiǎn)單,支持Windows /macOS /Linux 多種操作系統(tǒng),可以滿足廣大安全從業(yè)者的自動(dòng)化 Web 漏洞探測(cè)需求。

Xray和Acunetix(AWVS)聯(lián)動(dòng)

為什么要聯(lián)動(dòng)?

因?yàn)橛行┚W(wǎng)站需要特定數(shù)據(jù)包才能訪問(wèn),xray無(wú)法自定義數(shù)據(jù)包而AWVS可以。如果測(cè)試需要特定數(shù)據(jù)包才能訪問(wèn)的網(wǎng)站,相當(dāng)于xray就無(wú)法使用了,所以需要聯(lián)動(dòng)AWVS構(gòu)造特定數(shù)據(jù)包進(jìn)行掃描。

聯(lián)動(dòng)開始:

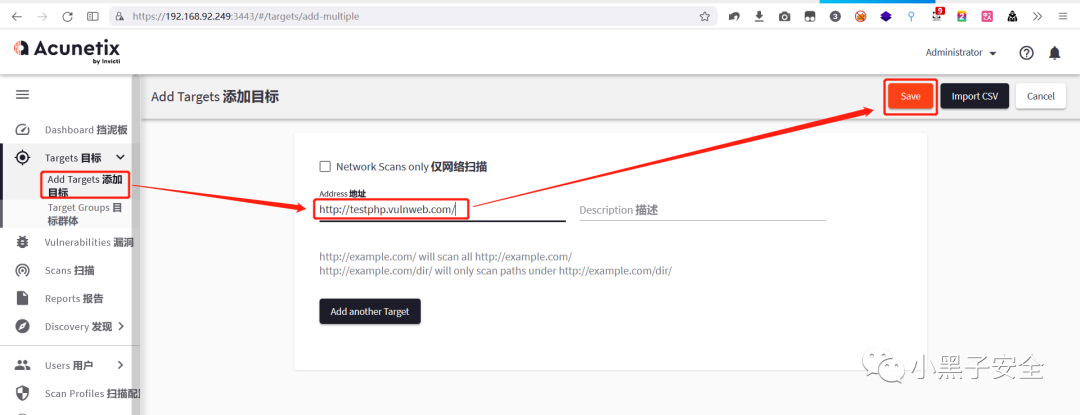

1.打開awvs——添加目標(biāo)(Add targets)——保存(save)

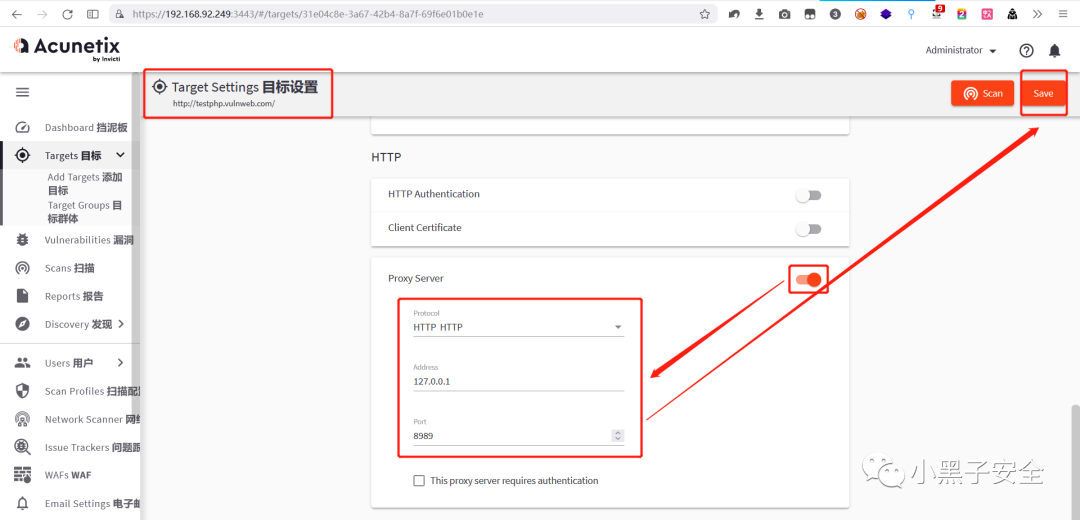

2.保存目標(biāo)之后會(huì)自動(dòng)跳轉(zhuǎn)到目標(biāo)設(shè)置(target settings)——下滑找到代理服務(wù)(proxy server) 開啟代理,設(shè)置讓awvs掃描的流量經(jīng)過(guò)本地8989端口。點(diǎn)擊保存(save)

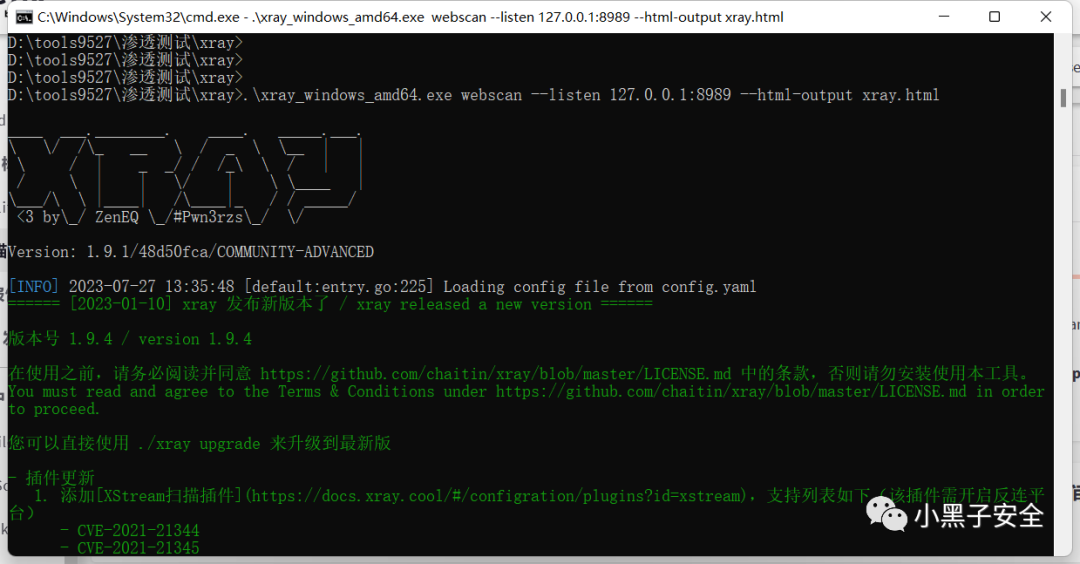

3.設(shè)置XRay監(jiān)聽8989端口

xray根目錄打開cmd命令行輸入:.xray.exewebscan –listen 127.0.0.1:8989 –html-output xray.html

命令意思:配置代理進(jìn)行被動(dòng)掃描,即本地8989端口進(jìn)行流量監(jiān)聽,并把流量監(jiān)聽挖掘到的漏洞詳情保存到xray根目錄的xray.html文件內(nèi)

執(zhí)行命令

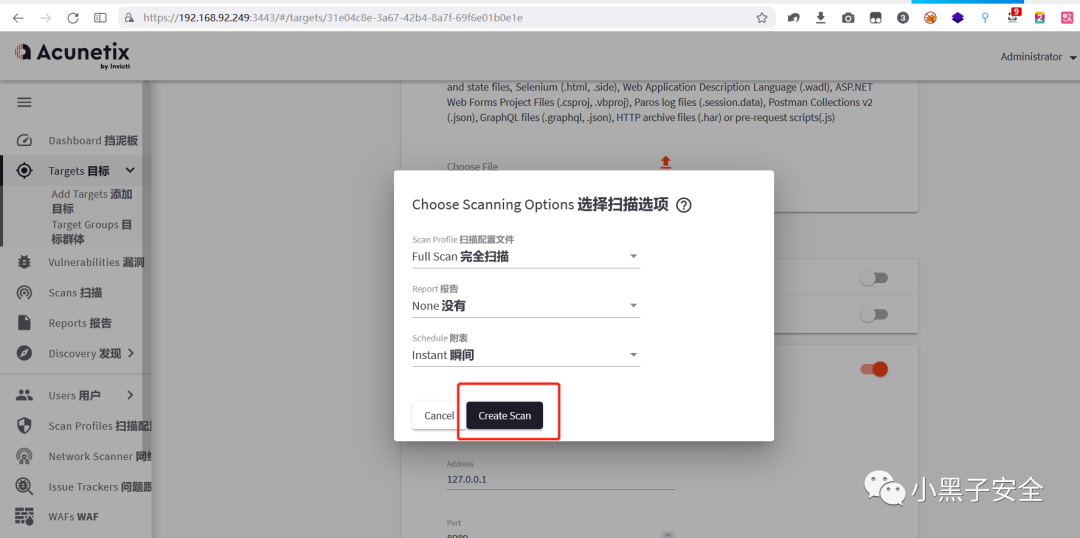

4.然后來(lái)到awvs,點(diǎn)擊掃描(scan)——點(diǎn)擊創(chuàng)建掃描(Create scan)

到這里聯(lián)動(dòng)就完成了,等待掃描完成后生成漏洞報(bào)告即可。

漏洞掃描工具介紹:

Vulmap(2021年停止更新):

Vulmap是一款web漏洞掃描和驗(yàn)證工具,可對(duì)webapps進(jìn)行漏洞掃描,并且具備漏洞利用功能,目前支持的webapps包括activemq,flink,shiro,solr,struts2,tomcat,unomi,drupal,elasticsearch,fastjson,jenkins,nexus,weblogic,jboss,spring,thinkphp

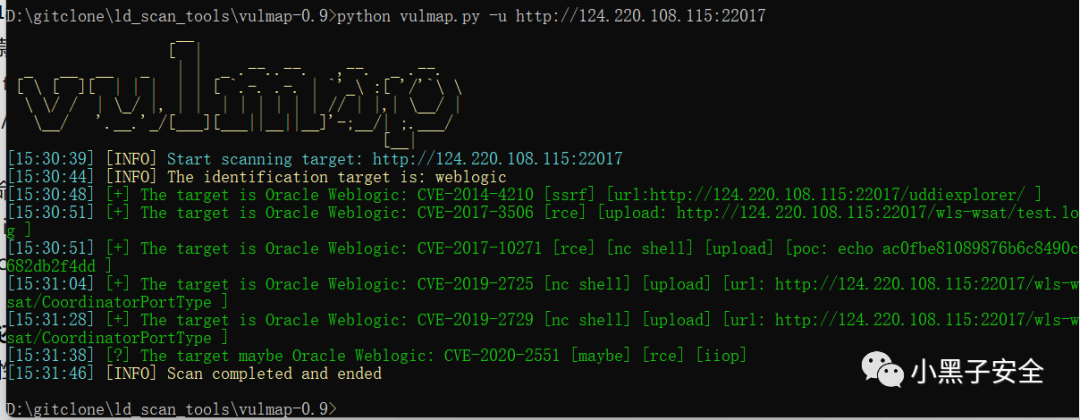

使用:

根目錄啟動(dòng)命令行

執(zhí)行:pip3 install -r requirements.txt 安裝依賴

執(zhí)行:python3vulmap.py -u 目標(biāo)地址

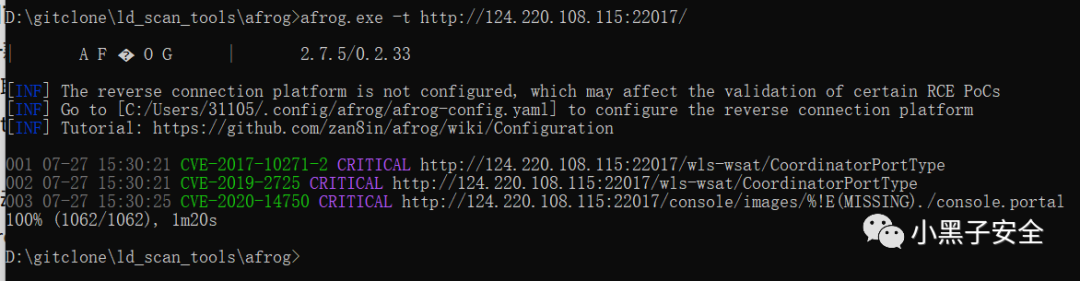

afrog(目前還在更新):

afrog是一款性能卓越、快速穩(wěn)定、PoC 可定制的漏洞掃描(挖洞)工具,PoC 涉及 CVE、CNVD、默認(rèn)口令、信息泄露、指紋識(shí)別、未授權(quán)訪問(wèn)、任意文件讀取、命令執(zhí)行等多種漏洞類型,幫助網(wǎng)絡(luò)安全從業(yè)者快速驗(yàn)證并及時(shí)修復(fù)漏洞。

使用:

根目錄啟動(dòng)命令行

輸入:afrog.exe-t 目標(biāo)地址

聯(lián)動(dòng)掃描-調(diào)用-Goby+Awvs+Xray+Vulmap

Goby:

Goby是一款新的網(wǎng)絡(luò)安全測(cè)試工具,由趙武Zwell(Pangolin、JSky、FOFA作者)打造,它能夠針對(duì)一個(gè)目標(biāo)企業(yè)梳理最全的攻擊面信息,同時(shí)能進(jìn)行高效、實(shí)戰(zhàn)化漏洞掃描,并快速的從一個(gè)驗(yàn)證入口點(diǎn),切換到橫向。能通過(guò)智能自動(dòng)化方式,幫助安全入門者熟悉靶場(chǎng)攻防,幫助攻防服務(wù)者、滲透人員更快的拿下目標(biāo)。

聯(lián)動(dòng)開始:

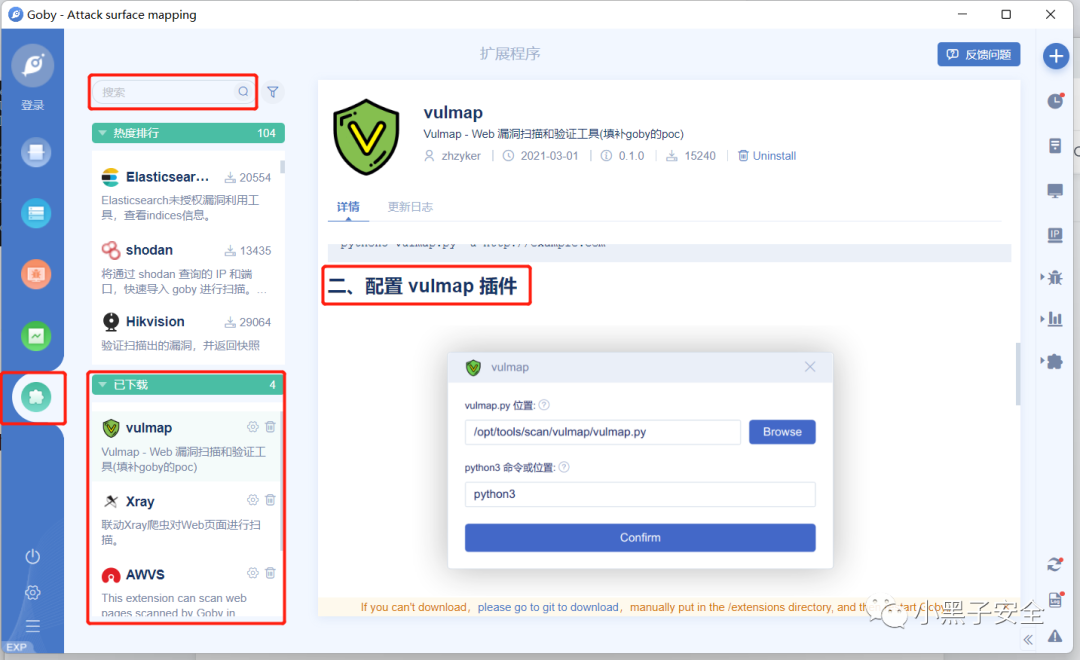

1.啟動(dòng)Goby,來(lái)到擴(kuò)展程序,下載Awvs+Xray+Vulmap,點(diǎn)擊每個(gè)插件都有配置和使用教程

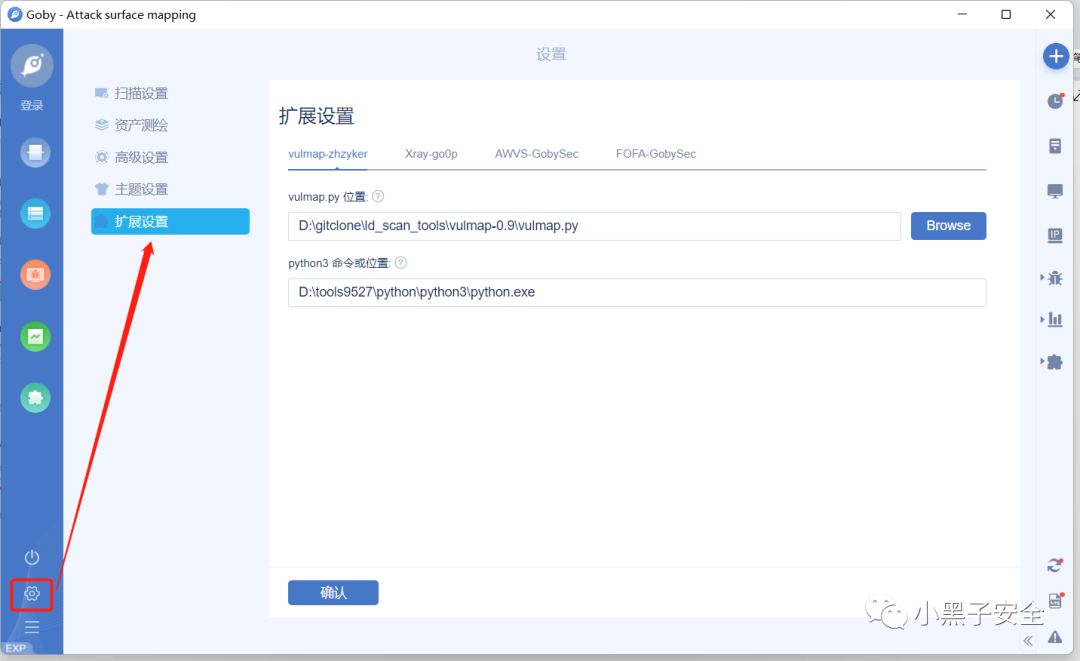

下載完成,來(lái)到 設(shè)置——擴(kuò)展設(shè)置

讓你們看看我的配置

vulmap配置:

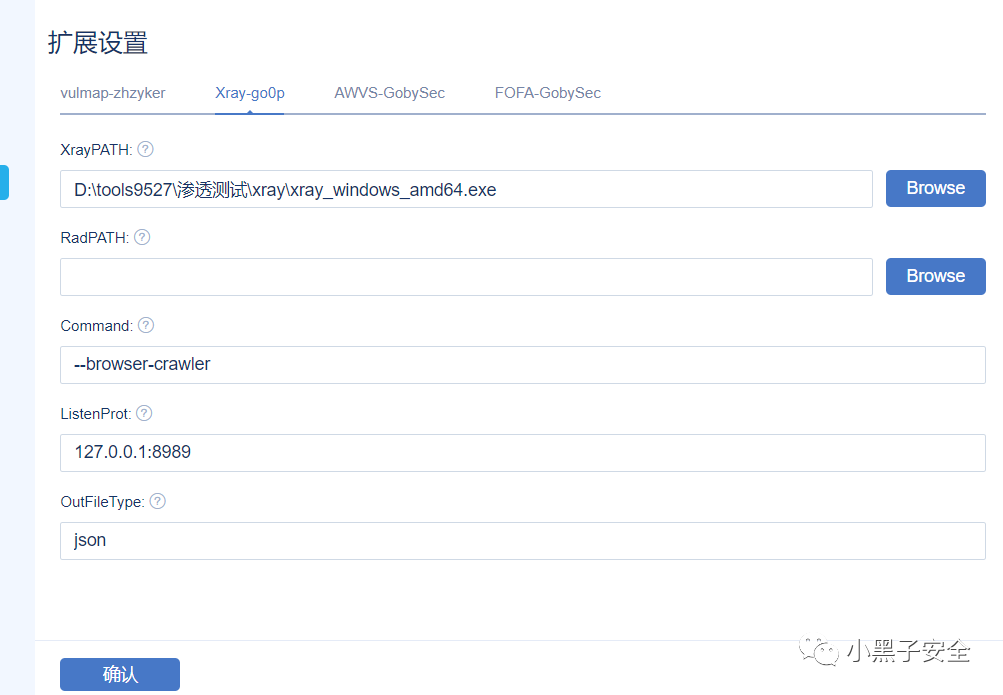

xary配置:

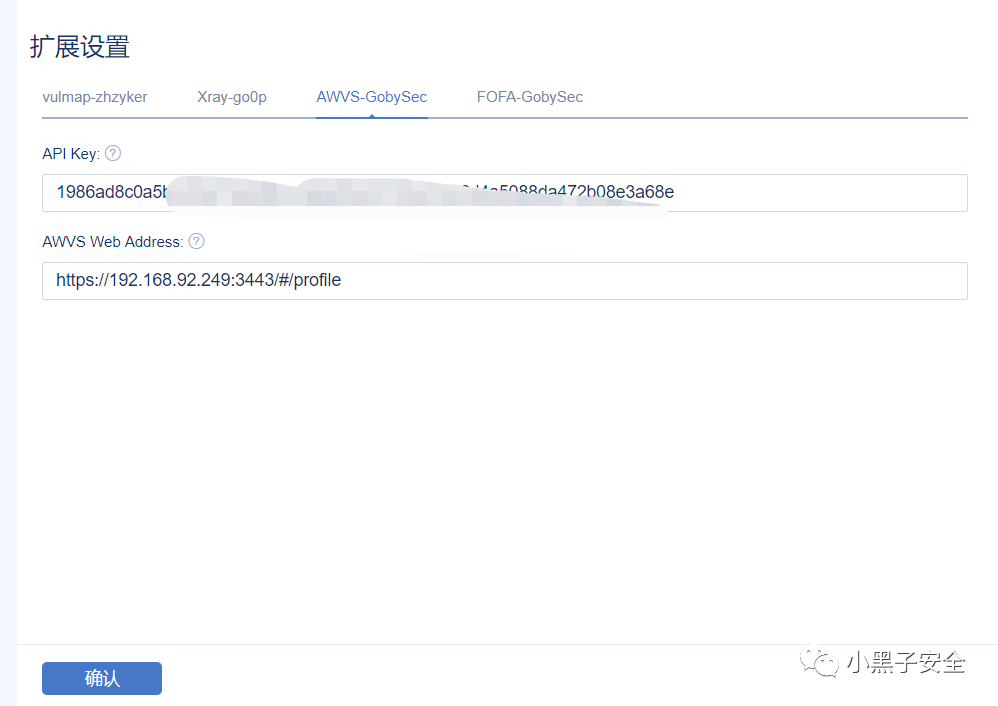

AWVS配置:

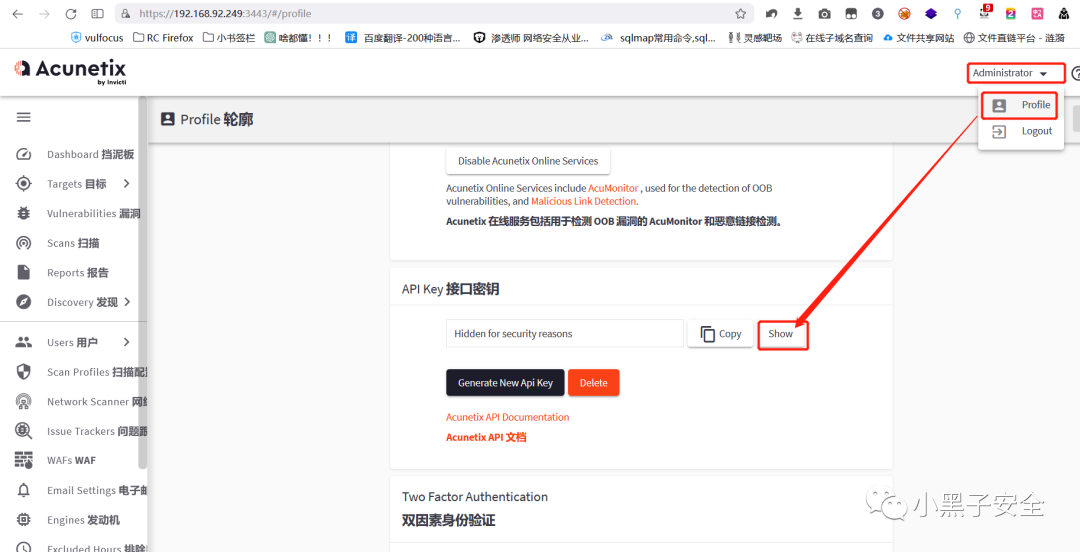

API key生成獲取方式:

開始掃描漏洞:

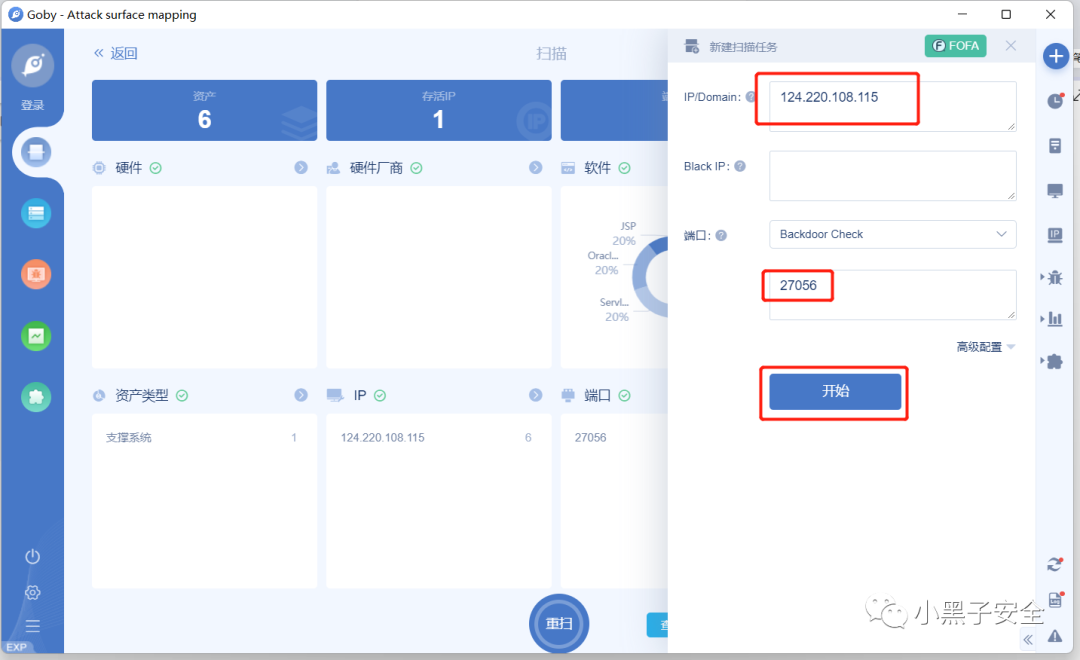

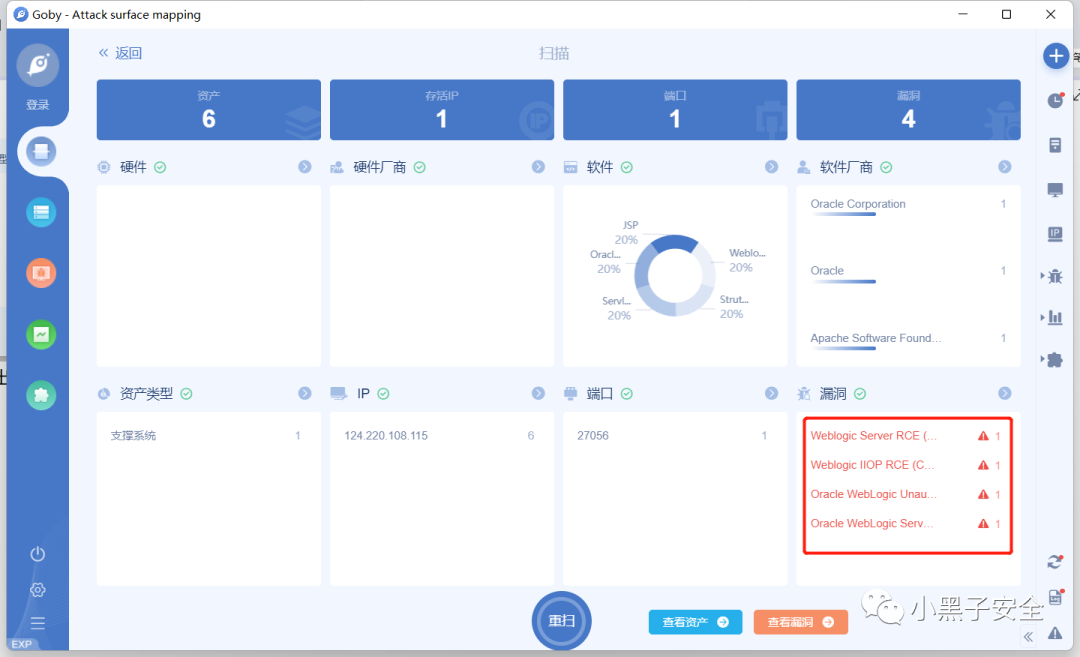

Goby添加目標(biāo)地址和要探針的端口,點(diǎn)擊開始

Goby成功掃描出漏洞

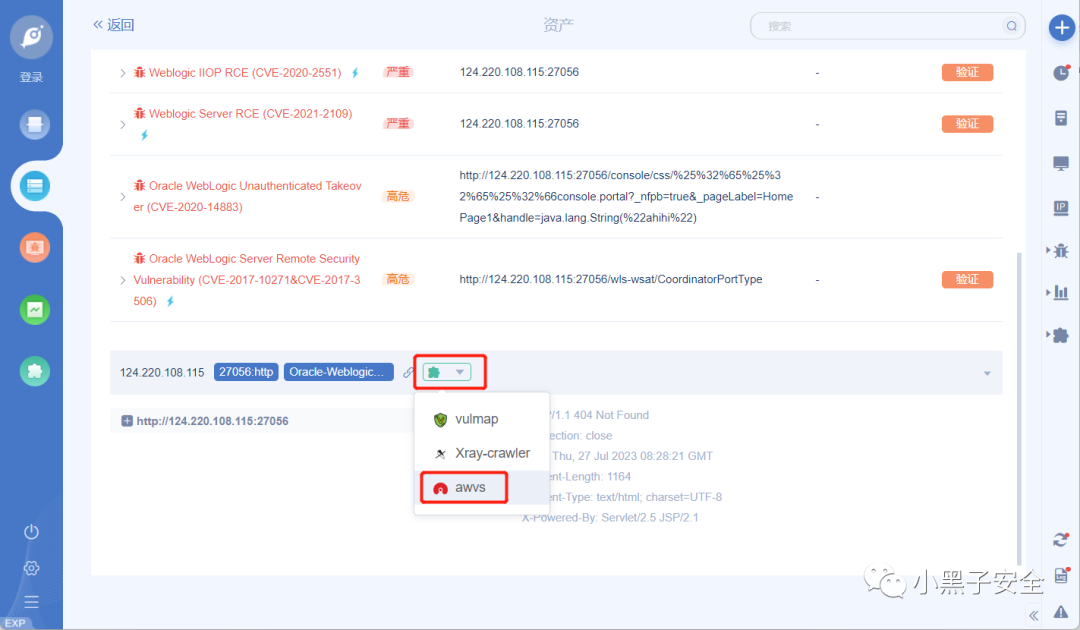

調(diào)用AWVS掃描:

選擇AWVS插件

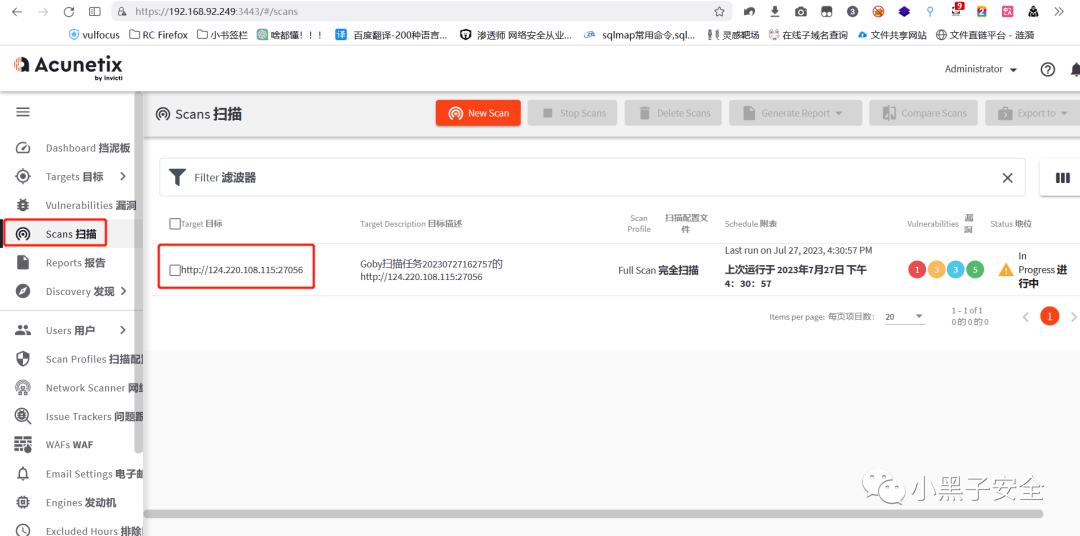

查看awvs,成功自動(dòng)添加了一個(gè)目標(biāo)開始掃描

Xray和vulmap調(diào)用也如上一樣選擇插件即可自動(dòng)調(diào)用開啟掃描。

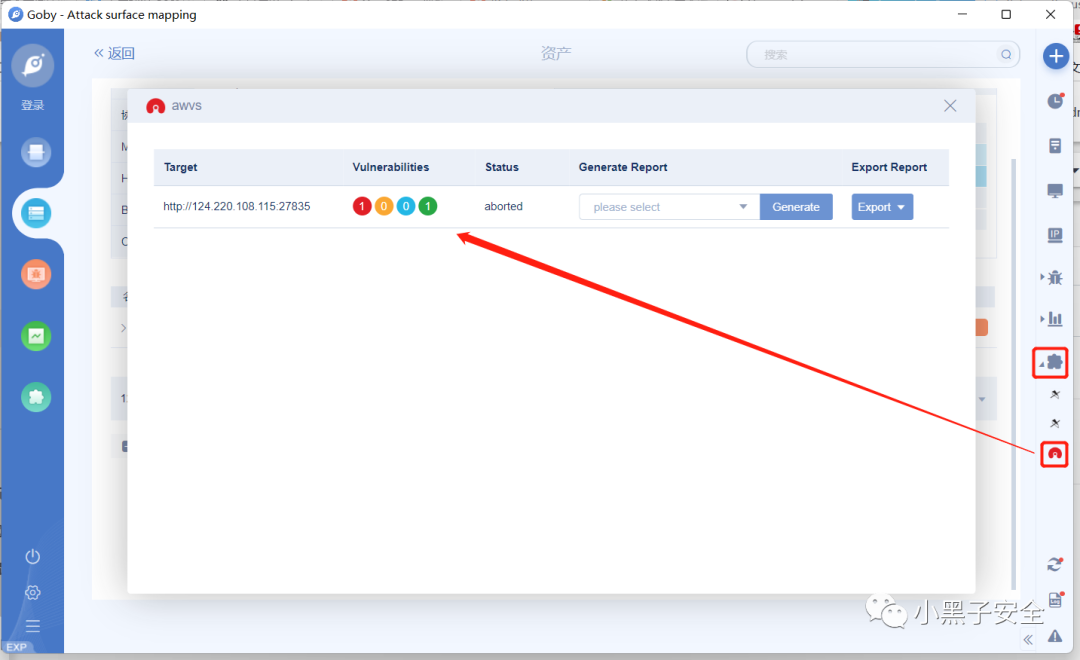

掃描完成可以在如下圖擴(kuò)展程序處查看各個(gè)插件的漏洞檢測(cè)報(bào)告,valmap的檢測(cè)報(bào)告需要再次點(diǎn)擊插件查看。

審核編輯:劉清

-

Linux系統(tǒng)

+關(guān)注

關(guān)注

4文章

592瀏覽量

27357

原文標(biāo)題:漏洞發(fā)現(xiàn)-Xray+Awvs聯(lián)動(dòng)-Goby+Xray+Awvs+Vulmap聯(lián)動(dòng)

文章出處:【微信號(hào):哆啦安全,微信公眾號(hào):哆啦安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

聯(lián)動(dòng)開關(guān)

神奇的【設(shè)備聯(lián)動(dòng)API】

指紋鎖如何與聯(lián)動(dòng)智能家居?

如何把輸入模塊和輸出模塊聯(lián)動(dòng)起來(lái)呢

智能聯(lián)動(dòng)控制臺(tái)的優(yōu)勢(shì)介紹

FOFA聯(lián)動(dòng)XRAY小工具:XRAY-F

WEB滲透測(cè)試之三大漏掃神器

Acunetix Web Vulnerability Scanner(AWVS)工具簡(jiǎn)介

JFrog Xray是一款應(yīng)用程序安全SCA工具

簡(jiǎn)述智能化集成系統(tǒng)(IBMS)聯(lián)動(dòng)設(shè)計(jì)技術(shù)要求

電池xray檢測(cè)如何確保電池安全性和穩(wěn)定性?-智誠(chéng)精展

X-ray與Xray在納米機(jī)器人無(wú)損檢測(cè)中的應(yīng)用與比較-智誠(chéng)精展

xray技術(shù)在生物醫(yī)藥設(shè)備安全檢測(cè)中的應(yīng)用和優(yōu)勢(shì)?-智誠(chéng)精展

什么是多屏聯(lián)動(dòng),多屏聯(lián)動(dòng)有哪些應(yīng)用優(yōu)勢(shì)?

為什么Xray和Acunetix(AWVS)要聯(lián)動(dòng)呢?

為什么Xray和Acunetix(AWVS)要聯(lián)動(dòng)呢?

評(píng)論