演講嘉賓 | 李鳳華

回顧整理 | 廖 濤

排版校對 | 李萍萍

嘉賓介紹

OS安全分論壇

李鳳華,OpenHarmony項目群技術指導委員會安全及機密計算TSG成員,中國科學院信息工程研究所二級研究員、副總師、中國科學院特聘研究員、博士生導師。國務院學位委員會網絡空間安全學科評議組成員,中國科學院“百人計劃”學者,國家重點研發計劃“十三五”和“十四五”項目負責人、國家863計劃主題項目首席專家、NSFC-通用聯合基金重點項目負責人等;中國中文信息學會常務理事、大數據安全與隱私計算專業委員會主任等。主要從事網絡與系統安全、隱私計算、數據安全等方面研究。

視頻回顧

打開嗶哩嗶哩APP,觀看更清晰視頻

正文內容

數字化時代,人們的生活被海量的數據包圍和影響。數據作為新型生產要素,是數字化、網絡化、智能化的基礎,已快速融入生產、消費、社交和社會服務管理等各環節,深刻改變著生產方式、生活方式和社會治理方式。數據要素流通過程中,有哪些安全挑戰?又有哪些應對方案?中國科學院信息工程研究所二級研究員、副總師李鳳華在第二屆OpenHarmony技術大會上進行了精彩分享。

01

數據要素流通背景

數據要素是指將原始數據通過加工整理、確權、交易流通,讓這些數據資產成為可用于社會生產經營活動,可為使用者帶來經濟效益的生產要素,對經濟社會變革產生深遠影響,已經成為國家關鍵戰略性基礎性資源。數據指圍繞產品設計、生產、銷售、售后服務,以及服務業(微信、金融、郵政等)等經營活動中產生的全流程數據。而具備“六性”(可用性、機密性、隱私性、可控性、交易性以及仲裁性)的數據才能稱之為生產要素。

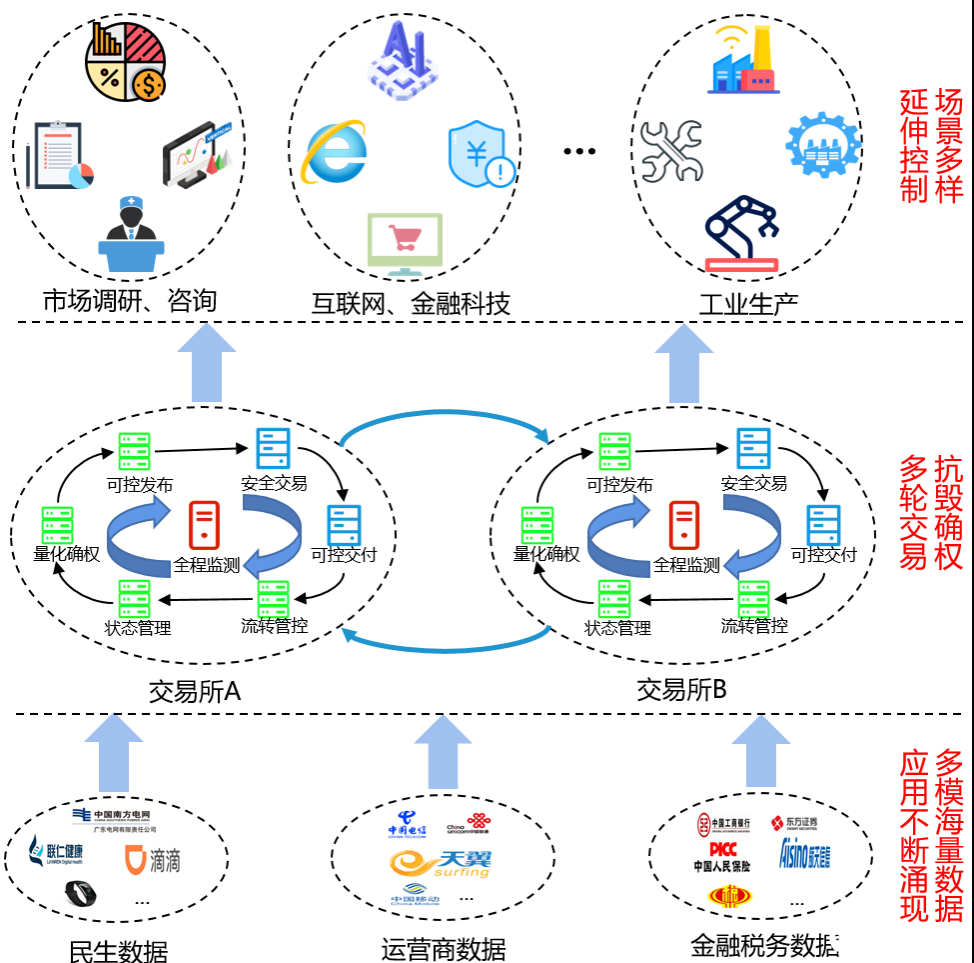

從IT到DT時代,數據流通已從泛在共享向安全交易轉變。泛在共享重點關注機密性、完整性、訪問控制、支持跨系統協同、移動辦公等;安全交易重點關注權屬確定、權益遷移、使用驗證、爭議仲裁等。

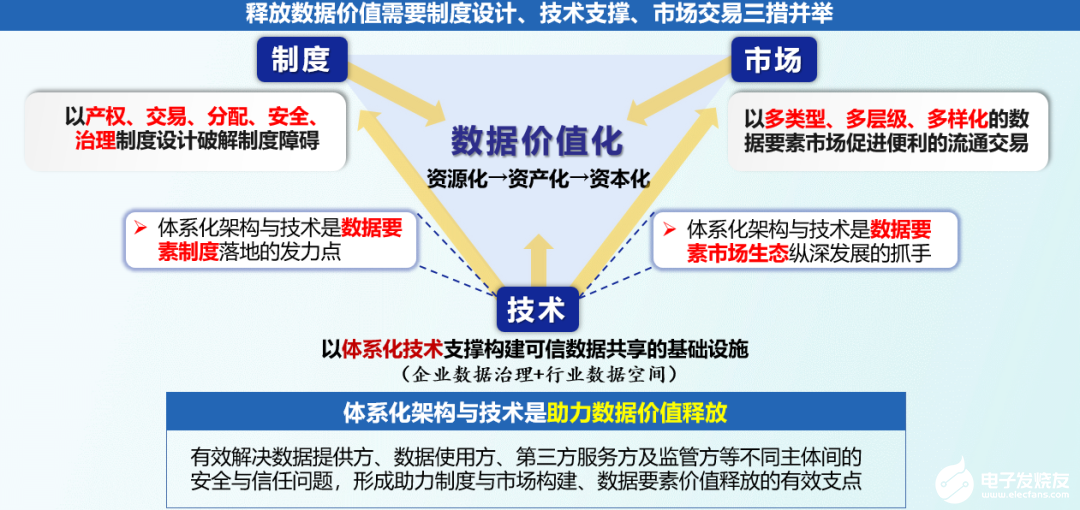

釋放數據價值需要制度設計、技術支撐、市場交易三措并舉。構建體系化的架構與技術,有效解決數據提供方、數據使用方、第三方服務方及監管方等不同主體間的安全與信任問題,才能形成助力制度與市場構建、數據要素價值釋放的有效支點,從而促進數據要素價值釋放。

02

數據安全新挑戰及對策

數據作為新型生產要素,在交易流通中的主要需求是跨系統可信確權、確權要素抗損毀、多輪交易權益可信轉移、交易數據按約使用等。然而,現有技術難以支撐新型需求,數據交易全生命周期安全保障體系不完善,無法實現真正意義上泛在場景下數據要素的交易流通。

2.1

元數據管理

元數據管理是在整個數據價值流中對數據采集、標識、清洗、存儲組織、關聯關系的管理,貫穿覆蓋從數據產生、匯聚、加工到銷毀的全生命周期。元數據管理技術主要包括元數據采集、元數據存儲管理、元數據訪問管理等。基于元數據管理簡約描述、一致性維護的本質,可以解決元數據形式描述冗余和多源數據一致性沖突問題,以支撐動態和個性化數據應用。

2.2

數據確權與數據目錄

如何保障數據來源安全可信,如何在海量數據庫中高效檢索所需數據?通過確定數據權益主體和權益屬性,確定數據所有權,可以支撐數據流通交易效率和數據要素市場的有效運行;通過數據目錄建立高效的便于檢索的數據索引(元數據的索引集合),用戶可以借助數據目錄快速檢索所需數據,實現高效訪問。

2.3

數據血緣

數據血緣(Data lineage)是指數據全生命周期中從數據產生、處理、加工、融合、流轉到銷毀的關聯關系,本質是關聯關系的準確性與時序性。通過完善數據血緣機制,構建數據血緣圖,可以實現逆向追溯數據演化過程,支撐數據溯源和數據權屬仲裁。

2.4

確權解析

確權解析體系是確定數據的“所有權、權益權”,實現資源權屬的靈活區分和管理,是實現企業數據流通的關鍵樞紐。通過確權解析可以解決海量數據權屬標識和權屬標識快速安全解析的相關問題。

2.5

數據控制

數據控制是指在數據采集、傳輸、存儲、利用、銷毀等環節,通過電子合約等方式,控制數據資產使用的時間、地點、主體、行為和客體等因素的控制;是從單一信息系統走向泛在共享的信息利用的控制機理的迭代演進。通過數據控制,能夠實現數據流動細粒度邊界管控,解決泛在傳播的權限控制問題,支持移動業務的數據使用,支持數據銷毀和監管。

2.6

機密計算

數據處理過程中將敏感數據隔離在受保護的區域(如可信執行環境)中,本質是安全依賴于可控環境,解決參與計算的數據安全。通過機密計算方式,能夠保障計算環境的可信性、可控性以及機密性。

2.7

多方安全計算

多方安全計算通常采用不經意傳輸( Oblivious Transfer)、秘密分享(Secret Sharing)、混淆電路(Garbled Circuit)、同態加密(Homomorphic Encryption)等密碼算法實現,支撐聯合統計、聯合建模、隱私集合求交和隱匿查詢等功能的實現,本質是非交換的原始數據不出域、結果安全交換,支撐計算結果安全共享。通過多方安全計算,能夠保護消息接收方的意圖,且限定非交換的原始數據不出域。

03

隱私保護新挑戰及對策

3.1

隱私保護面臨的挑戰

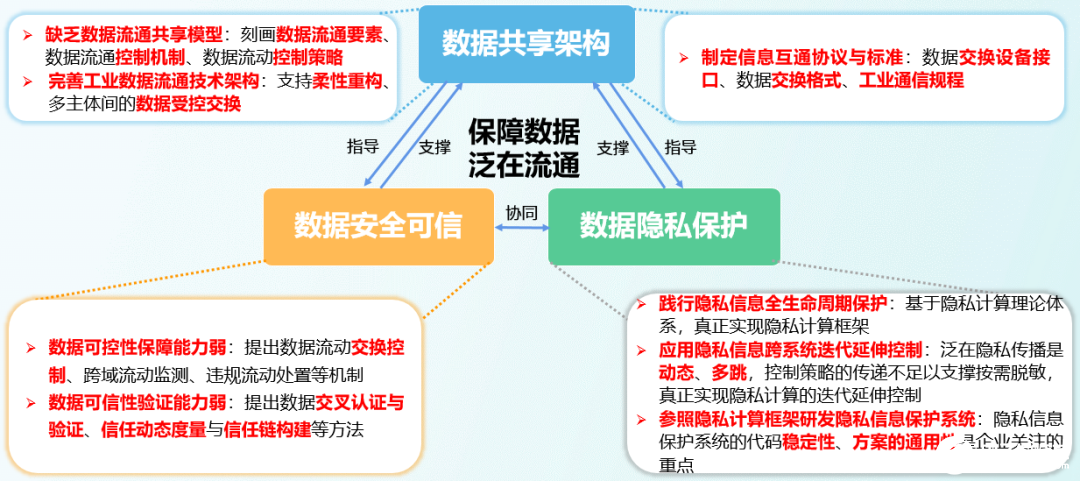

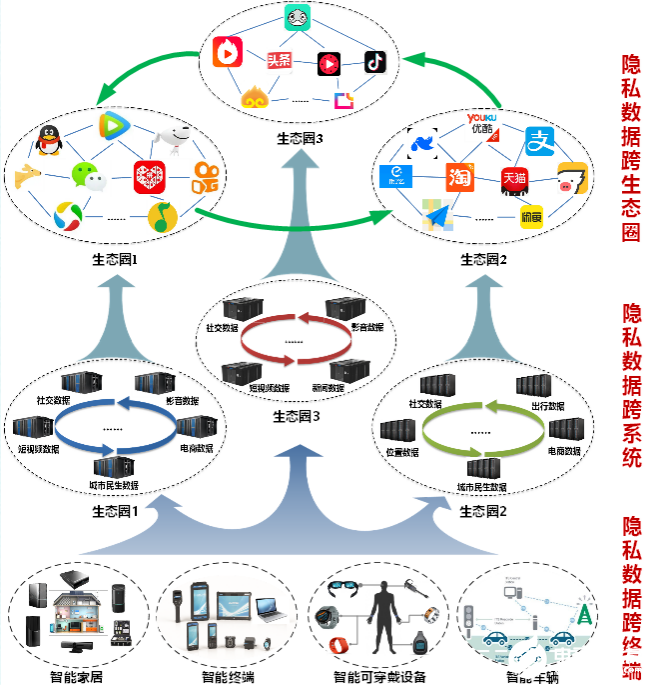

數據時代,信息泛在共享已成為常態。然而,傳統隱私保護缺乏全生命周期的體系化保護理論和技術支撐,嚴重制約了數據泛在共享、流通交易。目前,隱私保護面臨挑戰主要有:(1)App頻繁超范圍采集個人信息:后臺信息服務系統中的隱私數據越權使用、大數據殺熟、個人畫像結果濫用、個人信息過度留存等問題;(2)生態圈之間信息共享缺乏延伸控制來抑制非授權共享,缺乏抗隱私挖掘的迭代按需脫敏,多副本留存和保護短板效應凸顯,刪除權無法保障;(3)數據交易和流動缺少有效監管手段,數據利用、脫敏、刪除的合規評測缺少技術支撐。

除了上述挑戰外,在隱私保護的研究上,也仍存在部分問題亟需解決:(1)傳統隱私保護雖有數學基礎,但是針對單環節、零散的理論,缺乏全生命周期的理論體系;(2)現有技術局限于局部環節,全生命周期隱私保護機制不完善,缺乏完善的技術體系,難以支撐隱私信息泛在受控共享;(3)脫敏技術局限于單一場景,缺乏泛在互聯環境下跨生態圈信息共享傳播的多次脫敏控制機制、抗隱私挖掘的普適性解決方案。

3.2

隱私計算

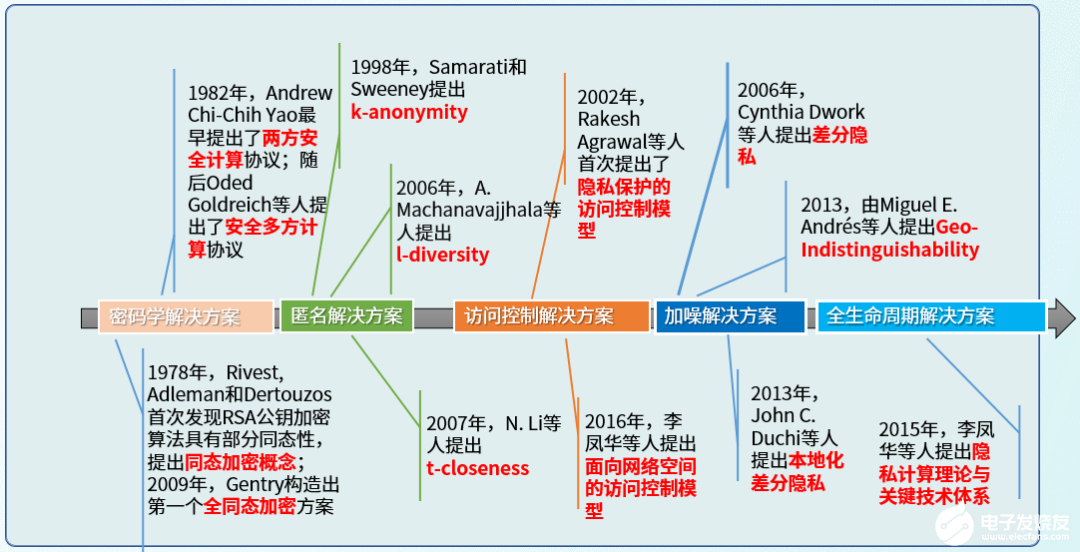

自1978年有關學者提出的密碼學解決方案起,隱私保護技術發展了匿名解決方案、訪問控制解決方案、加噪解決方案以及全生命周期解決方案等,2015年作者本人在國際上率先提出并首次精準定義了隱私計算(Privacy Computing)的概念、定義和學術內涵,詳細介紹了面向隱私信息全生命周期保護的計算理論和方法、隱私保護各環節中對隱私信息的計算操作以及隱私信息系統的設計理論與架構等內容,并提出了隱私計算理論與關鍵技術體系。

隱私計算內涵。隱私計算是面向隱私信息全生命周期保護的計算理論和方法,涵蓋了信息搜集者、發布者和使用者在信息產生、感知、發布、傳播、存儲、處理、使用、銷毀等全生命周期過程的所有計算操作,并包含支持海量用戶、高并發、高效能隱私保護的系統設計理論與架構。基于隱私計算框架,可以實現隱私數據全生命周期迭代延伸控制、差異化按需保護、泛在傳播的跨系統量化映射以及隱私侵權行為溯源取證等能力。

隱私計算要點。隱私計算的六個關鍵技術環節包括:感知、隱私化、存儲、融合、交換以及銷毀。在隱私計算框架上,基于從源數據抽取到的隱私信息,對其進行場景描述、隱私控制、隱私操作并進行隱私效果評估。對于不好的評估結果,可對隱私信息進行更換場景描述、重新調整控制策略以及重新定義隱私操作等工作。基于該框架,能夠進一步構建全流程的隱私信息系統。

隱私信息描述。隱私信息可以由六元組集合進行描述:(1)隱私信息向量

審核編輯 黃宇

-

數據

+關注

關注

8文章

6892瀏覽量

88828 -

數字化

+關注

關注

8文章

8610瀏覽量

61640

發布評論請先 登錄

相關推薦

知存科技邀您相約第二屆集成芯片和芯粒大會

第二屆openEuler生態大會圓滿結束

第二屆開放原子大賽火熱進行中

50萬獎金池!開放原子大賽——第二屆OpenHarmony創新應用挑戰賽正式啟動

第二屆開放原子大賽火熱開啟

達實智能出席第二屆中國上市公司產業發展論壇

第二屆大會回顧第24期 | 面向OpenHarmony的軟件工程研究:機遇與挑戰

報名開啟!第二屆OpenHarmony開發者大會2024重磅來襲!

同星智能攜最新版支持DoIP診斷功能TSMaster軟件亮相第二屆汽車人工智能大會

第二屆大會回顧第9期 | 從操作系統視角看大模型數據安全挑戰

第二屆大會回顧第4期 | 數據要素流通的安全挑戰與對策

第二屆大會回顧第4期 | 數據要素流通的安全挑戰與對策

評論