近日,Sophos公布了2018年惡意代碼流行預測分析報告,通過對2017年以來發生的安全威脅事件分析,來預測2018年可能發生的惡意代碼威脅。他們認為2017年惡意代碼所呈現的四大趨勢,有可能在2018年成為主要的行為。

1

WannaCry開創了RaaS的勒索服務模式

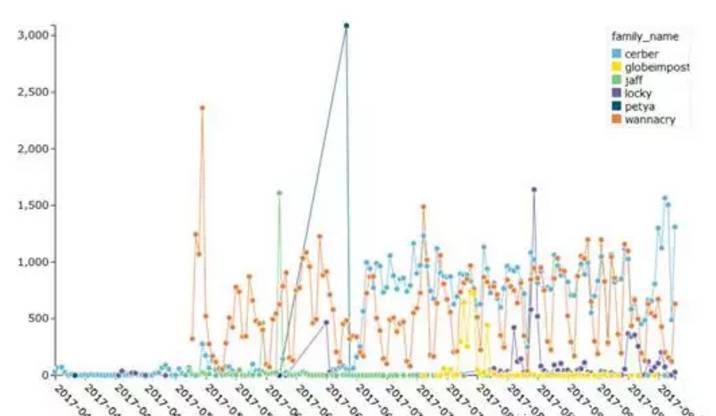

在WannaCry之前,勒索軟件Cerber一直穩居勒索類惡意代碼的頭把交椅,自從WannaCry利用“永恒之藍”漏洞沖擊了整個地球互聯網之后,WannaCry在全部勒索軟件中占到了半壁江山。盡管Cerber降至第二位,但是其背后的力量不同忽視,Cerber的制造者不斷的更新和培育新的變種來適應當前變化的網絡環境,例如Cerber中出現的沙盒檢測與規避等行為。

下圖是2017年勒索軟件的爆發趨勢圖,可以看到六月份左右有一個明顯的峰值,這個時期正是WannaCry和NotPetya的爆發期,中后期主要是Locky的興起,但是可以發現Cerber在整個勒索軟件中一直穩定的存在,這也從另外一個方面說明了Cerber的攻擊能力。

勒索軟件目前是暗網上最大的交易項目,在2017年出現了定制化的服務模式,甚至某些勒索軟件出現了類似于傳銷的營銷模式,一個人被勒索之后,只要講勒索軟件轉發到10個以上的微信群或社區群,就能解密自己的系統,在2018年這種趨勢會更加明顯,醫療保健、政府和關鍵基礎設施、教育行業仍可能將是被勒索的重災區。

2

安卓惡意代碼

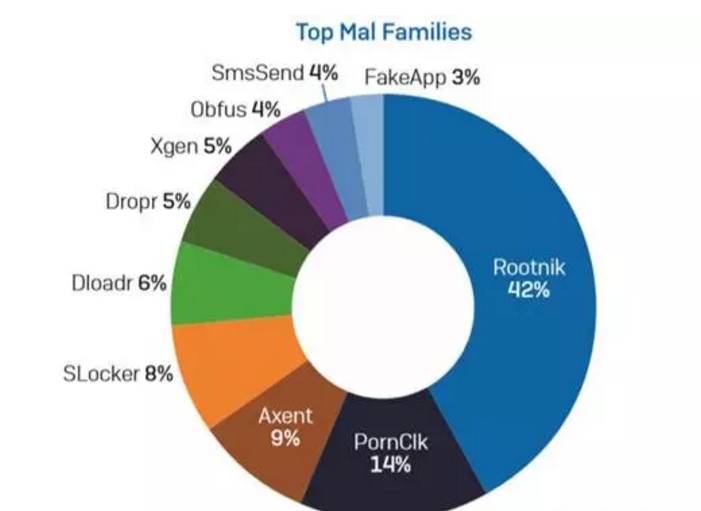

2017年的安卓惡意代碼比2016年增加了17.6%。其中Rootnik是最流行的惡意軟件家族,POrnclk占第二位,其余的是Axent、Slocker和Dloader。有意思的是GooglePlay上的很多應用程序斗魚Rootnik綁定,該家族在9月下旬也被發現利用了DirtyCowLinux漏洞。Googleplay上發現的威脅數量比2016年同期增加了一倍:超過800個Android APP感染了Xavir惡意軟件,WireX感染的國家超過了100個,設備超過14萬臺。Wirex從u.axclick.store獲取其DDoS的攻擊目標。然后創建一個Webview并獲得目標主機名和端口。然后啟動50個線程來發起攻擊。每個線程發送10,000,000次512個字節的數據。

3

MAC惡意代碼

一直以來,大多數人都認為Mac系統比Windows更安全。從2017年發現的情況來看,針對Mac系統的惡意代碼非常之多,但是實際攻擊的數量比例不高,但是2018的一個趨勢僵尸針對Mac的垃圾或者廣告類的惡意代碼將是巨大的。

4

windows office帶來的威脅

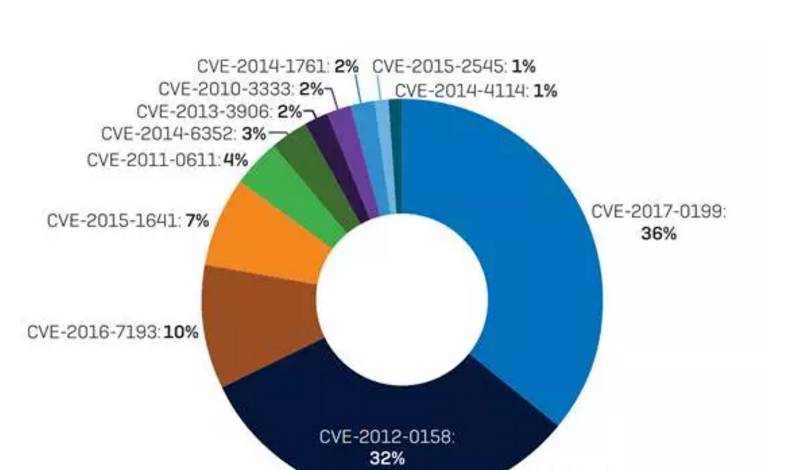

下圖是2017年以來被利用的office漏洞的分布圖,很有意思的是,CVE-2012-0158雖然不是最常用的Offce漏洞,但是卻被一些人稱為“不會死的漏洞“,從2012年披露至今,仍然被大量的使用。

2017年以來,CVE-2017-0199已經成為最受攻擊者喜歡的漏洞,CVE-2017-0199安全漏洞在Microsoft Offce的多個版本中可以利用。不過,一些人預測,下一個應該是是CVE-2017-11826。

最后,小編認為,Sophos還漏掉了一個重要的預測點,那就是“后Mirai時代”物聯網和工控系統的惡意代碼威脅!從MalwareBenchmark 2017年分析和上報的物聯網惡意代碼來看,IOTroop,Satori,Rowdy等惡意代碼以mirai的源代碼為本體,經過不斷的變異改進,已經從傳統的Linux平臺演變到了Windows平臺,利用的端口也在不斷變化,從傳統的弱口令攻擊轉變到了弱口令和漏洞利用的綜合攻擊方式。這樣的攻擊方式的快速且豐富的衍變,注定2018年在工控物聯網領域不會風平浪靜!

-

Mac

+關注

關注

0文章

1099瀏覽量

51368 -

惡意代碼

+關注

關注

0文章

12瀏覽量

7630 -

安卓

+關注

關注

5文章

2120瀏覽量

57016 -

WannaCry

+關注

關注

0文章

19瀏覽量

9087

原文標題:2018年惡意代碼及威脅趨勢預測

文章出處:【微信號:mcuworld,微信公眾號:嵌入式資訊精選】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

2014年物聯網呈四大產業趨勢

2018年智能家居迎來了四大機遇

【四大看點,四大挑戰】2018汽車安全質量高峰論壇

如何去防范惡意代碼攻擊呢

基于主動學習的惡意代碼檢測

2018年的智能工廠趨勢四大走向預測

2018年制造業四大趨勢預測

我國電信行業發展保持健康平穩發展態勢,呈現四大趨勢

2021年人工智能的四大趨勢

結合動態行為和機器學習的惡意代碼檢測方法

一種Attention-CNN惡意代碼檢測模型

2017年惡意代碼所呈現的四大趨勢可能在2018年成為主要的行為

2017年惡意代碼所呈現的四大趨勢可能在2018年成為主要的行為

評論