物聯網設備的數量呈指數級增長,但隨著增長,保護這些設備的難度也越來越大。我們還沒有找到解決物聯網安全的靈丹妙藥,消費者和企業都在擔心實施物聯網解決方案或購買智能鎖等消費設備的潛在風險。

確實該擔心!我們已經看到了很多非常可怕黑客入侵物聯網設備的例子,從用于兒童的智能家居產品到互聯網內容的刪除等。下面是5個臭名昭著的物聯網黑客,他們告訴我們未來在設備中構建安全性的重要性。

1

Mirai DDoS僵尸網絡

可以說是最臭名昭著的物聯網僵尸網絡攻擊,Mirai DDoS (分布式拒絕服務攻擊)僵尸網絡成功地減緩或完全停止了幾乎整個東海岸的互聯網。科技公司Dyn遭受的攻擊最嚴重,直接損失就超過了1.1億美元。僵尸網絡能夠大范圍掃描整個互聯網,尋找開放的Telnet端口,并使用61組用戶名/密碼組合登錄這些端口,這些組合經常被用作設備的默認登錄信息。利用這一策略,羅格斯大學的學生黑客聚集了僵尸網絡大軍。值得慶幸的是,僵尸網絡并沒有被惡意部署,Mirai DDoS幕后三名真兇的初始動機是攻擊在線游戲《我的世界》(Minecraft)的服務器。但是它顯示了物聯網設備中的漏洞如果被訪問會有多大潛在危險。

2

吉普車和虛擬劫車

早在2016年,兩名黑客,米勒和瓦拉薩克,在一次完全虛擬的劫車中成功控制了一輛吉普切諾基。別擔心,司機在車里面展示了汽車安全措施的重要性。在發現車內有漏洞后,黑客控制了通風口、收音機、擋風玻璃刮水器等等,所有這些都是在司機開車時發生的。很快,米勒和瓦拉薩克的臉出現在汽車數字顯示屏上,司機失去了對汽車剎車、油門和轉向的控制。最終,兩名黑客讓車輛完全停了下來。兩人公布了一份最容易被黑客攻擊的汽車完整清單,促使汽車制造商修補一些軟件,并鼓勵用戶經常更新他們的系統。

3

Owlet嬰兒無線心臟監測儀

owlet是嬰兒穿在襪子里的心跳監測傳感器。該設備將心跳數據無線傳輸到附近集線器中,如果有異常情況,可以向父母智能手機發送警報信息。看起來它會讓你非常安心。然而,人們發現連接WiFi集線器和設備的網絡完全沒有加密,任何人不需要身份驗證就可以訪問心臟監測儀。這意味著,如果有人處在一定范圍內,他們就可以入侵系統,并阻止設備向父母發送警報信息。太可怕了!

4

魔鬼常春藤和Rube-Goldberg攻擊

今年,《連線》報道了一個日益流行的,精心設計的物聯網黑客,被稱為Rube Goldberg攻擊。它使用了一個叫做Devil's Ivy(魔鬼常春藤)的漏洞,原因是跟常春藤這種植物一樣,該漏洞是很難被“殺死”的,而且正在迅速蔓延開來。

其工作方式如下:

▲攻擊首先針對的是安全攝像頭,該安全攝像頭容易受到被稱為Devil's Ivy(魔鬼常春藤)的物聯網病毒攻擊。

▲攻擊者在公共互聯網上查找易受攻擊的攝像頭來發動攻擊。

▲攻擊者利用魔鬼常青藤漏洞對攝像頭進行出廠重置并接管root 訪問權限,最終攻擊者完全控制它們。

利用IP攝像頭可以讓黑客完全訪問公司大樓內的各種視頻源,例如,他們可以獲取員工訪問/安全代碼、安保人員的日程安排等等。真的很糟糕,對吧?物聯網安全公司Senrio的研究人員公開展示了這種連鎖攻擊,希望提高人們對解決物聯網安全危機的緊迫認識。并稱,在全球范圍內有數百萬臺聯網設備可能會因一個普遍存在的漏洞而面臨被黑風險。

5

CloudPets智能玩具

一個連網智能玩具,可以讓家長和孩子們互相發送音頻信息,它可以通過藍牙使用語音錄音和在線APP,這聽起來像是一個非常不錯的好東西。但是cloudspets智能玩具還有另一個意想不到的驚喜,父母的電子郵件和密碼以及語音記錄容易被黑客竊取。研究Cloudspets智能玩具工作原理的安全研究員Paul Stone說:“任何在10米范圍內的人只要用普通智能手機就可以連接到它,連接后可以發送和接收命令和數據。”一名用戶拍攝了一段被劫持的毛絨絨智能玩具的視頻,以展示它會變得多么令人毛骨悚然。發現這一漏洞的特洛伊亨特表示,有明確證據表明,網絡犯罪分子至少兩次持有該數據庫進行敲詐索取贖金,要求該公司支付金錢以換取數據的安全回報。總結在購買連網產品之前,你需要仔細研究,尤其是那些生活在你家中或者你孩子與之互動的產品。如果你正在開發一個連網產品,那么請將以上內容成為糟糕安全狀況的一個經驗教訓吧。

-

互聯網

+關注

關注

54文章

11105瀏覽量

103018 -

物聯網

+關注

關注

2903文章

44277瀏覽量

371289

原文標題:5個臭名昭著的物聯網黑客和漏洞

文章出處:【微信號:iotmag,微信公眾號:iotmag】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

PROM器件在物聯網設備中的重要性

在電氣安裝中通過負載箱實現最大效率和安全性

如何提高物聯網設備的互聯性

示波器探頭接地的重要性

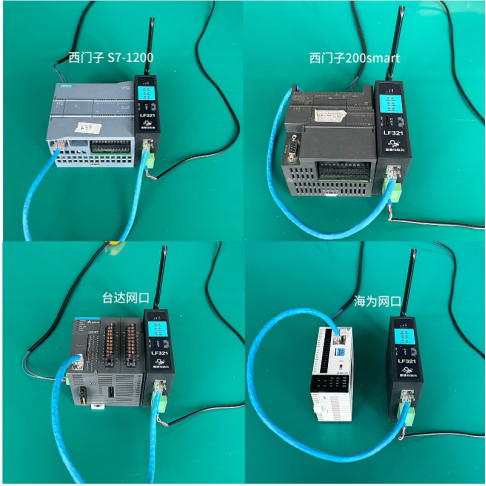

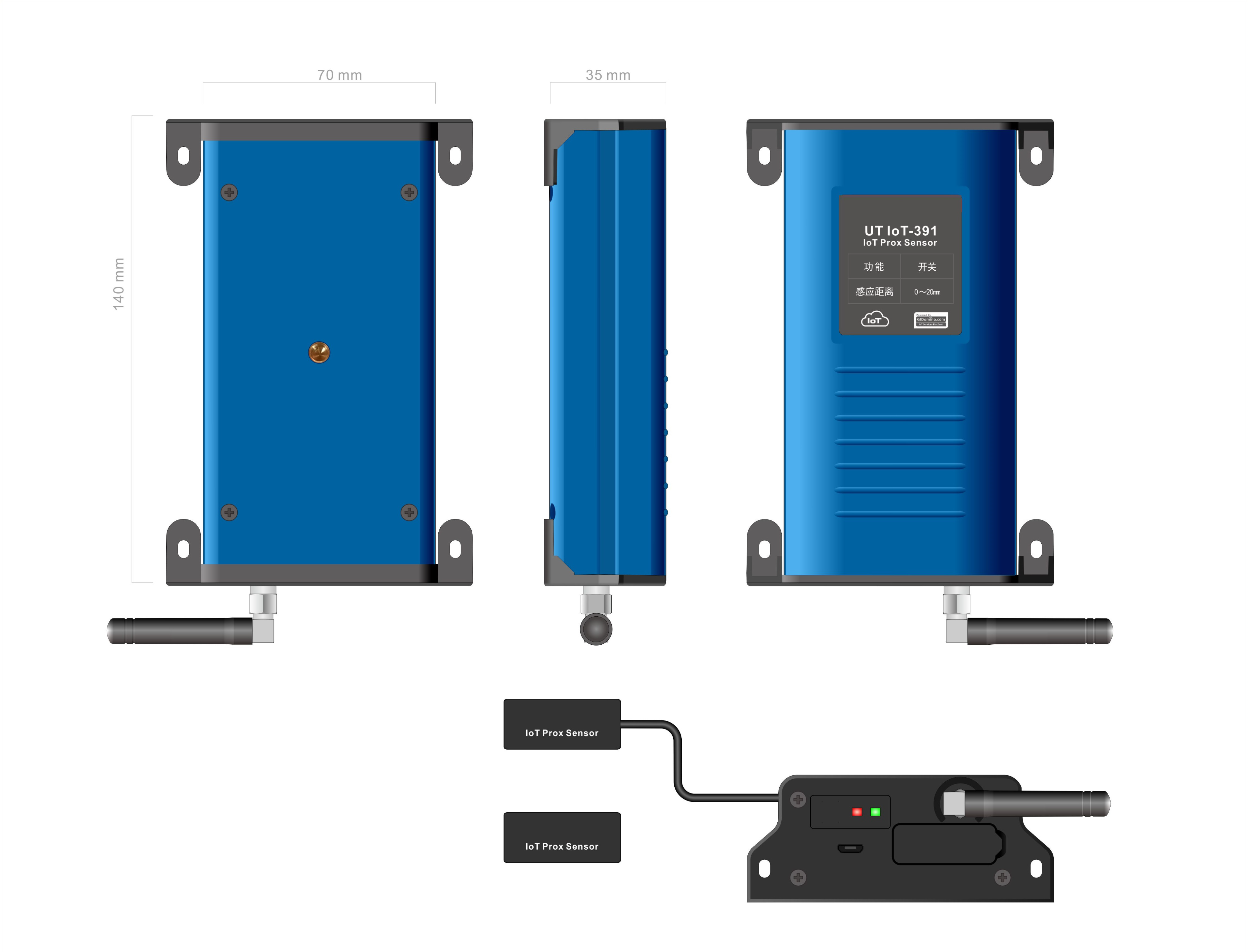

IoT網關在工業應用中的重要性及應用

蜂鳴器的用途和重要性

PLC網關的重要性

探討物聯網設備中構建安全性的重要性

探討物聯網設備中構建安全性的重要性

評論