GoldBrute僵尸網絡針對150多萬臺RDP服務器發起攻擊。

據外媒報道,一個新的僵尸網絡被稱為GoldBrute,掃描隨機IP地址來檢測暴露了RDP的Windows機器,有150多萬臺RDP服務器易受攻擊。

與其他僵尸網絡一樣,GoldBrute并沒有使用弱口令,也沒有利用數據泄露中的重復密碼,而是使用自己的用戶名和密碼列表來發起蠻力攻擊。

Morphus實驗室的安全研究人員檢測到正在進行的惡意攻擊,該攻擊由一臺C&C服務器控制,僵尸網絡之間的通信交流通過端口8333使用對稱加密算法AES進行。

GoldBrute僵尸網絡的攻擊

bot首先掃描互聯網,尋找暴露了遠程桌面協議服務的Windows主機。它一旦找到主機,就向C&C服務器報告,如果報告了80個主機,那么C&C服務器將分配一個目標來發動暴力攻擊。

值得注意的是,每個bot只對目標嘗試一個用戶名和密碼,以避免檢測。這可能是一種安全工具的策略,因為每次身份驗證嘗試都來自不同的地址。

一旦攻擊成功,它將下載zip archive,解壓縮后運行一個名為“bitcoin.dll.”的jar文件。然后,新的bot開始掃描互聯網上開放的RDP服務器。如果它發現新的IP,那么它將繼續報告給C&C服務器。一旦它達到80個RDP服務器,那么C&C服務器將為新bot分配一組目標。在暴力攻擊階段,bot將不斷從C&C服務器獲得用戶名和密碼組合。

研究人員在實驗室環境下測試了bot,6小時后從C2服務器接收了210萬個IP地址,其中有1596571個是唯一的。據悉,GoldBrute的目標是全球暴露在互聯網上的RDP機器。

如果你確保已經修補了Bluekeep RCE的漏洞,現在是時候準備對付GoldBrute了,因為bot會繼續掃描和發展。

-

服務器

+關注

關注

12文章

9021瀏覽量

85184 -

僵尸網絡

+關注

關注

0文章

18瀏覽量

8900

原文標題:新的僵尸網絡出現,150多萬臺RDP服務器很危險!

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

過期Whois服務器成為黑客攻擊的新武器

香港站群服務器多ip怎么樣?

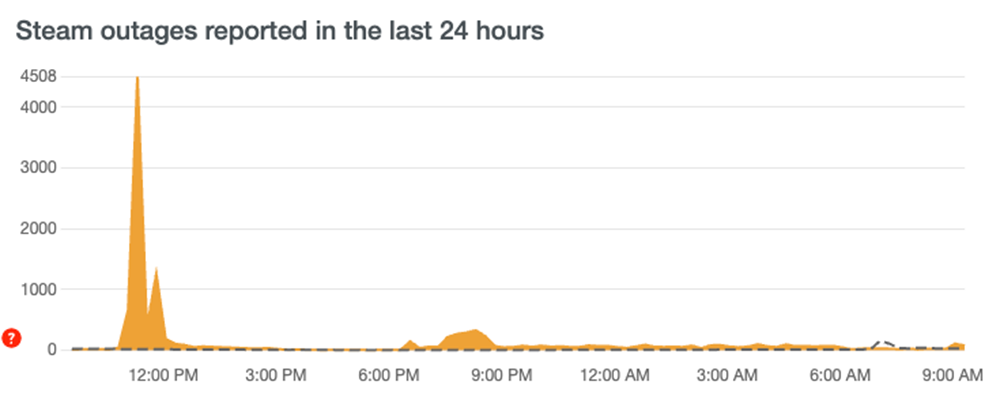

Steam歷史罕見大崩潰!近60個僵尸網絡,DDoS攻擊暴漲2萬倍

GoldBrute僵尸網絡針對150多萬臺RDP服務器發起攻擊

GoldBrute僵尸網絡針對150多萬臺RDP服務器發起攻擊

評論