TCP安全問題淺析

TCP/IP協議定義

協議是互相通信的計算機雙方必須共同遵從的一組約定。TCP/IP(傳輸控制協議/網際協議)就是這樣的約定,它規定了計算機之間互相通信的方法。TCP/IP是為了使接入因特網的異種網絡、不同設備之間能夠進行正常的數據通訊,而預先制定的一簇大家共同遵守的格式和約定。該協議是美國國防部高級研究計劃署為簡歷ARPANET開發的,在這個協議集中,兩個最知名的協議就是傳輸控制協議(TCP, Transfer Contorl Protocol)和網際協議(IP,Internet Protocol),故而整個協議集被稱為TCP/IP。之所以說TCP/IP是一個協議簇,是因為TCP/IP包括了TCP、IP、UDP、ICMP、RIP、TELNET、FTP、SMTP、ARP等許多協議,對因特網中主機的尋址方式、主機的命名機制、信息的傳輸規則,以及各種各樣的服務功能均做了詳細約定,這些約定一起稱為TCP/IP。

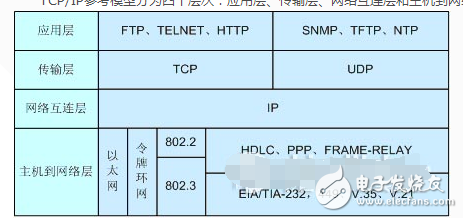

TCP/IP協議和開放系統互連參考模型一樣,是一個分層結構。協議的分層使得各層的任務和目的十分明確,這樣有利于軟件編寫和通信控制。TCP/IP協議分為4層,由下至上分別是網路接口層、網際層、傳輸層和應用層,如圖1-1所示

圖1-1 TCP/IP 協議層次圖

1.2 TCP/IP協議的主要特點

(1)開放的協議標準,可以免費使用,并且獨立于特定的計算機硬件與操作系統;

(2)獨立于特定的網絡硬件,可以運行在局域網、廣域網,更適用于互聯網中;

(3)統一的網絡地址分配方案,使得整個TCP/IP設備在網中都具有惟一的地址;

(4)標準化的高層協議,可以提供多種可靠的用戶服務。

1.3 TCP/IP協議的總體概況

目前在Internet上使用的是TCP/IP協議。TCP/IP協議叫做傳輸控制/網際協議,它是Internet國際互聯網絡的基礎。TCP/IP是網絡中使用的基本的通信協議。其中IP(Internet Protocol)全名為“網際互連協議”,它是為計算機網絡相互連接進行通信而設計的協議。TCP(Transfer Control Protocol)是傳輸控制協議。TCP/IP協議是能夠使連接到網上的所有計算機網絡實現相互通信的一套規則,正是因為有了TCP/IP協議,因特網才得以迅速發展成為世界上最大的、開放的計算機通信網絡。

從表面名字上看TCP/IP包括兩個協議,傳輸控制協議(TCP)和互聯網際協議(IP),其實TCP/IP實際上是一組協議的集合,它包括了上百個各種功能的協議。如:遠程登錄、文件傳輸和電子郵件等等,而TCP協議和IP協議是保證數據完整傳輸的兩個基本的重要協議。IP協議之所以能使各種網絡互聯起來是由于它把各種不同的“幀”統一轉換成“IP數據報”格式,這種轉換是因特網的一個最重要的特點。所以IP協議使各種計算機網絡都能在因特網上實現互通,即具有“開放性”的特點。TCP/IP協議的基本傳輸單位是數據包(datagram)。TCP協議負責把數據分成若干個數據包,并給每個數據包加上包頭,包頭上有相應的編號,以保證在數據接收端能將數據還原為原來的格式,IP協議在每個包頭上還要加上接收端主機地址,這樣數據通過路由器中的MAC地址來確定數據的流向,如果傳輸過程中出現數據丟失,數據失真等情況,TCP協議會自動要求數據重新傳輸,并重新組。。總之,IP協議保證數據的傳輸,而TCP協議保證數據傳輸的質量。TCP/IP協議數據的傳輸基于TCP/IP協議的4層結構:應用層、傳輸層、網絡層、接口層。

各協議層存在的安全漏洞

2.1 鏈路層存在的安全漏洞

我們知道,在以太網中,信道是共享的,任何主機發送的每一個以太網幀都會到達別的與該主機處于同一網段的所有主機的以太網接口,一般地,CSMA/CD協議使以太網接口在檢測到數據幀不屬于自己時,就把它忽略,不會把它發送到上層協議(如ARP、RARP層或IP層)。如果我們對其稍做設置或修改,就可以使一個以太網接口接收不屬于它的數據幀。例如有的實現可以使用雜錯接點,即能接收所有數據幀的機器節點。解決該漏洞的對策是:網絡分段、利用交換器,動態集線器和橋等設備對數據流進行限制、加密(采用一次性口令技術)和禁用雜錯接點。

2.2 網絡層漏洞

幾乎所有的基于TCP/IP的機器都會對ICMP echo請求進行響應。所以如果一個敵意主機同時運行很多個ping命令向一個服務器發送超過其處理能力的ICMP echo請求時,就可以淹沒該服務器使其拒絕其他的服務。另外,ping命令可以在得到允許的網絡中建立秘密通道從而可以在被攻擊系統中開后門進行方便的攻擊,如收集目標上的信息并進行秘密通信等。解決該漏洞的措施是拒絕網絡上的所有ICMP echo響應。

2.3 IP漏洞

IP包一旦從網絡中發送出去,源IP地址就幾乎不用,僅在中間路由器因某種原因丟棄它或到達目標端后,才被使用。這使得一個主機可以使用別的主機的IP地址發送IP包,只要它能把這類IP包放到網絡上就可以。因而如果攻擊者把自己的主機偽裝成被目標主機信任的友好主機,即把發送的IP包中的源IP地址改成被信任的友好主機的IP地址,利用主機間的信任關系(Unix網絡軟件的開發者發明的術語)和這種信任關系的實際認證中存在的脆弱性(只通過IP確認),就可以對信任主機進行攻擊。注意,其中所說的信任關系是指一個被授權的主機可以對信任主機進行方便的訪問。所有的r*命令都采用信任主機方案,所以一個攻擊主機把自己的IP改為被信任主機的IP,就可以連接到信任主機并能利用r*命令開后門達到攻擊的目的。解決這個問題的一個辦法是,讓路由器拒絕接收來自網絡外部的IP地址與本地某一主機的IP地址相同的IP包的進入。

2.4 ARP欺騙

ARP協議在對IP地址進行解析時,利用ARP緩存(也叫ARP表)來做。ARP緩存的每一條目保存有IP地址到物理地址的映射。如果在ARP表中沒有這樣的對應條目,ARP協議會廣播ARP請求,獲得對應于那個IP地址的物理地址,并把該對應關系加入到ARP表中。ARP表中的每一個條目都有一個計時器,如果計時器過期,該條目就無效,因而被從緩存中刪除。顯然,如果攻擊者暫時使用不工作的主機的IP地址,就可以偽造IP-物理地址對應關系對,把自己偽裝成象那個暫時不使用的主機一樣。克服此問題的方法是,讓硬件地址常駐內存,并可以用ARP命令手工加入(特權用戶才可以那樣做);也可以通過向RARP服務器詢問來檢查客戶的ARP欺騙。因為RARP服務器保留著網絡中硬件地址和 IP的相關信息。

2.5 路由欺騙

在路由協議中,主機利用重定向報文來改變或優化路由。如果一個路由器發送非法的重定向報文,就可以偽造路由表,錯誤引導非本地的數據報。另外,各個路由器都會定期向其相鄰的路由器廣播路由信息,如果使用RIP特權的主機的520端口廣播非法路由信息,也可以達到路由欺騙的目的。解決這些問題的辦法有,通過設置主機忽略重定向信息可以防止路由欺騙;禁止路由器被動使用RIP和限制被動使用RIP的范圍。

2.6 DNS欺騙

網絡上的所有主機都信任DNS服務器,如果DNS服務器中的數據被攻擊者破壞,就可以進行DNS欺騙。

2.7 攔截TCP連接

攻擊者可以使TCP連接的兩端進入不同步狀態,入侵者主機向兩端發送偽造的數據包。冒充被信任主機建立TCP連接,用SYN淹沒被信任的主機,并猜測3步握手中的響應(建立多個連接到信任主機的TCP連接,獲得初始序列號ISN(Initial Serial Number)和RTT,然后猜測響應的ISN,因為序列號每隔半秒加64000,每建立一個連接加64000)。預防方法:使所有的r*命令失效,讓路由器拒絕來自外面的與本地主機有相同的IP地址的包。RARP查詢可用來發現與目標服務器處在同一物理網絡的主機的攻擊。另外ISN攻擊可通過讓每一個連接的ISN隨機分配配合每隔半秒加64000來防止。

2.8 使用TCP/SYN報文段淹沒服務器

利用TCP建立連接的3步驟的缺點和服務器端口允許的連接數量的限制,竊取不可達IP地址作為源IP地址,使得服務器端得不到ACK而使連接處于半開狀態,從而阻止服務器響應響應別的連接請求。盡管半開的連接會被過期而關閉的,但只要攻擊系統發送的spoofed SYN請求的速度比過期的快就可以達到攻擊的目的。這種攻擊的方法一直是一種重要的攻擊ISP(Internet Service Provider)的方法,這種攻擊并不會損害服務,而是使服務能力削弱。解決這種攻擊的辦法是,給Unix內核加一個補丁程序或使用一些工具對內核進行配置。一般的做法是,使允許的半開連接的數量增加,允許連接處于半開狀態的時間縮短。但這些并不能從根本上解決這些問題。實際上在系統的內存中有一個專門的隊列包含所有的半開連接,這個隊列的大小是有限的,因而只要有意使服務器建立過多的半開連接就可以使服務器的這個隊列溢出,從而無法響應其他客戶的連接請求。

關于TCP/IP協議族存在的脆弱性剖析

3.1 TCP/IP協議族存在脆弱性

IP層的主要曲線是缺乏有效的安全認證和保密機制,其中最主要的因素就是IP地址問題。TCP/IP協議用IP地址來作為網絡節點的惟一標識,許多 TCP/IP服務,包括Berkeley中的R命令、NFS、X Window等都是基于IP地址對用戶進行認證和授權。當前TCP/IP網絡的安全機制主要是基于IP地址的包過濾(Packet Filtering)和認證(Authentication)技術,它的有效性體現在可以根據IP包中的源IP地址判斷數據的真實性和安全性。然而IP地址存在許多問題,協議的最大缺點就是缺乏對IP地址的保護,缺乏對IP包中源IP地址真實性的認證機制與保密措施。這也就是引起整個TCP/IP協議不安全的根本所在。

由于UDP是基于IP協議之上的,TCP分段和UDP協議數據包是封裝在IP包中在網絡上傳輸的,因此同樣面臨IP層所遇到的安全威脅。現在人們一直在想辦法解決,卻仍然無法避免的就是根據TCP連接建立時“三次握手”機制的攻擊。

3.2 應用服務不容樂觀

3.2.1 文件傳輸協議

FTP經久不衰的原因在于它可以在互聯網上進行與平臺無關的數據傳輸,它基于一個客戶機/服務器架構。FTP 將通過兩個信道(端口)傳輸,一個傳輸數據(TCP 端口 20),另一個傳輸控制信息(TCP 端口 21)。在控制信道之上,雙方(客戶機和服務器)交換用于發起數據傳輸的命令。一個 FTP 連接包含4個步驟:用戶鑒權→建立控制信道→建立數據信道→關閉連接。FTP 的連接控制使用 TCP (Transmission Control Protocol, 傳輸控制協議),它保障了數據的可靠傳輸。因此,FTP 在數據傳輸中不需要關心分組丟失和數據錯誤檢測。

匿名FTP作為互聯網上廣泛應用的服務,安全等級的低下受到了黑客的頻繁光顧。匿名FTP 是真的匿名,并沒有記錄誰請求了什么信息,誰下載了什么文件,上傳了什么東西(有可能是木馬)。FTP存在著致命的安全缺陷,FTP使用標準的用戶名和口令作為身份驗證,缺乏有效的訪問權限的控制機制,而其口令和密碼的傳輸也都是明文的方式。

3.2.2 Web服務

Web服務器位于宿主基礎結構的前端,它與Internet直接相連,負責接收來自客戶端的請求,創建動態Web頁并響應請求數據。最初WWW服務只提供靜態的HTML頁面,為改變人們對網絡互動請求的愿望,開始引入了CGI程序,CGI程序讓主頁活動起來。CGI程序可以接收用戶的輸入信息,一般用戶是通過表格把輸入信息傳給CGI程序的,然后CGI程序可以根據用戶的要求進行一些處理,一般情況下會生成一個HTML文件,并傳回給用戶。很多CGI 程序都存在安全漏洞,很容易被黑客利用做一些非法的事情。現在很多人在編寫CGI程序時,可能對CGI軟件包中的安全漏洞并不了解,而且大多數情況下不會重新編寫程序的所有部分,只是對其加以適當的修改,這樣很多CGI程序就不可避免的具有相同的安全漏洞。很多 SQL Server 開發人員并沒有在代碼編寫開始的時候就從安全防護基礎開始,這樣就無法確保您開發的代碼的安全性,其結果就造成了無法將應用程序的運行控制在所需的最低權限之內。

3.3 提高網絡可信度

前面的IPv4存在的弊端,很多安全防范技術被忽略了,它不可避免地被新一代技術IPv6取代。IPsec安全協議就是事后 發展的一種協議(如圖3-1),而NAT(網絡地址轉換,Network Address Translation)解決了IP地址短缺的問題,卻增加了安全風險,使真正的端到端的安全應用難以實現。端到端安全性的兩個基本組件——鑒權和加密都是IPv6協議的集成組件;而在IPv4中,它們只是附加組件,因此,采用IPv6安全性會更加簡便、一致。

在現在的網絡環境中,尤其是園區網當中,由于不存在NAT地址轉換的問題,所以IPSec具備允許部署可信計算基礎架構的基本特征。IPSec數據包驗證能夠確保整個IP報頭、下一層協議(例如TCP、UPD或ICMP)報頭以及數據包有效負載的數據完整性。 華夏網管ofAdmin.Com

另外,針對數據包的單向Hash算法用以提供校驗和。通信發起方計算校驗和并在發送之前將其附加到數據包中;響應方則在收到數據包后為其計算校驗和。如果響應方所計算出的校驗和與數據包中附帶的校驗和完全匹配,則證明數據包在傳輸過程中未被修改。校驗和的單向計算特性意味著其取值無法在傳輸過程中進行修改,這也就保證了端到端的數據傳輸過程的可信程度。

電子發燒友App

電子發燒友App

評論